WhatsApp-Sicherheitslücke bei der Desktop-App entdeckt

Wir brauchen deine Hilfe – Unterstütze uns!

In einer Welt, die zunehmend von Fehlinformationen und Fake News überflutet wird, setzen wir bei Mimikama uns jeden Tag dafür ein, dir verlässliche und geprüfte Informationen zu bieten. Unser Engagement im Kampf gegen Desinformation bedeutet, dass wir ständig aufklären und informieren müssen, was natürlich auch Kosten verursacht.

Deine Unterstützung ist jetzt wichtiger denn je.

Wenn du den Wert unserer Arbeit erkennst und die Bedeutung einer gut informierten Gesellschaft für die Demokratie schätzt, bitten wir dich, über eine finanzielle Unterstützung nachzudenken.

Schon kleine Beiträge können einen großen Unterschied machen und helfen uns, unsere Unabhängigkeit zu bewahren und unsere Mission fortzusetzen.

So kannst du helfen!

PayPal: Für schnelle und einfache Online-Zahlungen.

Steady: für regelmäßige Unterstützung.

Sicherheitsforscher hat eine große Sicherheitslücke bei der Desktop-App des beliebten Messengers entdeckt.

WhatsApp-Sicherheitslücke entdeckt – Das Wichtigste zu Beginn:

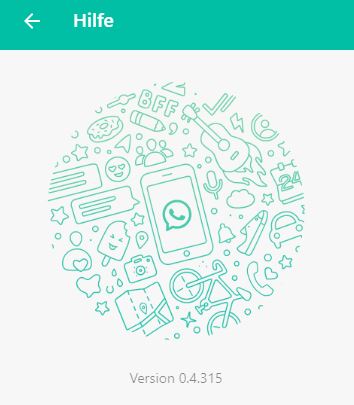

- Betroffen sind Nutzer mit WhatsApp Web v.0.3.9309 oder älter gekoppelt mit der iPhone-App vor v.2.20.10

- WhatsApp Linkvorschau kann durch Lücke manipuliert werden

- Es wird empfohlen, ein Update durchzuführen

Den Messengerdienst kann man nicht nur über das Smartphone nutzen, sondern es auch mit dem PC koppeln. Hierfür nutzt man die Desktop-App „WhatsApp Web“ des Messengers. Nun hat allerdings der US-Sicherheitsforscher und Java-Spezialist Gal Weizman eben hier eine Sicherheitslücke entdeckt.

Veraltete Version enthält Schwachstelle

Betroffen sind Nutzer, die WhatsApp Web noch in der Version 0.3.9309 oder älter gekoppelt mit der iPhone-App vor der Version 2.20.10 verwenden.

Der Mutterkonzern Facebook hat ebenfalls eine Warnung über seinen Security-Service veröffentlicht, in der es heißt: „Eine Sicherheitsanfälligkeit in WhatsApp Desktop in Verbindung mit WhatsApp für das iPhone ermöglicht Cross-Site-Scripting und lokales Lesen von Dateien. Um die Sicherheitsanfälligkeit auszunutzen, muss das Opfer in einer speziell gestalteten Textnachricht auf eine Linkvorschau klicken.“

Angreifer erhalten Zugriff auf Computer

Konkret ging die Gefahr davon aus, wie WhatsApp mit der Link-Vorschau umgeht. Durch die Sicherheitslücke haben Angreifer die Möglichkeit, sowohl den Text als auch die URL einer versendeten Nachricht ändern zu können. Durch den manipulierten JavaScript-Code kann der Nutzer auf schädliche Webseiten geleitet werden. Besonders gefährlich daran ist, dass die Angreifer ganz gezielt manipulierten Code in einer eigentlich harmlosen Nachricht einbinden können.

[mk_ad]

Klickt man auf einen solchen veränderten Link, bekommen Hacker Zugriff auf den Computer, auf dem die Desktop-Version läuft. So kann auf Daten der Opfer zugegriffen und auch weitere Schadsoftware auf dem PC platziert werden.

Open-Source-Framework Electron als Auslöser

Gal Weizman erklärt, dass die nicht mehr aktuelle Ausführung der Open-Source-Framework Electron der Auslöser dieser Sicherheitslücke sei. Die Code-Basis wird auch von Google Chrome eingesetzt, allerdings existiert hier keine Sicherheitslücke. Das Unternehmen hätte offensichtlich nicht rechtzeitig reagiert, um die Anwendung auf die neueste Version von Electron angepasst, so Weizman.

WhatsApp Web unbedingt updaten

Mittlerweile wurde die Sicherheitslücke beseitigt. Allerdings sollten Nutzer, die WhatsApp Web gekoppelt mit dem iPhone nutzen, ihre Versionen überprüfen und auf die neuesten Versionen updaten.

Um zu überprüfen, welche Version von WhatsApp Web installiert ist, gelangt man über die „Einstellungen“ zu „Hilfe“ und sieht hier, welche Version aktuell genutzt wird.

Grundsätzlich empfiehlt es sich, seine Apps immer auf dem neuesten Stand zu halten, um so auch wichtige Updates betreffend Sicherheit zu bekommen.

[mk_ad]

Passend zum Thema: „Whatsapp Payment: Geld versenden über den Messenger“

Quelle: Techbook.de

Artikelbild: Shutterstock / Von DANIEL CONSTANTE

FAKE NEWS BEKÄMPFEN

Unterstützen Sie Mimikama, um gemeinsam gegen Fake News vorzugehen und die Demokratie zu stärken. Helfen Sie mit, Fake News zu stoppen!

Mit Deiner Unterstützung via PayPal, Banküberweisung, Steady oder Patreon ermöglichst Du es uns, Falschmeldungen zu entlarven und klare Fakten zu präsentieren. Jeder Beitrag, groß oder klein, macht einen Unterschied. Vielen Dank für Deine Hilfe! ❤️

Mimikama-Webshop

Unser Ziel bei Mimikama ist einfach: Wir kämpfen mit Humor und Scharfsinn gegen Desinformation und Verschwörungstheorien.

Hinweise: 1) Dieser Inhalt gibt den Stand der Dinge wieder, der zum Zeitpunkt der Veröffentlichung aktuell

war. Die Wiedergabe einzelner Bilder, Screenshots, Einbettungen oder Videosequenzen dient zur

Auseinandersetzung der Sache mit dem Thema.

2) Einzelne Beiträge (keine Faktenchecks) entstanden durch den Einsatz von maschineller Hilfe und

wurde vor der Publikation gewissenhaft von der Mimikama-Redaktion kontrolliert. (Begründung)

Mit deiner Hilfe unterstützt du eine der wichtigsten unabhängigen Informationsquellen zum Thema Fake News und Verbraucherschutz im deutschsprachigen Raum

INSERT_STEADY_CHECKOUT_HERE

Kämpfe mit uns für ein echtes, faktenbasiertes Internet! Besorgt über Falschmeldungen? Unterstütze Mimikama und hilf uns, Qualität und Vertrauen im digitalen Raum zu fördern. Dein Beitrag, egal in welcher Höhe, hilft uns, weiterhin für eine wahrheitsgetreue Online-Welt zu arbeiten. Unterstütze jetzt und mach einen echten Unterschied! Werde auch Du ein jetzt ein Botschafter von Mimikama

Mehr von Mimikama

Mimikama Workshops & Vorträge: Stark gegen Fake News!

Mit unseren Workshops erleben Sie ein Feuerwerk an Impulsen mit echtem Mehrwert in Medienkompetenz, lernen Fake News und deren Manipulation zu erkennen, schützen sich vor Falschmeldungen und deren Auswirkungen und fördern dabei einen informierten, kritischen und transparenten Umgang mit Informationen.