WARNUNG vor: Rechnung 4572-564846 (Zahlen können variieren)

Autor: Andre Wolf

Wir brauchen deine Hilfe – Unterstütze uns!

In einer Welt, die zunehmend von Fehlinformationen und Fake News überflutet wird, setzen wir bei Mimikama uns jeden Tag dafür ein, dir verlässliche und geprüfte Informationen zu bieten. Unser Engagement im Kampf gegen Desinformation bedeutet, dass wir ständig aufklären und informieren müssen, was natürlich auch Kosten verursacht.

Deine Unterstützung ist jetzt wichtiger denn je.

Wenn du den Wert unserer Arbeit erkennst und die Bedeutung einer gut informierten Gesellschaft für die Demokratie schätzt, bitten wir dich, über eine finanzielle Unterstützung nachzudenken.

Schon kleine Beiträge können einen großen Unterschied machen und helfen uns, unsere Unabhängigkeit zu bewahren und unsere Mission fortzusetzen.

So kannst du helfen!

PayPal: Für schnelle und einfache Online-Zahlungen.

Steady: für regelmäßige Unterstützung.

Makroviren sind IMMER NOCH im Umlauf! Und sie werden weiterhin nach dem alten Muster versendet: Betrüger nutzen den Namen real existierender Firmen, um ihre Mails glaubwürdig zu gestalten.

Es handelt sich nicht um irgendwelche Datenlecks bei einer Firma, sondern um eine Spamwelle, bei der jeder betroffen sein kann. Das hat auch nichts damit zu tun, OB man ein Geschäftsverhältnis zu dieser Firma hält: die E-Mail wird breit gestreut versenden und alle Empfängern sehen einen identischen Inhalt. Einzige Variable: die Rechnungsnummer.

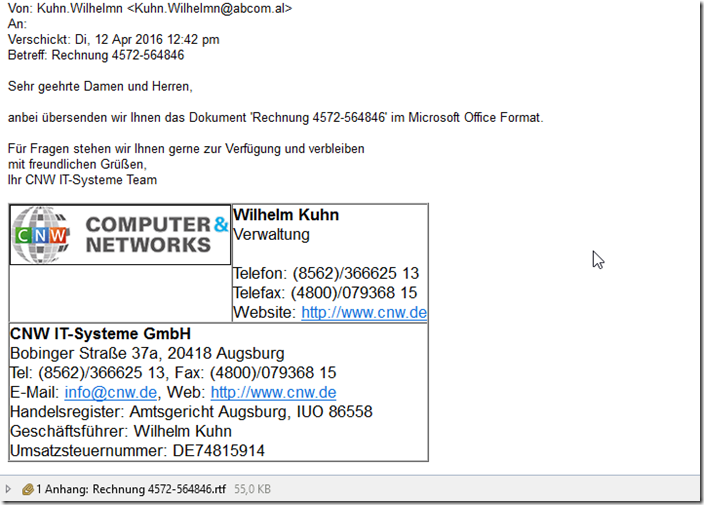

Der Inhalt dieser Mail im barrierefreien Klartext:

Betreff: Rechnung 4572-564846

Sehr geehrte Damen und Herren,

anbei übersenden wir Ihnen das Dokument ‚Rechnung 4572-564846‘ im Microsoft Office Format.

Für Fragen stehen wir Ihnen gerne zur Verfügung und verbleiben

mit freundlichen Grüßen,

Ihr CNW IT-Systeme Team

Bei dem Anhang mit der Dateinendung .rtf handelt es sich um einen Makrovirus. Die Gefahr bei diesen Mails besteht nach einem (unvorsichtigerweisen) Öffnen des Anhanges: bei aktivierten Makros lädt dieses Dokument eine Malware von einem Fremdserver herunter.

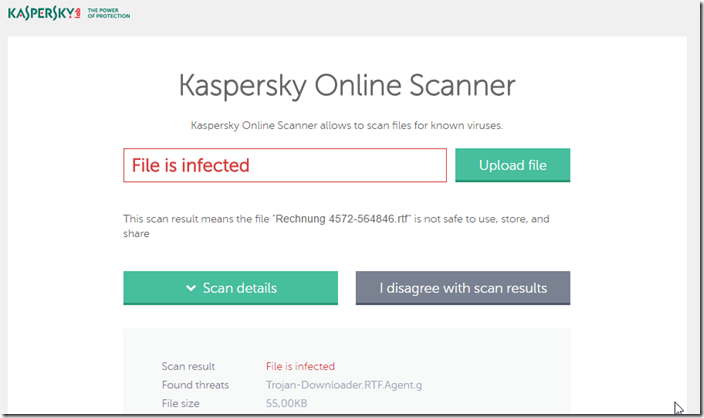

Antiviren-Scanner warnt

Ein Check bei Kaspersky zeigt: es handelt sich hierbei um einen Trojaner!

(60 Tage Kaspersky Internet Security Multi-Device 2016 testen hier klicken)

Makroviren: die neue alte Gefahr!

Fatal an dieser Stelle: wir haben Rückmeldungen aus verschiedenen Büros/Firmenabteilungen, welche diese Mails in gutem Glauben geöffnet haben. Oftmals gerade, WEIL man ja verpflichtet ist, den Inhalt von Rechnungen ernst zu nehmen und gerade WEIL diese Mails eine real existierende Absenderangabe beinhalten. Wir konnten beobachten, dass immer öfter Mail mit dem Anhang .doc (in diesem Falle .rtf) daherkommen und zunächst harmlos wirken. Doch diese Dokumente sind alles andere als harmlos, denn sie beinhalten Makros, welche Schaden anrichten können.

So auch hier: der Anhang trägt eine .rtf Datei, welche bei aktivierter Makrofunktion innerhalb von Office Schaden anrichtet. Daher raten wir dazu, diese Mail direkt zu löschen und nicht aus reiner Neugier einfach mal den Anhang anzuschauen.

Wer eine dieser Mails geöffnet und auch das eingebettete Makro aktiviert hat, sollte dringend den PC prüfen lassen, ein PC innerhalb eines Firmennetzwerkes sollte SOFORT dem entsprechenden Administrator gemeldet werden. Gerade in Firmen sollte nicht verschwiegen werden, wenn man auf so eine Mail hereingefallen ist, denn letztendlich hat man irgendwo ja Sinne der Arbeitsanweisung gehandelt – und darauf bauen die Betrüger.

Info über Makroviren

Aufgrund der neuerdings vermehrten Erscheinung von Makroviren haben wir einen Informationsartikel über Makroviren verfasst. Dieser ist hier zu lesen.

FAKE NEWS BEKÄMPFEN

Unterstützen Sie Mimikama, um gemeinsam gegen Fake News vorzugehen und die Demokratie zu stärken. Helfen Sie mit, Fake News zu stoppen!

Mit Deiner Unterstützung via PayPal, Banküberweisung, Steady oder Patreon ermöglichst Du es uns, Falschmeldungen zu entlarven und klare Fakten zu präsentieren. Jeder Beitrag, groß oder klein, macht einen Unterschied. Vielen Dank für Deine Hilfe! ❤️

Mimikama-Webshop

Unser Ziel bei Mimikama ist einfach: Wir kämpfen mit Humor und Scharfsinn gegen Desinformation und Verschwörungstheorien.

Hinweise: 1) Dieser Inhalt gibt den Stand der Dinge wieder, der zum Zeitpunkt der Veröffentlichung aktuell

war. Die Wiedergabe einzelner Bilder, Screenshots, Einbettungen oder Videosequenzen dient zur

Auseinandersetzung der Sache mit dem Thema.

2) Einzelne Beiträge (keine Faktenchecks) entstanden durch den Einsatz von maschineller Hilfe und

wurde vor der Publikation gewissenhaft von der Mimikama-Redaktion kontrolliert. (Begründung)

Mit deiner Hilfe unterstützt du eine der wichtigsten unabhängigen Informationsquellen zum Thema Fake News und Verbraucherschutz im deutschsprachigen Raum

INSERT_STEADY_CHECKOUT_HERE

Kämpfe mit uns für ein echtes, faktenbasiertes Internet! Besorgt über Falschmeldungen? Unterstütze Mimikama und hilf uns, Qualität und Vertrauen im digitalen Raum zu fördern. Dein Beitrag, egal in welcher Höhe, hilft uns, weiterhin für eine wahrheitsgetreue Online-Welt zu arbeiten. Unterstütze jetzt und mach einen echten Unterschied! Werde auch Du ein jetzt ein Botschafter von Mimikama

Mehr von Mimikama

Mimikama Workshops & Vorträge: Stark gegen Fake News!

Mit unseren Workshops erleben Sie ein Feuerwerk an Impulsen mit echtem Mehrwert in Medienkompetenz, lernen Fake News und deren Manipulation zu erkennen, schützen sich vor Falschmeldungen und deren Auswirkungen und fördern dabei einen informierten, kritischen und transparenten Umgang mit Informationen.