Warnung! Mail gibt sich als Rechnung von Zalando aus

Autor: Andre Wolf

Wir brauchen deine Hilfe – Unterstütze uns!

In einer Welt, die zunehmend von Fehlinformationen und Fake News überflutet wird, setzen wir bei Mimikama uns jeden Tag dafür ein, dir verlässliche und geprüfte Informationen zu bieten. Unser Engagement im Kampf gegen Desinformation bedeutet, dass wir ständig aufklären und informieren müssen, was natürlich auch Kosten verursacht.

Deine Unterstützung ist jetzt wichtiger denn je.

Wenn du den Wert unserer Arbeit erkennst und die Bedeutung einer gut informierten Gesellschaft für die Demokratie schätzt, bitten wir dich, über eine finanzielle Unterstützung nachzudenken.

Schon kleine Beiträge können einen großen Unterschied machen und helfen uns, unsere Unabhängigkeit zu bewahren und unsere Mission fortzusetzen.

So kannst du helfen!

PayPal: Für schnelle und einfache Online-Zahlungen.

Steady: für regelmäßige Unterstützung.

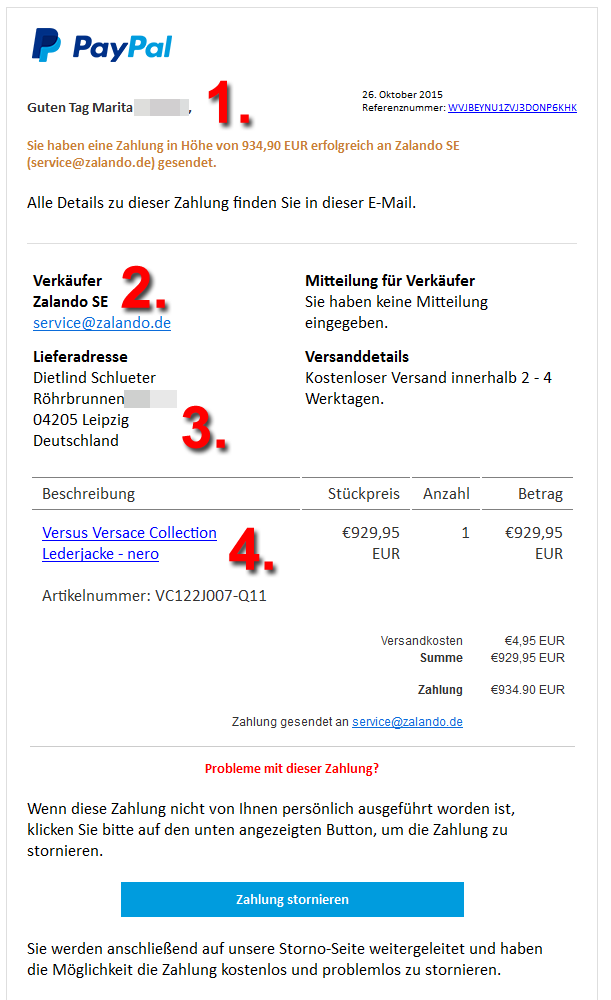

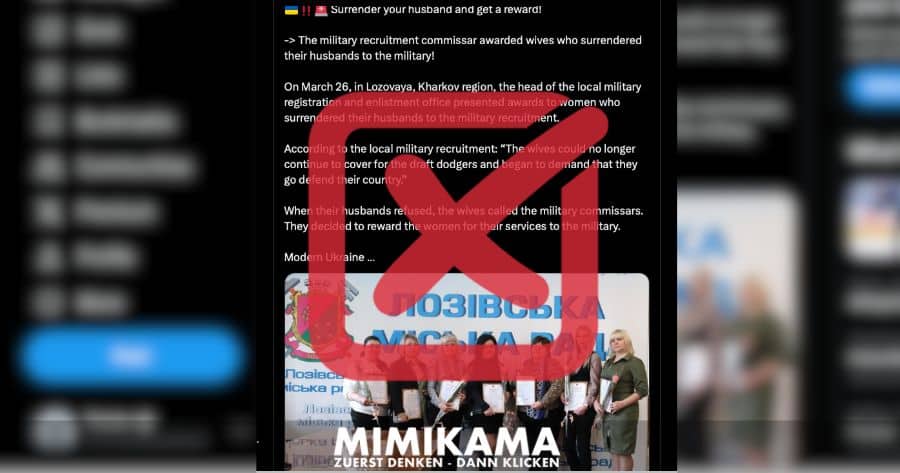

Ihr wolltet immer schon eine nahezu perfekt gebaute Betrügermail sehen ? Bitteschön, hier ist sie!

Wer bei Phishing immer noch an Mails auf beschissenem Deutsch, hoher Rechtschreibfehlerquote, blödsinnigen Argumenten e und fehlenden Anreden denkt, sollte sein Wissen ein wenig erweitern. Denn diese Mail weist keine dieser Merkmale auf, im Gegenteil: sie ist so konzipiert, dass eben genau diese vormaligen Schwachpunkte ihre Stärken sind.

Diese verschiedenen gefährlichen Stellen gehen wir genau durch. Der Inhalt dieser Mail im Klartext lautet:

26. Oktober 2015

Referenznummer: WVJBEYNU1ZVJ3DONP6KHKGuten Tag Marita [Empfängername],

Sie haben eine Zahlung in Höhe von 934,90 EUR erfolgreich an Zalando SE ([email protected]) gesendet.

Alle Details zu dieser Zahlung finden Sie in dieser E-Mail.

Verkäufer

Zalando SE

[email protected]

Mitteilung für Verkäufer

Sie haben keine Mitteilung eingegeben.Lieferadresse

Dietlind Schlueter

Röhrbrunnen[***]

04205 Leipzig

Deutschland

Versanddetails

Kostenloser Versand innerhalb 2 – 4 Werktagen.Versus Versace Collection Lederjacke – nero €929,95 EUR

Artikelnummer: VC122J007-Q11 €929,95 EURVersandkosten Summe Zahlung

€4,95 EUR €929,95 EUR €934.90 EURZahlung gesendet an [email protected]

Probleme mit dieser Zahlung?

Wenn diese Zahlung nicht von Ihnen persönlich ausgeführt worden ist, klicken Sie bitte auf den unten angezeigten Button, um die Zahlung zu stornieren.Zahlung stornieren

Sie werden anschließend auf unsere Storno-Seite weitergeleitet und haben die Möglichkeit die Zahlung kostenlos und problemlos zu stornieren.

Wir geben eine deutliche Warnung vor dieser Mail heraus, denn diiese Mail enthält sehr viele Merkmale, die sie sehr authentisch erscheinen lassen.

1. Vorhandene Anrede

Der Empfänger wird mit vollem Namen angesprochen. Ebenso befinden sich ein sauberes Datum so wie eine plausibel erscheinende Rechnungsnummer im Kopf der Mail. Man kann davon ausgehen, dass bei der Erstellung dieser Betrügermails eine saubere Adressdatenbank den Betrügern zur Verfügung stand.

[adrotate group=“1″]

2. Plausibler Verkäufer

Hier wird nicht irgendwer als Verkäufer angegeben, sondern Zalando. Sprich: der Personenkreis der Empfänger, welche auch bei Zalando bereits einen Einkauf getätigt hat, ist enorm groß und somit hat die Mail eine hohe Trefferquote.

3. Angabe der falschen Lieferadresse

Die Mail wirkt bis hier hin überzeugend, daher gibt sie auch glaubhaft eine Lieferadresse wieder, welche nicht die eigene ist. Die verstärkt die anschließende Neigung, den Link anzuklicken und mehr zu erfahren und gegebenenfalls zu stornieren. Nochmals: die Adresse existiert so nicht, es handelt sich um einen Lockvogel.

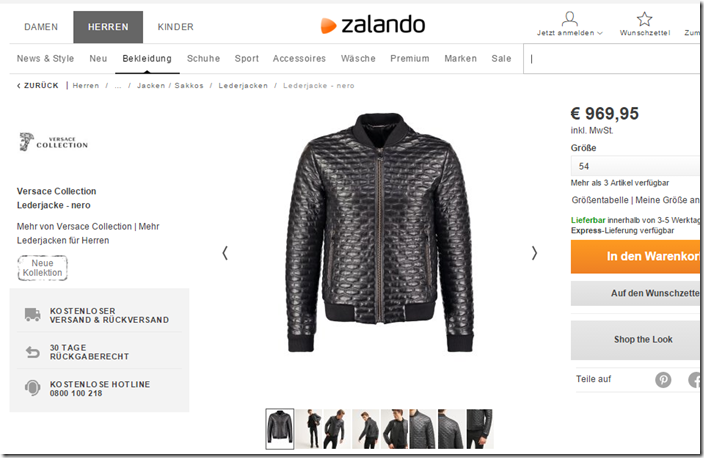

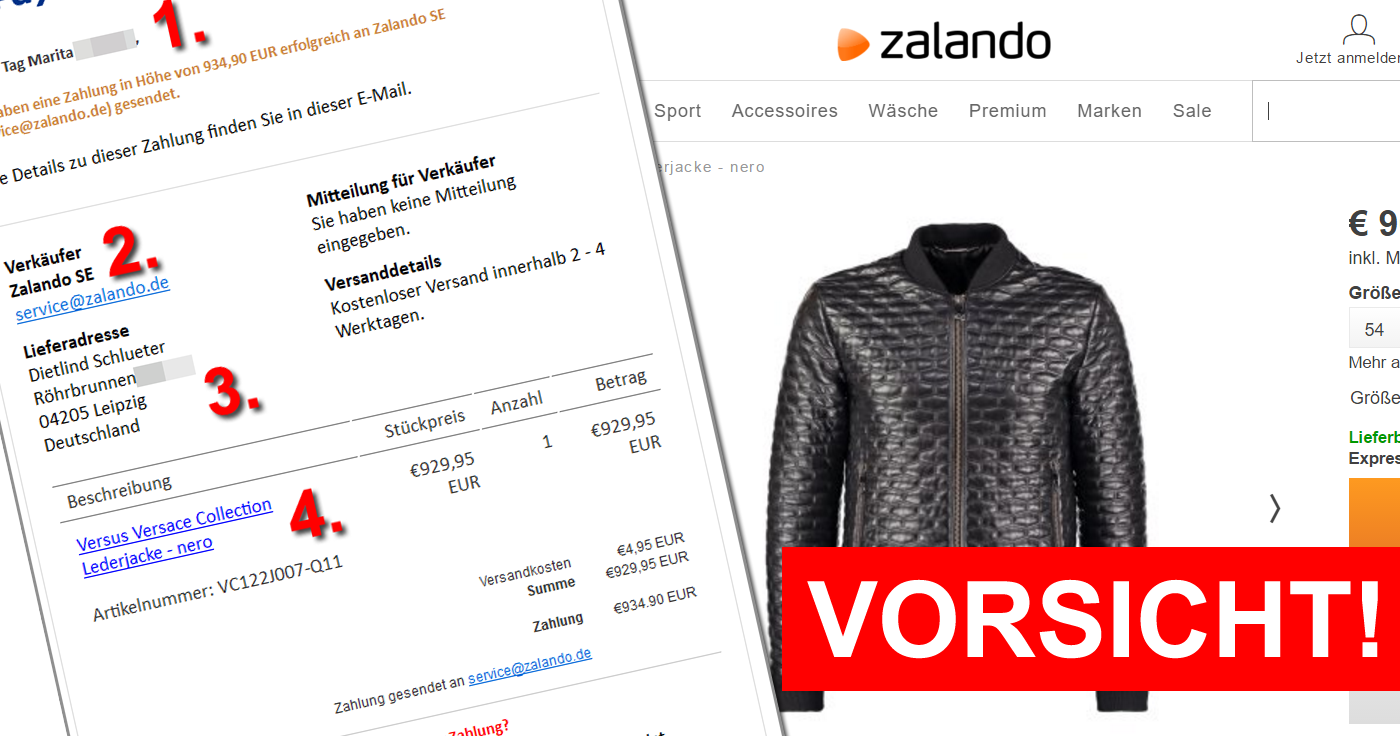

4. Artikel existiert!

Hier hat man sich ebenfalls Mühe gegeben: der Artikel und die Artikelnummer existieren bei Zalando. Man hat also nicht wahllos irgendwas an dieser Stelle geschrieben, sondern die realen Artikeldaten genutzt. Lediglich der Preis variiert um wenige Euro.

(Screenshot: Zalando)

Alle diese Punkte, gepaart mit fehlerfreier Rechtschreibung und sauberem Aufbau, machen diese Mail zu einer der gefährlichsten Phishingmails, welche wir je behandelt haben. Wir warnen daher deutlich davor, dieser Mail glauben zu schenken.

Phishing!

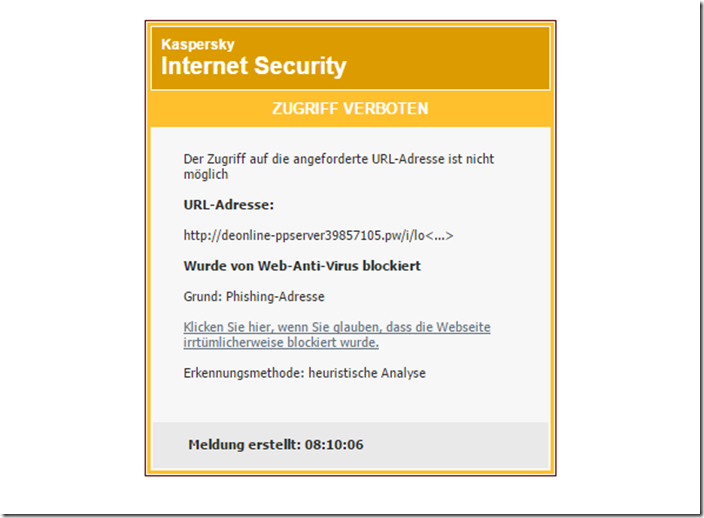

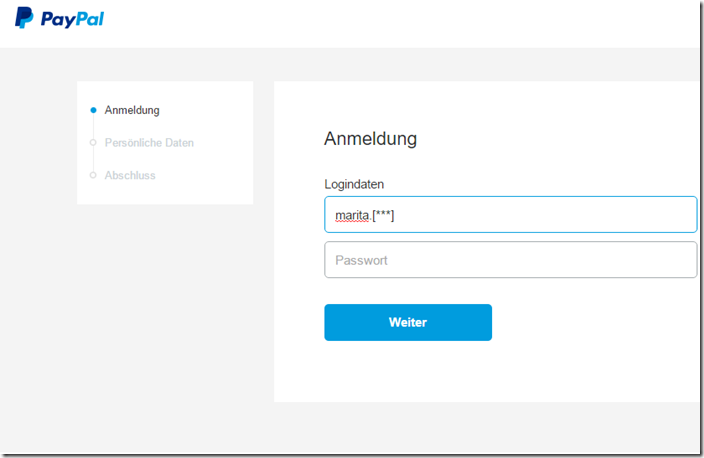

Wer nun dieser Mail glauben schenkt und “Zahlung stornieren” anklickt, wird auf einen gefälschten PayPal-Login geleitet.

Eine Schutzsoftware zeigt in diesem Moment eine entsprechende Warnung:

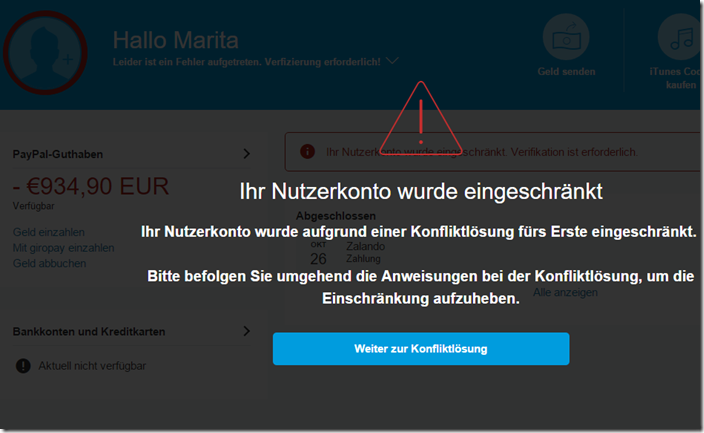

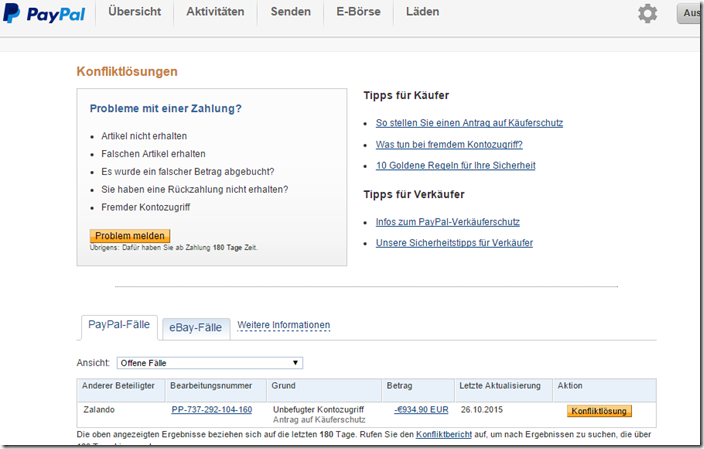

Wer keinen entsprechenden Schutz hat, wird direkt auf eine Betrügerseite geleitet. Was dort geschieht, bleibt ebenso gründlich aufgebaut wie die Mail selbst. Man bekommt direkt den Eindruck vermittelt, man sei tatsächlich bei PayPal gelandet und es gehe dort wirklich um diesen Einkauf.

Man erkennt leicht abgedunkelt die Angaben aus der Mail wieder, ebenso ist der eigene Vorname eingeblendet.

Das liegt daran, weil aus dem Link der Mail der eigene Vorname beim Seitenaufruf mitgesendet wird und dieser direkt in die Darstellung implementiert wird.

Es bleibt spannend: die “Konfliktlösung” selbst ist ebenso überzeugend aufgebaut. Die Erschaffer dieser Seiten (so darf man es schon fast titulieren) haben ganze Arbeit geleistet und einen in sich geschlossenen Handlungsstrang aufgebaut, welcher lückenlos durchgezogen wird. Das steigert ebenfalls die Gefahr dieser Mail, denn oft ertappt man Phishingmails dabei, dass sie im Laufe ihrer Darstellung auf einmal die Inhalte und plötzlich irgendwas anzeigen, über das in der ursprünglichen Phishingmail gar nicht gesprochen wurde.

Hier hält man sich weiterhin streng an den Ablauf: es geht um die Jacke, um nichts anderes.

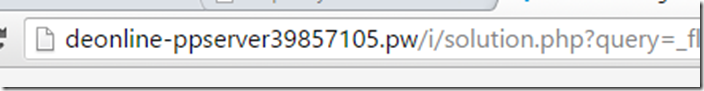

Erste Anzeichen

Spätestens an dieser Stelle sollte auch das ungeübte Auge einen Blick auf die Adressleiste des Browsers werfen, denn diese verrät. wir sind nicht bei PayPal. Wir bekommen es endlich mit einem knallharten Beweis zu tun, welcher uns sagt, dass die ganze Geschichte erstunken und erlogen ist.

Die Adressleiste sollte immer ein wichtiger Leuchtturm auf hoher Phishingsee sein, denn hier kann man immer erkennen, wo man sich befindet und (was noch viel wichtiger ist) ob man sich in einer gesicherten Verbindung befindet. Onlinebanking und Zahlportale nutzen immer eine gesicherte HTTPS Verbindung (grün).

Daten in Gefahr

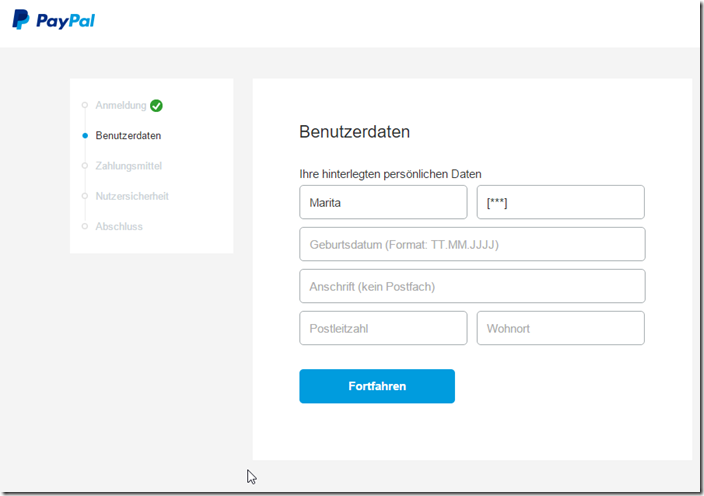

Die gefälschte Konfliktlösung bleibt weiterhin gefährlich: in einem nächsten Schritt gibt es einen gefälschten Login. Hier zeigt sich abermals die Gründlichkeit der Betrüger: die eigene E-Mail Adresse ist bereits in das erste Feld eingefügt.

Auf den Folgeseiten werden nun alle Daten, von Logindaten über Adressdaten bis hin zu Bankdaten abgefragt. Der Ablauf arbeitet weiterhin sauber: einige Felder sind weiterhin vorausgefüllt, so dass man immer wieder einen Hauch Authentizität um die Nase gesprüht bekommt.

Abschließend müssen wir eingestehen: diese Mail und ihr Ablauf reiht sich ganz vorne in die Liste derer Mails ein, welche sehr gefährlich sind. Hier zeigt sich umso mehr, dass der wirksamste Schutz vor Betrügermails die schlichte Doktrin ist, niemals einem Link aus einer Mail zu folgen, sondern einen Login immer per Hand aufzurufen.

Allgemeine Phishingwarnung:

- Phishing E-Mails versuchen grundsätzlich so auszusehen, als stammen sie von dem entsprechenden Unternehmen. Mit diesen versuchen Betrüger, an persönliche Daten zu kommen, vorzugsweise Bank- Kreditkarten oder sonstige Zahldaten.

- Die eigentliche “Kunst” dieser Mails ist die Geschichte, mit welcher der Empfänger dazu verleitet werden soll, der E-Mail zu trauen und den eingefügten Link zu öffnen. Hier spielen Ausdruck, Grammatik und Rechtschreibung, sowie Plausibilität und auch Individualität eine sehr große Rolle. Speziell in der jüngeren Vergangenheit gab es zunehmend Mails, welche mit Individualität glänzten: die konnten den Empfänger mit korrektem Namen ansprechen und gaben auch tatsächliche Adress- und Personaldaten an.

- Man kann jedoch generell beachten: Banken, Zahl- und Kaufportale fordern niemals mit Hilfe eines eingebauten Links zum Einloggen in das Konto auf! Zudem ist eine generische Anrede zwar immer ein Indiz für Phishing, eine vorhandene korrekte Anrede jedoch nicht der Beweis für die Echtheit einer Mail.

- Niemals über einen Link einloggen, der per Mail gesendet wird, sondern immer die betreffende Seite per Hand in die Adresszeile des Browsers eintippen und dort einloggen. Sollten tatsächlich Ankündigungen des entsprechenden Dienstes vorhanden sein, werden diese dort angezeigt.Zusätzlich ist es nach Möglichkeit ebenso zu unterlassen, über öffentliche/fremde WLAN-Netze Bankgeschäfte zu tätigen, da man nie genau weiß, ob (und im Ernstfall von wem) diese Netze protokolliert werden.

- Niemals reale Daten in die Formularfelder eintragen! Unter Umständen können die Daten sogar bereits während des Tippens an die Betrügerdatenbank weitergeleitet werden, ohne dass man mit “weiter” bestätigt.

FAKE NEWS BEKÄMPFEN

Unterstützen Sie Mimikama, um gemeinsam gegen Fake News vorzugehen und die Demokratie zu stärken. Helfen Sie mit, Fake News zu stoppen!

Mit Deiner Unterstützung via PayPal, Banküberweisung, Steady oder Patreon ermöglichst Du es uns, Falschmeldungen zu entlarven und klare Fakten zu präsentieren. Jeder Beitrag, groß oder klein, macht einen Unterschied. Vielen Dank für Deine Hilfe! ❤️

Mimikama-Webshop

Unser Ziel bei Mimikama ist einfach: Wir kämpfen mit Humor und Scharfsinn gegen Desinformation und Verschwörungstheorien.

Hinweise: 1) Dieser Inhalt gibt den Stand der Dinge wieder, der zum Zeitpunkt der Veröffentlichung aktuell

war. Die Wiedergabe einzelner Bilder, Screenshots, Einbettungen oder Videosequenzen dient zur

Auseinandersetzung der Sache mit dem Thema.

2) Einzelne Beiträge (keine Faktenchecks) entstanden durch den Einsatz von maschineller Hilfe und

wurde vor der Publikation gewissenhaft von der Mimikama-Redaktion kontrolliert. (Begründung)

Mit deiner Hilfe unterstützt du eine der wichtigsten unabhängigen Informationsquellen zum Thema Fake News und Verbraucherschutz im deutschsprachigen Raum

INSERT_STEADY_CHECKOUT_HERE

Kämpfe mit uns für ein echtes, faktenbasiertes Internet! Besorgt über Falschmeldungen? Unterstütze Mimikama und hilf uns, Qualität und Vertrauen im digitalen Raum zu fördern. Dein Beitrag, egal in welcher Höhe, hilft uns, weiterhin für eine wahrheitsgetreue Online-Welt zu arbeiten. Unterstütze jetzt und mach einen echten Unterschied! Werde auch Du ein jetzt ein Botschafter von Mimikama

Mehr von Mimikama

Mimikama Workshops & Vorträge: Stark gegen Fake News!

Mit unseren Workshops erleben Sie ein Feuerwerk an Impulsen mit echtem Mehrwert in Medienkompetenz, lernen Fake News und deren Manipulation zu erkennen, schützen sich vor Falschmeldungen und deren Auswirkungen und fördern dabei einen informierten, kritischen und transparenten Umgang mit Informationen.