Trojaner, Viren und Co (BKA/UKASH/Paysafe und Konsorten)

Autor: Tom Wannenmacher

Wir brauchen deine Hilfe – Unterstütze uns!

In einer Welt, die zunehmend von Fehlinformationen und Fake News überflutet wird, setzen wir bei Mimikama uns jeden Tag dafür ein, dir verlässliche und geprüfte Informationen zu bieten. Unser Engagement im Kampf gegen Desinformation bedeutet, dass wir ständig aufklären und informieren müssen, was natürlich auch Kosten verursacht.

Deine Unterstützung ist jetzt wichtiger denn je.

Wenn du den Wert unserer Arbeit erkennst und die Bedeutung einer gut informierten Gesellschaft für die Demokratie schätzt, bitten wir dich, über eine finanzielle Unterstützung nachzudenken.

Schon kleine Beiträge können einen großen Unterschied machen und helfen uns, unsere Unabhängigkeit zu bewahren und unsere Mission fortzusetzen.

So kannst du helfen!

PayPal: Für schnelle und einfache Online-Zahlungen.

Steady: für regelmäßige Unterstützung.

Eines vorweg, einen 100%-igen Schutz vor Malware, Viren und Trojanern, gibt es nicht. Man kann aber Vorkehrungen treffen, damit man nicht völlig ungeschützt im Netz unterwegs ist. Eine aktuelle Version eines Virenscanners sollte bei jedem PC schon zum Standard gehören. Wichtig ist vor allem, dass regelmäßige Updates durchgeführt werden, um die neusten Schädlinge erkennen zu können. Da wir immer wieder über eine besonders trickreiche Variante eines Trojaners berichten, soll dieser Bericht den weniger versierten Nutzern helfen, die Vorgehensweise dieser Schadsoftware zu verstehen und eine grobe Anleitung geben, um den ungebetenen Schädling wieder los zu werden.

Wie bei allen Problemen ist das Wichtigste : DON’T PANIC – es wird (meist) alles gut!

Seit mehreren Jahren unterwegs, schafft es eine böswillige Trojaner-Familie immer noch, gutmütige PC-Nutzer in Angst und Schrecken zu versetzen.: Die Rede ist von dem BKA-/GEMA-/Ukash-/Paysafecard-Trojaner, in all seinen zig verschiedenen Varianten, den wir hier stellvertretend für diverse Trojaner behandeln möchten.

Bitte beachtet, es gibt Viren und Trojaner in allen verschiedenen Formen und Farben, daher haben wir nicht die Möglichkeit über jeden einzelnen Schädling ausführlich zu berichten. Dies soll nur eine grobe Anleitung am Beispiel des „BKA- Trojaners“ sein, welcher ebenfalls in unzähligen Variationen auftaucht. – Bitte bemüht im Fall der Fälle kurz die Google-Suche.

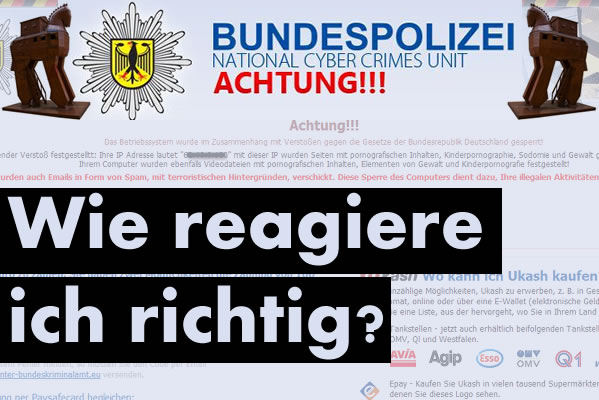

WAS MACHT DER BKA-TROJANER MIT MEINEM PC?

Die gute Nachricht: eigentlich gar nichts, außer den Zugang zu sperren. Und zwar komplett. Andere Varianten verschlüsseln die eigenen Daten wie Fotos, Musik und Dokumente. Es wird eine vorgetäuschte Meldung der Polizei, oder in anderen Varianten auch der GEMA o.ä. angezeigt, dass man illegale Inhalte wie verbotene Bilder, Videos oder Musik runtergeladen hätte, und der Computer daher gesperrt wurde.

Dazu erscheint die Aufforderung, ein bisschen Geld „einzuwerfen“. Mittels einer Pre-Paid-Karte, wie z.B. UKASH oder Paysafecard, die man sich möglichst schnell irgendwo kaufen sollte. Bitte NICHT darauf reagieren.

MERKE: Böswillige Programme (hier der Trojaner) leben von der Verunsicherung des Anwenders – deshalb immer mit Ruhe und Besonnenheit darauf reagieren!

WIE KOMMT DIESER TROJANER AUF MEINEN PC?

Diese Frage ist einfach beantwortet: Nicht immer ist das drin, was drauf steht. Die Versender von Trojanern nutzen das alte Kriegsmotiv von Tarnen und Täuschen, um auf möglichst viele PCs zu gelangen. Ein harmloses Musikvideo, ein lustiges Spiel? All das wird benutzt, um dem glücklichen PC-Besitzer den Garaus zu machen. Ob per Email oder sogenanntem Drive-By-Download, jede Sicherheitslücke wird benutzt um Schadsoftware zu verteilen.

Ein User surft auf einer infizierten Webseite. Im Hintergrund wird nun der PC des Users auf installierte Programme mit bekannten Sicherheitslücken überprüft.

Findet das Script eine solche Sicherheitslücke, wird über diese Lücke eine Schadsoftware auf den Rechner geladen, die entweder sofort oder beim nächsten Rechnerstart aktiv wird. Alles geschieht ohne Zutun des Users.

Anstatt einer Webseite könnte es sich auch um ein infiziertes Werbebanner handeln.

MERKE: Jede Datei, jeder Link sollte in Echtzeit von einem aktuellen Antiviren-Programm (automatisch) geprüft werden!

Emails von Unbekannter Herkunft sollten mit viel Skepsis betrachtet werden.

Du hast eine Rechnung erhalten, ohne etwas bestellt zu haben, oder Bekannte senden dir kryptische oder verwirrende EMails mit Dateianhang? Hier ist Vorsicht geboten und die betroffene Email sollte noch VOR dem Lesen direkt gelöscht werden.

WIE REAGIERE ICH RICHTIG?

Um die Varianten des BKA-/GEMA-/Ukash-Trojaners wieder loszuwerden gibt es mehrere Möglichkeiten, die je nach Variante und Version des Trojaners den „Schaden“ wieder ausbessern. Im Folgenden möchten wir 3 der gängigsten Varianten vorstellen.

1. Die Rettungs-CD

Eine Rettungs-CD lädt ein eigenes, unabhängiges Betriebssystem (zumeist auf Linux basierend). So muss man Windows nicht starten, welches durch den Trojaner blockiert ist.

Nach dem Start wird der Computer zumeist automatisch komplett geprüft und wenn ein Virus/Trojaner gefunden wird, wird dieser gelöscht. Nach der Fertigstellung dieses Prüfdurchgangs kann man nach einem Neustart wieder in gewohnter Weise am PC arbeiten.

Speziell für den BKA-Trojaner wurde eigens ein Rettungs-Tool entwickelt, welches die gängigsten Varianten entfernt.

http://blog.botfrei.de/2012/12/hitmanpro-kickstart-kampf-der-ransomware/

Kaspersky stellt eine speziell gegen die Varianten des BMI-/BKA-/GEMA-/Ukash-Trojaners ausgerichtete Rettungs-CD unter diesem Link kostenfrei zur Verfügung:

http://support.kaspersky.com/de/viruses/solutions?qid=208641247

Eine Rettungs-CD wird von vielen verschiedenen Antiviren-Unternehmen angeboten und hilft nicht nur beim BKA Trojaner.

Hier eine kleine Auswahl:

Kaspersky: http://support.kaspersky.com/de/4162

Avira: http://www.avira.com/de/download/product/avira-rescue-system

AVG: http://www.avg.com/de-de/avg-rescue-cd

Eine gesonderte Stellung nimmt zudem die ComputerBILD-Notfall -CD ein. Hier wurden diverse Tools zusammengefasst, die von unversierten Computer-Nutzern relativ leicht zu bedienen sind. Weiters findet sich auf den Seiten der ComputerBILD eine detaillierte Anleitung zu vielen gängigen Problemen.

2. Systemwiederherstellung mit Windows-CD

Eine weitere Möglichkeit ist die Systemwiederherstellung mit den Windows Boardmitteln. Diese Möglichkeit funktioniert zumindest bei einem Teil der Trojaner-Variationen.

Hierzu wird eine Installations-CD der verwendeten Windows Version benötigt, von der wir den Computer booten, bei neueren Systemen wird dies meist durch eine versteckte Notfallpartition bereitgestellt.

Die Vorgehensweise ist dabei folgende: Das System wird von der CD oder einer Notfallpartition gebootet. Da man hierbei auch unabsichtlich viel Schaden an seinem System anrichten kann, ist Vorsicht geboten. Bitte unbedingt genau lesen und bei Unsicherheit lieber noch einmal die Vorgehensweise und Eingaben mit der Beschreibung vergleichen. Nachfolgend sind Anleitungen für die derzeit gängigsten Microsoft Betriebssysteme verlinkt.

Für Windows XP/Vista bitte hier weiterlesen (Microsoft Support Center)

Für Windows 7 bitte hier weiterlesen (botfrei.de blog)

Bei vielen Komplettsystemen wie auch bei neueren Laptops oder Netbooks existiert eine versteckte Systempartition, welche die Rolle der Installations-CD übernimmt. Hierbei muss während des Startvorgangs des Computers eine spezielle Taste im rechten Moment gedrückt werden. Da es hierbei keinen einheitlichen Standard gibt, benutzen viele Hersteller unterschiedliche Tastenkombinationen. Hierbei hilft es den Startvorgang des Computers genau zu beachten, denn oft wird ein entsprechender Hinweis eingeblendet. – Weiters hilft ein Blick in die Dokumentation des PC’s – oder eine schnelle Suche bei Google.

3. Auf Nummer Sicher: Das Betriebssystem neu installieren (bitte nur versierte PC User)

Obwohl der BKA-Trojaner in seinen früheren Versionen keinen nennenswerten Schaden angerichtet hat und relativ leicht zu entfernen war, empfiehlt es sich immer, vor allem bei anderen Viren und Trojanern, das System einmal komplett neu aufzusetzen.

Dieser Schritt beseitigt alle Reste von Schadsoftware auf dem PC – sollte aber nur von halbwegs erfahrenen PC-Usern durchgeführt werden.

Das Wichtigste hierbei ist ein Backup aller privaten Daten. –

- Eigene Dateien

- Dokumente

- Fotos

- Videos

- Musik

- Briefe

- Emails

- sowie eine Auflistung aller verwendeten Programme und Passwörter sollten gesichert bzw. bereit gehalten werden.

Ebenfalls wichtig ist die Treiber-CD des Herstellers. Diese ist entweder mitgeliefert, befindet sich auf einer versteckten Systempartition oder kann auf der Herstellerseite kostenlos heruntergeladen werden.

Wer sich traut, sein System neu aufzusetzen, kann hier gerne in einer einfachen Anleitung von der ComputerBILD alle nötigen Schritte nachlesen.

Eine Persönliche Empfehlung von mir ist der Umstieg auf das freie Betriebssystem Linux. – Keine Angst, Linux ist schon längst sehr einfach zu bedienen. Man muss sich zwar von seinen gewohnten Windows- Programmen verabschieden, hat aber in der weiten Linux-Sammelkiste eine schier unendliche Auswahl an Programmen, die die gleichen Funktionen übernehmen und nur anders dabei aussehen. Und das alles kostenlos!

Für die Interessierten gibts hier ein Review vom Linux Mint 15 (eine der vielen verschiedenen Linux Distributionen die erhältlich sind) – Das Video ist in Englisch – es gibt aber zahlreiche andere Videos in Deutscher Sprache

WIE SCHÜTZE ICH MICH IM VORFELD

Halte dein System immer up-to-date. Aktuelle Updates, um Sicherheitslücken zu schließen, gehören genauso dazu, wie ein aktueller Virenscanner und Browser.

Chrome aktualisiert sich automatisch, bei Firefox und anderen Browsern sollte man sich von Zeit zu Zeit im Hilfemenü darüber erkundigen, ob es eine aktuellere Version gibt.

Über die „Plugins“ Java, Flash und Quicktime kann man sich als Chrome- und Firefoxanwender auf einer Seite von Mozilla informieren: https://www.mozilla.org/de/plugincheck/.

Alle Plugins, die mit einem gelben oder roten Button gezeigt werden, müssen dringend geupdated werden. Dies geschieht durch Klick auf den jeweiligen Button.

Auch beim Adobe Reader sollte die Einstellung „Updates automatisch beziehen“ immer aktiviert sein.

Einen schnellen Online-Sicherheitscheck, ob sich veraltete, sicherheitsrelevante Software auf dem Rechner befindet, kann man auch hier ausführen lassen: http://secunia.com/vulnerability_scanning/online/?task=load&lang=de

Neben einer aktuellen Softwareausstattung kann es hilfreich sein, nicht mit aktivierten Scripts (JavaScript) zu surfen. Wenn man auf unbekannte Webseiten kommt, müssen Scripts erst einmal freigegeben werden. Dabei können die Herkunftsseiten der Scripts identifiziert werden. Wenn ich z.B. auf Stern.de die Scripts freigeben möchte, werde ich dabei die Domain boesemalware.ru.cc nicht mit freigeben, auch wenn sich diese auf die Webseite geschmuggelt haben sollte.

Die dafür erforderlichen Browser-Erweiterungen finden sich hier:

Chrome – ScriptNo

https://chrome.google.com/webstore/detail/oiigbmnaadbkfbmpbfijlflahbdbdgdf

Firefox – NoScript

https://addons.mozilla.org/de/firefox/addon/noscript/

Weitere Regeln:

- Surfen, wenn möglich, nur mit eingeschränktem Benutzerkonto. Nicht als Administrator.

- Aktuelle AV-Software

- Firewall nutzen. Wenn möglich, als Hardware/Router. Windows Firewall aktivieren.

Mittlerweile müssen wir dazu raten, Java im Browser zu deaktivieren bzw. komplett zu deinstallieren. Leider sind in letzter Zeit immer wieder Sicherheitslücken in Java aufgetaucht, die lange Zeit nicht geschlossen werden.

Solltet ihr Java für eine bestimmte Webseite (z.B. Eventim, DHL Online-Porto, usw.) benötigen, aktiviert es nur für die Dauer der Nutzung auf dieser einen Seite und surft während dieser Zeit nicht auf anderen Seiten.

Wenn man dazu noch immer mit einer aktuellen Version von brain.exe (http://brain.yubb.de/) unterwegs ist, sollte die Gefährdung sich in Grenzen halten. Wobei trotzdem weiter gilt:

Zuerst Denken – Dann Klicken

Kooperationsbeitrag von Hans-Christian Singhuber von aSYS, sowie von Markus, Rüdiger und Sebastian von ZDDK.

FAKE NEWS BEKÄMPFEN

Unterstützen Sie Mimikama, um gemeinsam gegen Fake News vorzugehen und die Demokratie zu stärken. Helfen Sie mit, Fake News zu stoppen!

Mit Deiner Unterstützung via PayPal, Banküberweisung, Steady oder Patreon ermöglichst Du es uns, Falschmeldungen zu entlarven und klare Fakten zu präsentieren. Jeder Beitrag, groß oder klein, macht einen Unterschied. Vielen Dank für Deine Hilfe! ❤️

Mimikama-Webshop

Unser Ziel bei Mimikama ist einfach: Wir kämpfen mit Humor und Scharfsinn gegen Desinformation und Verschwörungstheorien.

Hinweise: 1) Dieser Inhalt gibt den Stand der Dinge wieder, der zum Zeitpunkt der Veröffentlichung aktuell

war. Die Wiedergabe einzelner Bilder, Screenshots, Einbettungen oder Videosequenzen dient zur

Auseinandersetzung der Sache mit dem Thema.

2) Einzelne Beiträge (keine Faktenchecks) entstanden durch den Einsatz von maschineller Hilfe und

wurde vor der Publikation gewissenhaft von der Mimikama-Redaktion kontrolliert. (Begründung)

Mit deiner Hilfe unterstützt du eine der wichtigsten unabhängigen Informationsquellen zum Thema Fake News und Verbraucherschutz im deutschsprachigen Raum

INSERT_STEADY_CHECKOUT_HERE

Kämpfe mit uns für ein echtes, faktenbasiertes Internet! Besorgt über Falschmeldungen? Unterstütze Mimikama und hilf uns, Qualität und Vertrauen im digitalen Raum zu fördern. Dein Beitrag, egal in welcher Höhe, hilft uns, weiterhin für eine wahrheitsgetreue Online-Welt zu arbeiten. Unterstütze jetzt und mach einen echten Unterschied! Werde auch Du ein jetzt ein Botschafter von Mimikama

Mehr von Mimikama

Mimikama Workshops & Vorträge: Stark gegen Fake News!

Mit unseren Workshops erleben Sie ein Feuerwerk an Impulsen mit echtem Mehrwert in Medienkompetenz, lernen Fake News und deren Manipulation zu erkennen, schützen sich vor Falschmeldungen und deren Auswirkungen und fördern dabei einen informierten, kritischen und transparenten Umgang mit Informationen.