Spam Attacke durch angebliche Sex-Videos

Autor: Tom Wannenmacher

Wir brauchen deine Hilfe – Unterstütze uns!

In einer Welt, die zunehmend von Fehlinformationen und Fake News überflutet wird, setzen wir bei Mimikama uns jeden Tag dafür ein, dir verlässliche und geprüfte Informationen zu bieten. Unser Engagement im Kampf gegen Desinformation bedeutet, dass wir ständig aufklären und informieren müssen, was natürlich auch Kosten verursacht.

Deine Unterstützung ist jetzt wichtiger denn je.

Wenn du den Wert unserer Arbeit erkennst und die Bedeutung einer gut informierten Gesellschaft für die Demokratie schätzt, bitten wir dich, über eine finanzielle Unterstützung nachzudenken.

Schon kleine Beiträge können einen großen Unterschied machen und helfen uns, unsere Unabhängigkeit zu bewahren und unsere Mission fortzusetzen.

So kannst du helfen!

PayPal: Für schnelle und einfache Online-Zahlungen.

Steady: für regelmäßige Unterstützung.

Für viel Aufsehen sorgen zur Zeit etliche Links zu angeblichen Sex-Videos einiger Prominenter. Die Links zu diesen Videos überschwemmen Beiträge, Seiten, Fotos etc. Quasi überall tauchen sie zur Zeit auf.

Wie genau diese Attacke vor geht haben wir versucht für euch nachzuvollziehen.

Wie funktioniert das?

Bereits in anderen Berichten haben wir euch Fakes gezeigt bei denen man sich entweder einen „Profil-Spion“ oder eine „Anwendung zum ändern der Facebook Farbe“ beschaffen können sollte.

- https://www.mimikama.org/allgemein/fake-my-top-profile-viewer/

- https://www.mimikama.org/allgemein/fake-choose-your-own-facebook-colors/

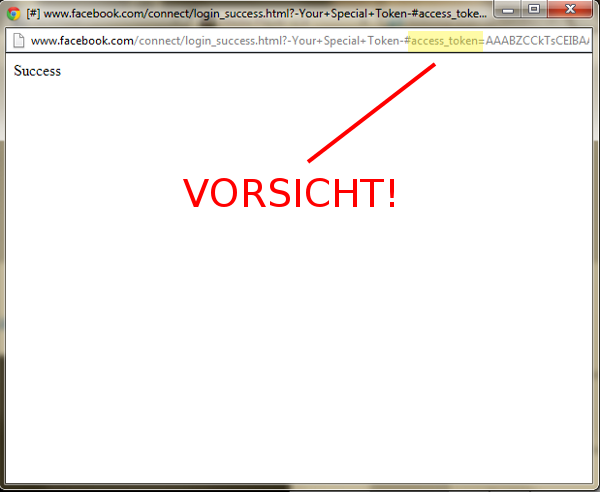

Damit diese Fakes angeblich funktionieren, musste der Nutzer auf einer externen Website eine Folge von Tastenkombinationen drücken um zu bestätigen das er volljährig ist. Hat er das getan so wurde ohne sein Wissen ein sogenannter AccessToken generiert. Diese AccessToken sind wie Schlüssel zum Profil des Nutzers. Gelangt so ein Schlüssel in die falschen Hände so können einige Aktionen im Profil des Nutzers ferngesteuert werden.

Warum gibt es AccessToken und was können sie?

Eigentlich sind AccessToken dafür vorgesehen das Anwendungen auf Facebook im Namen des Nutzers Aktionen ausführen dürfen bzw. Informationen des Nutzers lesen können. In diesen Tokens sind die Berechtigungen verschlüsselt die ein Nutzer einer App gegeben hat.

Bei den ersten Varianten solcher Angriffe gab es noch das Problem das die Angreifer nur Tokens für Anwendungen abfangen konnten die der Nutzer auch akzeptiert hatte. (Hierfür wurde gerne Instagramm missbraucht). So wurden einige Nutzer natürlich misstrauisch und sind nicht auf diesen Trick reingefallen.

Nun haben aber findige Geister einen Weg gefunden eine Anwendung anzusprechen die jeder Facebook Nutzer fest in seinem Account eingebaut hat. Diese Anwendung läuft quasi grundsätzlich im Hintergrund und steuert die Berechtigungen für den Facebook Messenger. AccessToken für diesen Messenger haben alle Rechte und kein eingebautes „Verfallsdatum“ (wie es bei anderen Anwendungen der Fall ist). Somit sind sie ein gefundenes Fressen für Angreifer. Allerdings soll es möglich sein durch das ändern des Account-Passwortes dem gerade generiertem Token seine Rechte wieder zu nehmen.

Diese Sicherheitslücke ist laut aktuellen Berichten auch Facebook mittlerweile bekannt und es wird versucht diese zu schließen. Ein erster Schritt in diese Richtung ist das Facebook mittlerweile einige der ausgelösten Aktionen erkennen kann und dem betroffenen Nutzer relativ zeitnah unter die Arme greift. Der Spam wird von FB gelöscht und beim nächsten LogIn wird der Nutzer darüber informiert das er wohl irgendwo aufgefordert wurde eine Adresszeile zu kopieren und wieder einzufügen und damit Spam verursacht hat.

Wie sehen die Seiten mit solchen Attacken aus?

Generell kann so eine Seite jede beliebige Form haben. Zwei Beispiele sind ja in unseren oben verlinkten Berichten zu finden.

Für die aktuell kursierenden „Sex-Videos“ haben wir einmal ein paar Screenshots erstellt.

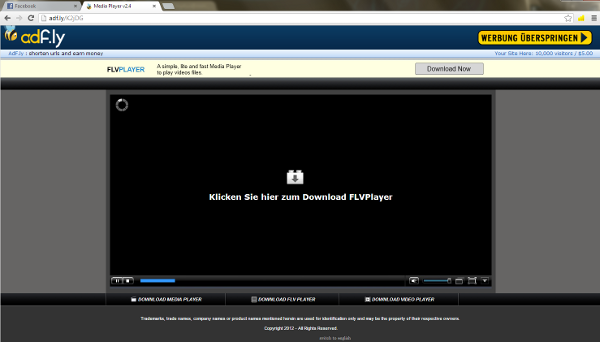

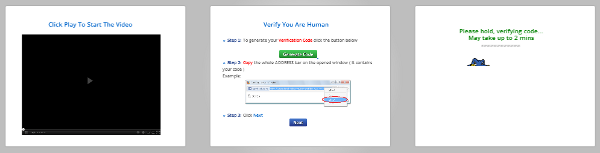

Erst gelangt man auf eine Seite wo einem ein Video Player angezeigt wird. Um den nutzen zu können soll der Nutzer einen Player seiner wahl downloaden und installieren. Hier versteckt sich nun bereits die erste Falle. Die heruntergeladene Datei enthält einen Trojaner den scheinbar momentan nur wenige Scanner erkennen. Welche das sind sagte uns zum Beispiel die Seite „Virus Total„.

- TrendMicro-HouseCall: TROJ_GEN.F47V0221

- ESET-NOD32: a variant of Win32/InstallCore.AZ

- DrWeb: Trojan.Packed.2818

- AntiVir: ADWARE/InstallCore.Gen

Was man auf unserem Screenshot jetzt nicht sieht; rechts neben dem Player kann man, bei weit in die Breite gezogenem Browserfenster schon einen Teil des nächsten Schrittes erkennen.

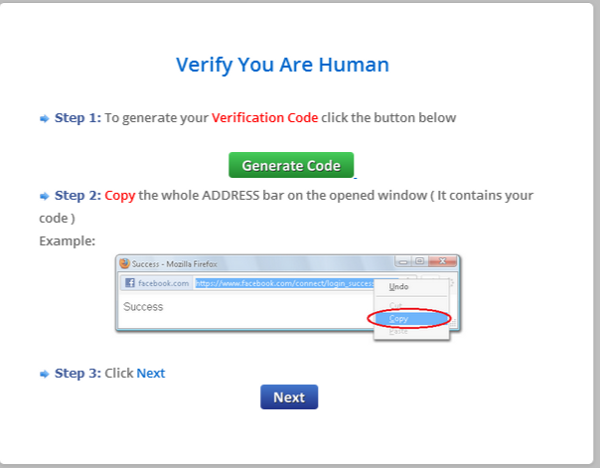

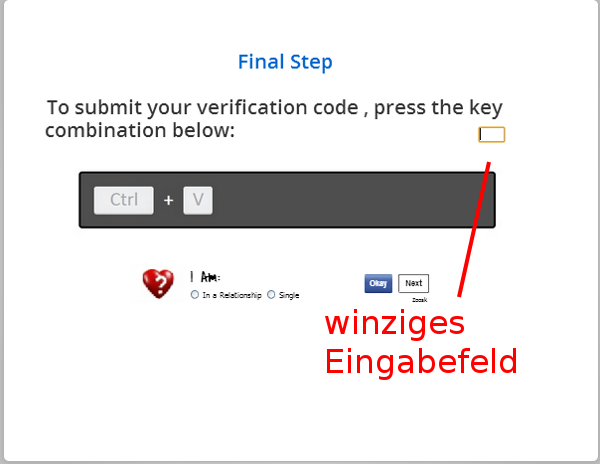

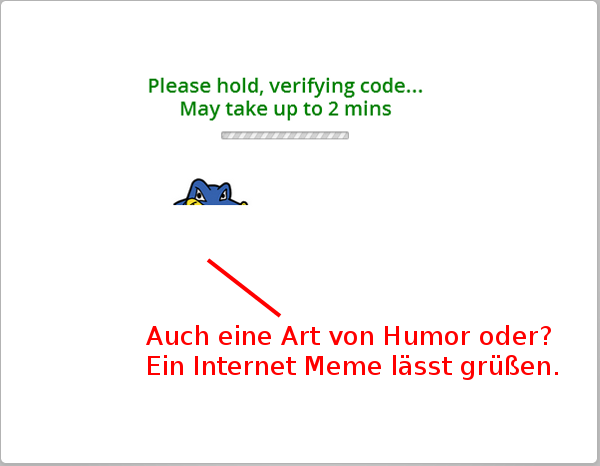

Wird der Player angeklickt so schiebt sich von Rechts eine neue Seite ins Blickfeld. Hier soll jetzt durch drücken eines Buttons ein Code generiert werden.

Dieser taucht (wie auf der Seite auch nett erklärt wird) in einem neuen Fenster in der Adresszeile auf.

Klickt man nun im ursprünglichen Fenster auf „Next“ schiebt sich die nächste Seite von Rechts ins Bild.

Hier wird man aufgefordert CNTRL+V bzw. STRG+V zu drücken. Tut man dies wird der vorher kopierte Code aus der Adresszeile in ein unscheinbares Formularfeld eingefügt und gesendet.

Wer nimmt diese Wege auf sich um ein angeblich skandalöses Video mit pornografischem Inhalt zu sehen?

Warum werden die Nutzer nicht früher misstrauisch?

https://www.facebook.com/me/allactivity

FAKE NEWS BEKÄMPFEN

Unterstützen Sie Mimikama, um gemeinsam gegen Fake News vorzugehen und die Demokratie zu stärken. Helfen Sie mit, Fake News zu stoppen!

Mit Deiner Unterstützung via PayPal, Banküberweisung, Steady oder Patreon ermöglichst Du es uns, Falschmeldungen zu entlarven und klare Fakten zu präsentieren. Jeder Beitrag, groß oder klein, macht einen Unterschied. Vielen Dank für Deine Hilfe! ❤️

Mimikama-Webshop

Unser Ziel bei Mimikama ist einfach: Wir kämpfen mit Humor und Scharfsinn gegen Desinformation und Verschwörungstheorien.

Hinweise: 1) Dieser Inhalt gibt den Stand der Dinge wieder, der zum Zeitpunkt der Veröffentlichung aktuell

war. Die Wiedergabe einzelner Bilder, Screenshots, Einbettungen oder Videosequenzen dient zur

Auseinandersetzung der Sache mit dem Thema.

2) Einzelne Beiträge (keine Faktenchecks) entstanden durch den Einsatz von maschineller Hilfe und

wurde vor der Publikation gewissenhaft von der Mimikama-Redaktion kontrolliert. (Begründung)

Mit deiner Hilfe unterstützt du eine der wichtigsten unabhängigen Informationsquellen zum Thema Fake News und Verbraucherschutz im deutschsprachigen Raum

INSERT_STEADY_CHECKOUT_HERE

Kämpfe mit uns für ein echtes, faktenbasiertes Internet! Besorgt über Falschmeldungen? Unterstütze Mimikama und hilf uns, Qualität und Vertrauen im digitalen Raum zu fördern. Dein Beitrag, egal in welcher Höhe, hilft uns, weiterhin für eine wahrheitsgetreue Online-Welt zu arbeiten. Unterstütze jetzt und mach einen echten Unterschied! Werde auch Du ein jetzt ein Botschafter von Mimikama

Mehr von Mimikama

Mimikama Workshops & Vorträge: Stark gegen Fake News!

Mit unseren Workshops erleben Sie ein Feuerwerk an Impulsen mit echtem Mehrwert in Medienkompetenz, lernen Fake News und deren Manipulation zu erkennen, schützen sich vor Falschmeldungen und deren Auswirkungen und fördern dabei einen informierten, kritischen und transparenten Umgang mit Informationen.