So wird dein Facebook Account gehackt!

Wir brauchen deine Hilfe – Unterstütze uns!

In einer Welt, die zunehmend von Fehlinformationen und Fake News überflutet wird, setzen wir bei Mimikama uns jeden Tag dafür ein, dir verlässliche und geprüfte Informationen zu bieten. Unser Engagement im Kampf gegen Desinformation bedeutet, dass wir ständig aufklären und informieren müssen, was natürlich auch Kosten verursacht.

Deine Unterstützung ist jetzt wichtiger denn je.

Wenn du den Wert unserer Arbeit erkennst und die Bedeutung einer gut informierten Gesellschaft für die Demokratie schätzt, bitten wir dich, über eine finanzielle Unterstützung nachzudenken.

Schon kleine Beiträge können einen großen Unterschied machen und helfen uns, unsere Unabhängigkeit zu bewahren und unsere Mission fortzusetzen.

So kannst du helfen!

PayPal: Für schnelle und einfache Online-Zahlungen.

Steady: für regelmäßige Unterstützung.

Facebook ist aus so manchem Alltag nicht mehr wegzudenken. Viele von uns nutzen die Social Media Plattform täglich und amüsieren sich über die gebotenen Inhalte.

Doch was tun, wenn Hacker den eigenen Account kapern und du die Kontrolle über deinen geteilten Inhalt verlierst? Bei diesen 10 faulen Tricks hört sich der Spaß nämlich gehörig auf!

Top10Select hat hierzu eine interessante Infografik erstellt, um die verschiedenen Möglichkeiten von Hacking-Angriffen aufzuzeigen, denn vielen ist noch nicht bewusst, welches Risiko sie eingehen, selbst wenn es sich um einen einfachen Link handelt, der von einem vermeintlichen Freund geschickt wurde.

So verschaffen sich Hacker Zugriff zu deinen persönlichen Daten:

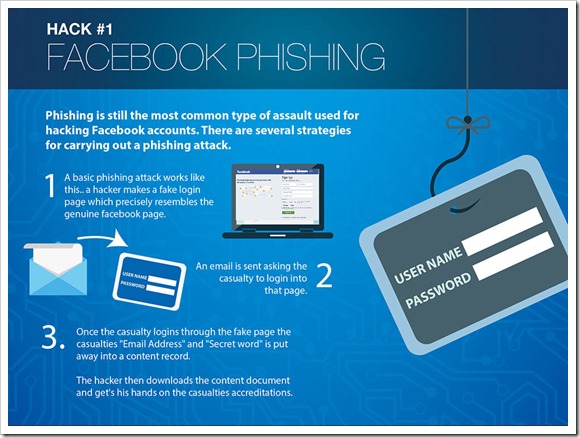

Methode Nr. 1: Phishing

Beim sogenannten Phishing handelt es sich um einer der beliebtesten Hackingmethoden überhaupt. Doch wie funktioniert das Abfischen von Daten eigentlich?

Wir alle kennen zum Beispiel die ach so vielversprechenden Gewinnspiele, die uns von Zeit zu Zeit auf Facebook begegnen. Meistens beinhalten solche Fake-Gewinnspiele einen externen Link, der zu einer Seite führt, auf der man seine Daten in eine vorgefertigte Maske eintippen soll. Doch hierbei handelt es sich zu 99% um nachgebaute Fake-Seiten, die einen seriösen Eindruck vermitteln sollen. Überlässt man den Kriminellen seine Daten, können sie diese zu Geld machen, indem sie sie verkaufen oder wenn es sich um Login-Daten handelt, das betroffene Konto übernehmen und im Namen des ursprünglichen Kontoerstellers agieren.

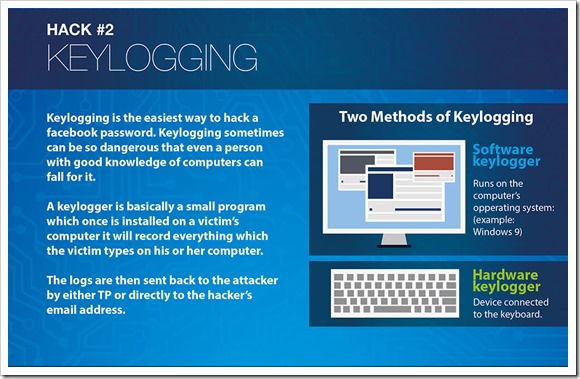

Methode Nr. 2: Keylogging

Diese einfache Methode erinnert sehr an einen Trojaner.

Denn beim Keylogging hat es der Hacker auf das Passwort abgesehen. An dieses kommt er heran, indem ein unscheinbares Programm auf dem Computer des Opfers installiert wird. Dieses Programm zeichnet jegliche Eingaben auf, die mit der Tastatur getätigt werden. Diese Aufzeichnungen werden zurück durch TP (Netzwerkprotokoll) oder direkt an die Emailadresse des Angreifers geschickt.

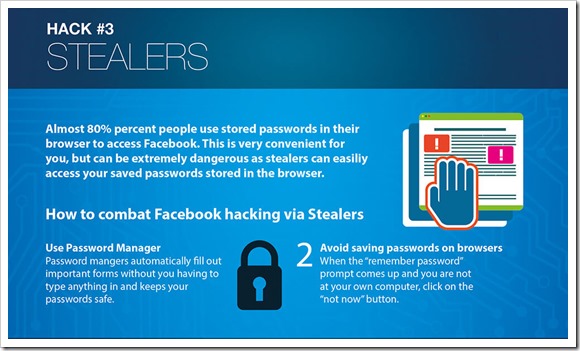

Methode Nr. 3: Stealers

Einige von uns können nicht leugnen, dass es durchaus bequem ist, dass man sich seine Passwörter nicht selbst merken muss, sondern das Erinnern an diese dem Computer überlässt.

Wer seine Passwörter durch die Autofill-Funktion oder im Browser nach der Frage “Passwort speichern?” zwischenlagert, macht es Hackern besonders einfach, diese Passwörter zu stehlen.

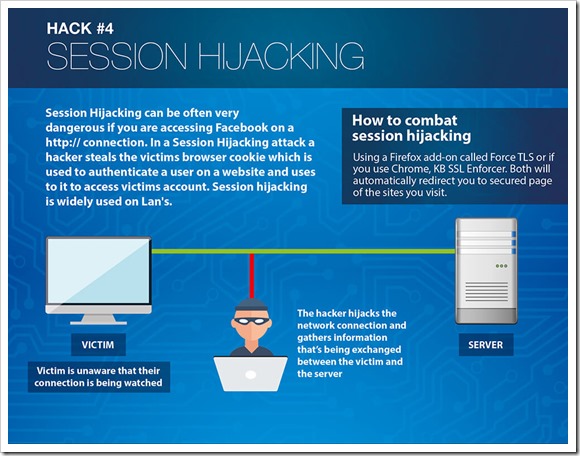

Methode Nr. 4: Session Hijacking

Diese Methode kann in etwa als “Entführung einer Kommunikationssitzung” übersetzt werden.

Nutzt du Facebook auf einer unsicheren Verbindung (erkennbar an der Endung http://, bei der das s [https://] am Schluss für “secure” fehlt) können Hacker die Browser Cookies, die dazu dienen, einen Nutzer als echten Menschen auszuweisen, abfangen und dazu nutzen, Zugang zum Konto des Opfers zu bekommen.

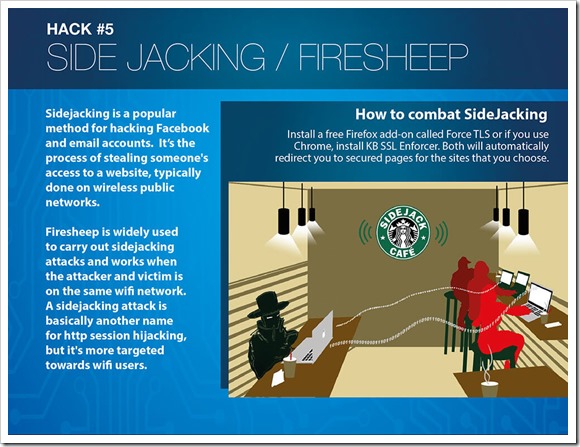

Methode Nr. 5: Side Jacking / Firesheep

Auch beim Side Jacking handelt es sich um das Einklicken in unsichere Verbindungen. Vor allem wird diese Methode bei öffentlichen W-LAN-Verbindungen angewandt. Das heißt: Wenn du zum Beispiel im Coffee Shop sitzt und mithilfe des dort gratis angebotenen WLAN-Netzes auf deinen Facebook-Account zugreifen möchtest, könnte jemand anderes dich dabei begleiten und erhält somit ebenfalls Zutritt zu deinem Konto.

Firesheep ist eine Firefox-Erweiterung, die ebenfalls zum Side Hijacking verwendet wird und zielt auf Nutzer von ungesicherten Netzwerken ab (z.B. Hotspot). Der Angreifer liest mittels unverschlüsselter Session-Cookies quasi mit und filtert so verschiedene Dienste, die er mit der fremden Identität nutzen kann.

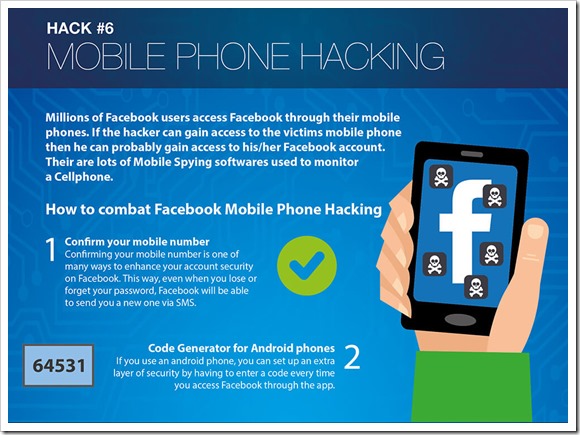

Methode Nr. 6: Mobile Phone Hacking

Das Hacken von Handys und mobilen Geräten wird ebenfalls immer beliebter. Viele Facebook-Nutzer rufen das Soziale Netzwerk nur mehr über ein mobiles Gerät auf. Leider gibt es schon etliche Software, die es möglich macht, einem Handynutzer nachzuspionieren. So erhält der Angreifer Zugriff auf das Mobiltelefon und somit womöglich auch auf das Facebook-Konto.

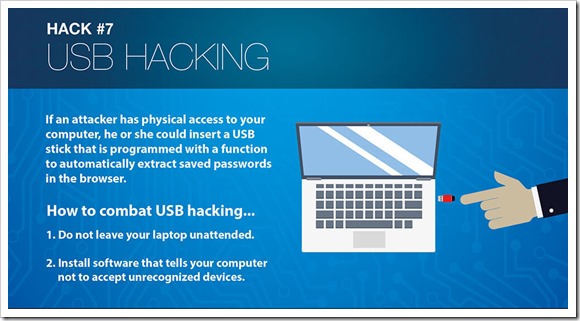

Methode Nr. 7: USB Hacking

Man kennt diese haarsträubende Methode eigentlich nur aus Spionagefilmen, doch es ist durchaus möglich, durch die Nutzung eines USB-Sticks an Daten zu gelangen – und das im realen Leben.

Ein manipulierter USB-Stick extrahiert automatisch gespeicherte Passwörter des Browsers. Zugegeben, so wirklich oft wird diese Methode nicht angewandt, doch hält sie ebenfalls ein reelles Gefahrenpotential bereit.

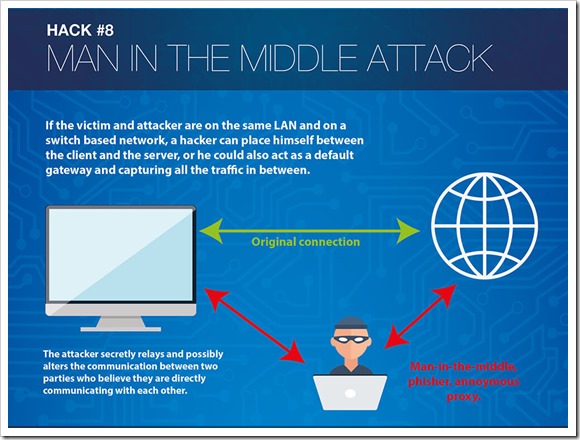

Methode Nr. 8: Man in the Middle Attack

Bei uns wird diese Hacking-Methode auch oft als Mittelsmannangriff oder Janusangriff bezeichnet.

Bei diesem Angriff täuscht der Hacker vor, er wäre jemand, der er eigentlich nicht ist.

Das Ganze läuft folgendermaßen ab: Der Angreifer hackt sich in ein Rechnernetz ein und hat mit seinem System die vollständige Kontrolle über den Datenverkehr zwischen zwei oder mehreren Netzwerkteilnehmern. Er kann so Informationen einsehen und sogar manipulieren. Das Opfer bekommt von der Täuschung nichts mit.

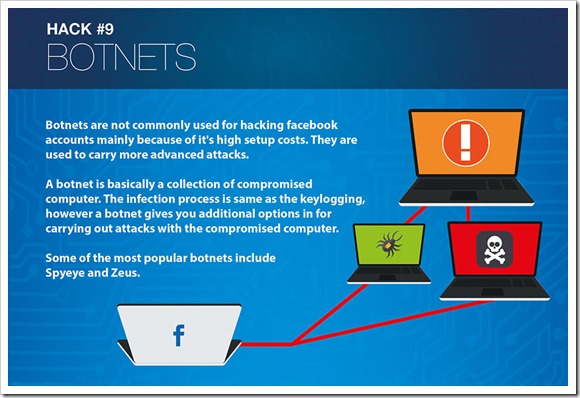

Methode Nr. 9: Botnets

Bots werden normalerweise eher weniger für Facebook-Hacking eingesetzt, da diese Methode kostspieliger ist. Nichtsdestotrotz können Botnetzwerke verheerende Auswirkungen haben.

Bei einem Botnetz handelt es sich um eine Gruppe von automatisierten Schadprogrammen, die selbstständig agieren. Sie laufen über vernetzte Rechner, deren Netzwerkanbindung sowie lokale Ressourcen und Daten ohne Einverständnis des Eigentümers zur Verfügung stehen. Angreifer können dadurch Spam-Mails oder Phishing Mails versenden, Klickbetrug durchführen und gespeicherte Daten abgreifen.

2014 untersuchte die Initiative botfrei.de stichprobenartig Computer und stellten fest, dass ca. 40 Prozent aller Computer in Deutschland mit Bots infiziert waren.

Methode Nr. 10: DNS Spoofing

Beim DNS Spoofing wird abermals mit Fake-Seiten gearbeitet.

Der Angreifer wechselt zum Beispiel die originale Facebook-Seite mit einer eigenen Fake-Seite aus und leitet so Nutzer in seine Falle.

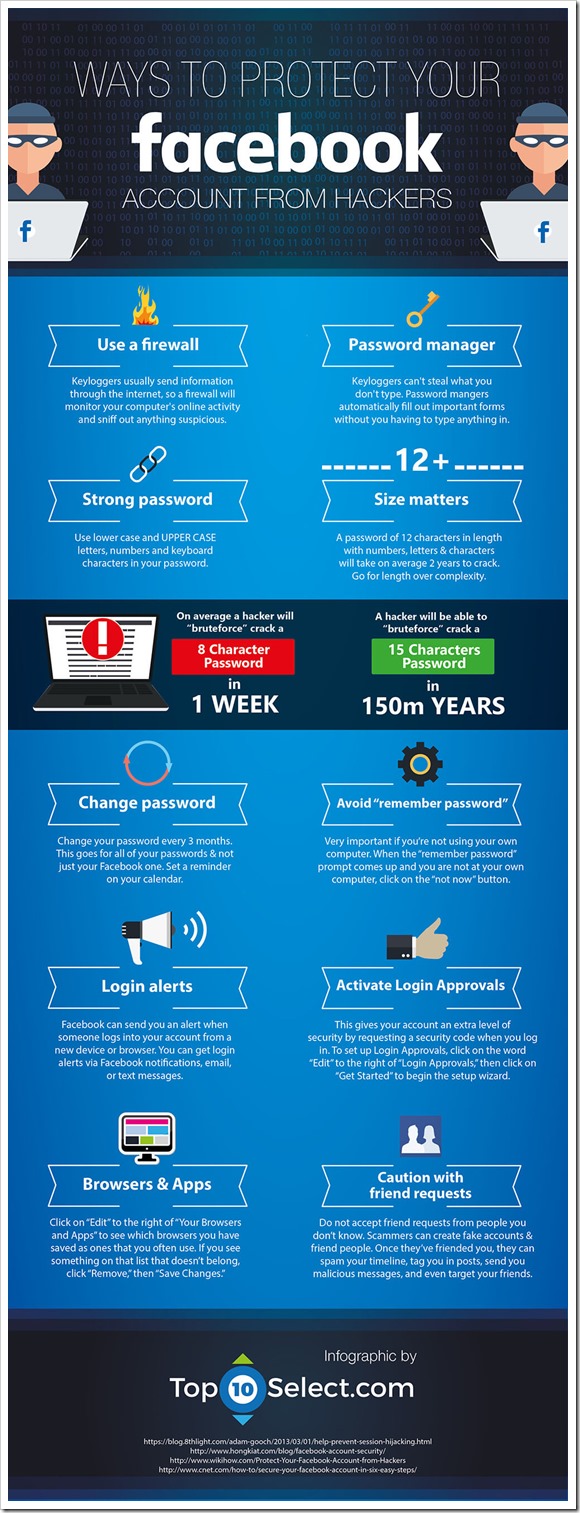

Wie kann ich mich vor solchen Angriffen schützen?

Es gibt einiges, das man als Nutzer tun kann, um sich selbst vor solchem Datenmissbrauch zu schützen.

Methode 1: Firewall

Angreifer, die Passwörter aufzeichnen, senden normalerweise Informationen über das Internet. Eine Firewall spürt solche Aktivitäten auf und unterbindet den ungewöhnlichen Informationsaustausch.

Methode 2: Passwort Manager

Im Gegensatz zum normalen Autofill gibt es die Möglichkeit, einen sicheren Passwort Manager zu benutzen, der die Passwörter zuverlässig verwahrt und automatisch ausfüllt, sollten sie gewünscht sein. Dies verhindert, dass Keylogger eingegebene Tastaturbefehle mitlesen können. Doch Achtung! Gehe sicher, dass es sich um einen sicheren Passwort Manager handelt und vermeide die Autofill-Funktion mittels “Passwort speichern?”!

Methode 3: Das vielfältige Passwort

Je länger und komplizierter Passwörter sind, desto höher ist der Sicherheitsfaktor. Es macht einen Unterschied, ob ein Hacker ein Passwort mit nur 8 Zeichen knackt oder sich etwas länger die Zähne an einem 15 Zeichen langen Passwort ausbeißt. Auch das Mischen von Zahlen, Groß- und Kleinbuchstaben macht ein Passwort sicherer.

Wechsele mindestens alle 3 Monate deine Passwörter. Und zwar alle Passwörter, nicht nur dein Facebook-Passwort. Am besten trägst du dir eine Erinnerung in deinen Kalender ein.

Methode 4: Login Alerts

Facebook bietet die Möglichkeit, dich zu informieren, wenn sich jemand auf einem anderen Gerät mit deinen Login-Daten anmeldet. Es gibt auch die Möglichkeit einen Sicherheitscode festzulegen.

Methode 5: Halte deinen Browser sauber

Es ist eine gute Sache, von Zeit zu Zeit seine Browser Apps durchzugehen und merkwürdige Programme zu löschen. So fallen dir auch ungewöhnliche Aktivitäten besser auf.

Und das Wichtigste zum Schluss:

Mehr zum Thema Scamming:

Was ist Scamming?

Sicherheitsbooster für dein Facebook-Profil

Quelle Bildnachweis: Top10Select

FAKE NEWS BEKÄMPFEN

Unterstützen Sie Mimikama, um gemeinsam gegen Fake News vorzugehen und die Demokratie zu stärken. Helfen Sie mit, Fake News zu stoppen!

Mit Deiner Unterstützung via PayPal, Banküberweisung, Steady oder Patreon ermöglichst Du es uns, Falschmeldungen zu entlarven und klare Fakten zu präsentieren. Jeder Beitrag, groß oder klein, macht einen Unterschied. Vielen Dank für Deine Hilfe! ❤️

Mimikama-Webshop

Unser Ziel bei Mimikama ist einfach: Wir kämpfen mit Humor und Scharfsinn gegen Desinformation und Verschwörungstheorien.

Hinweise: 1) Dieser Inhalt gibt den Stand der Dinge wieder, der zum Zeitpunkt der Veröffentlichung aktuell

war. Die Wiedergabe einzelner Bilder, Screenshots, Einbettungen oder Videosequenzen dient zur

Auseinandersetzung der Sache mit dem Thema.

2) Einzelne Beiträge (keine Faktenchecks) entstanden durch den Einsatz von maschineller Hilfe und

wurde vor der Publikation gewissenhaft von der Mimikama-Redaktion kontrolliert. (Begründung)

Mit deiner Hilfe unterstützt du eine der wichtigsten unabhängigen Informationsquellen zum Thema Fake News und Verbraucherschutz im deutschsprachigen Raum

INSERT_STEADY_CHECKOUT_HERE

Kämpfe mit uns für ein echtes, faktenbasiertes Internet! Besorgt über Falschmeldungen? Unterstütze Mimikama und hilf uns, Qualität und Vertrauen im digitalen Raum zu fördern. Dein Beitrag, egal in welcher Höhe, hilft uns, weiterhin für eine wahrheitsgetreue Online-Welt zu arbeiten. Unterstütze jetzt und mach einen echten Unterschied! Werde auch Du ein jetzt ein Botschafter von Mimikama

Mehr von Mimikama

Mimikama Workshops & Vorträge: Stark gegen Fake News!

Mit unseren Workshops erleben Sie ein Feuerwerk an Impulsen mit echtem Mehrwert in Medienkompetenz, lernen Fake News und deren Manipulation zu erkennen, schützen sich vor Falschmeldungen und deren Auswirkungen und fördern dabei einen informierten, kritischen und transparenten Umgang mit Informationen.