Faktenchecks

Wir beantworten eure Fragen in unserem Forum, recherchieren die Fakten und berichten klar und direkt.

Mimikama-Botschafter*in

Mach mit: Deine Hilfe als Mimikama-Botschafter

Damit wir weiterhin gegen Fake News und Internetbetrug für Betroffene da sein können.

Aktuelles-Mimikama Radar

Verschlüsselung vs. Sicherheit: Ein Dilemma der Moderne

Aktuelle Mimikama-Faktenchecks

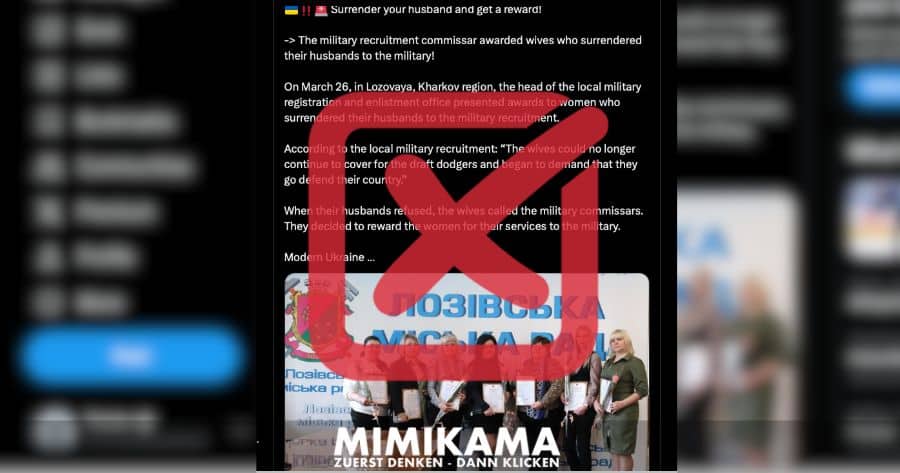

Frauen in der Ukraine: Auszeichnung für Patriotismus oder Verrat?

ChatGPT & Künstliche Intelligenz

Deepfakes von Bollywood-Stars erschüttern indischen Wahlkampf

WhatsApp-Themen

Kampf der KI-Innovationen: Meta gegen ChatGPT

GreenKama

Umweltverträgliche Ernährung und Landwirtschaft: Ein Weg zu Nachhaltigkeit und Gesundheit

X -Themen

Netzpolitik: Xs Verstrickung in Nazi-Rhetorik

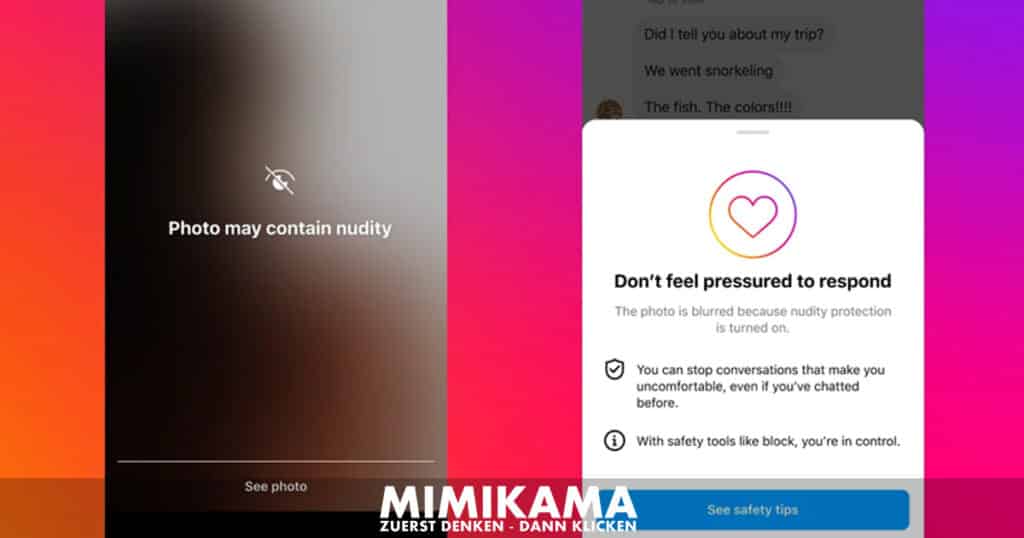

Instagram-Themen

Instagram: Jugendschutz – Initiative gegen Nacktbilder

TikTok-Themen

National Rape Day: Gefährlicher Trend oder ein Fake?

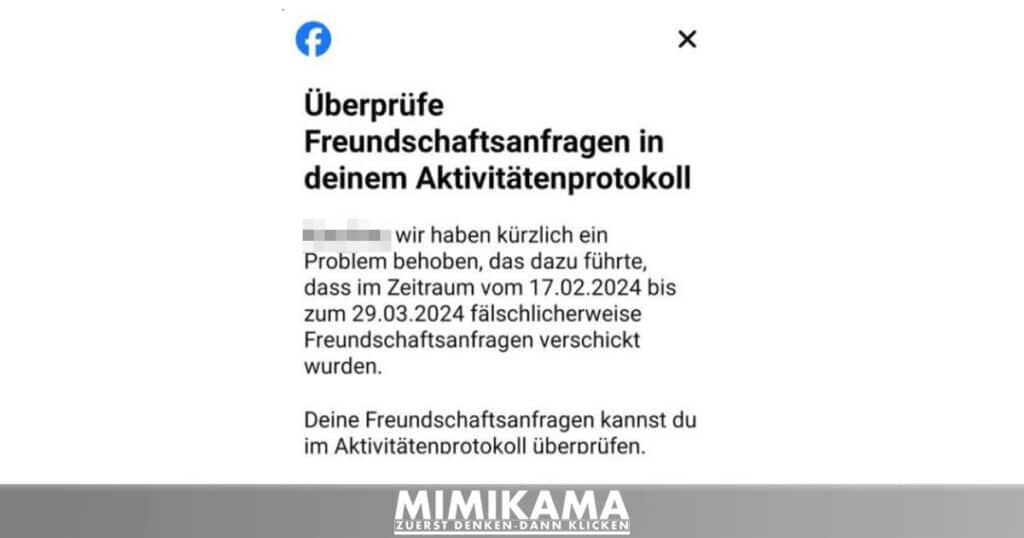

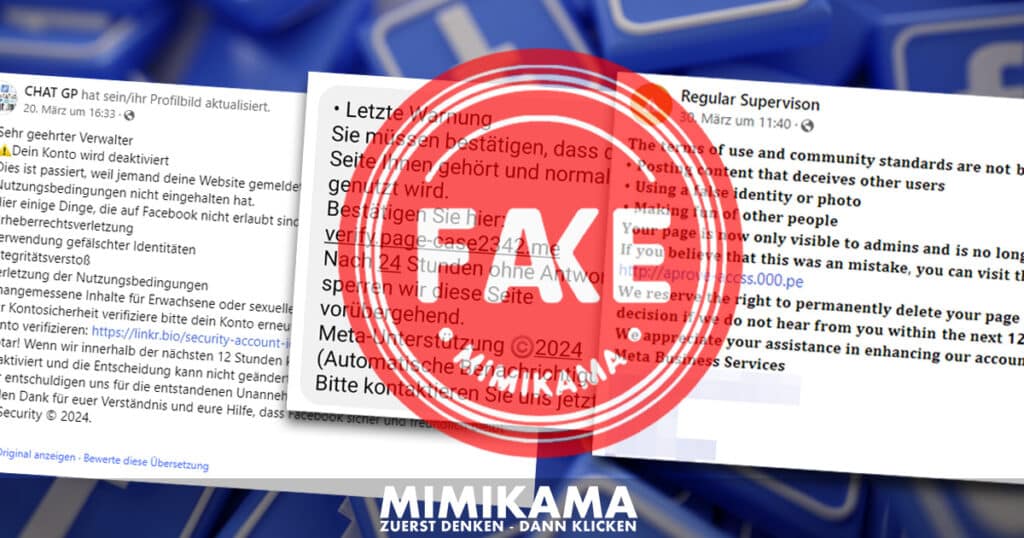

Facebook-Themen

Irrtümliche Freundschaftsanfragen: Facebooks technisches Missgeschick

Internetmissbrauch, Internetbetrug und Internetkriminalität kann uns alle betreffen. Abofallen, Spam-Mails, Falschmeldungen oder schädliche Links, ja sogar bewusst gesteuerte Manipulationen und Desinformationen treten wir aufrecht entgegen. Dabei wahren wir unsere Neutralität.

Darin sehen wir unsere Aufgabe: Falschmeldungen zu entlarven, Desinformation kenntlich zu machen, auf Manipulationen hinzuweisen, Menschen in den sozialen Medien zu begleiten und Hilfestellung zu geben. Diese Aufgabe ist angesichts der Schnelllebigkeit der sozialen Medien und der starken Emotionalisierung politischer Debatten mehr als notwendig!

Mit unserer Arbeit schützen wir präventiv Menschen in den sozialen Medien, egal welchen Alters. Wir decken Hoaxes, Fake News und Falschmeldungen im deutschsprachigen Raum auf. Gerade in Krisenzeiten zeigt sich, wie wichtig diese Arbeit ist.