Neue Version des „Skimmer-Trojaners“ verbreitet sich auf Bankautomaten

Autor: Ralf Nowotny

Wir brauchen deine Hilfe – Unterstütze uns!

In einer Welt, die zunehmend von Fehlinformationen und Fake News überflutet wird, setzen wir bei Mimikama uns jeden Tag dafür ein, dir verlässliche und geprüfte Informationen zu bieten. Unser Engagement im Kampf gegen Desinformation bedeutet, dass wir ständig aufklären und informieren müssen, was natürlich auch Kosten verursacht.

Deine Unterstützung ist jetzt wichtiger denn je.

Wenn du den Wert unserer Arbeit erkennst und die Bedeutung einer gut informierten Gesellschaft für die Demokratie schätzt, bitten wir dich, über eine finanzielle Unterstützung nachzudenken.

Schon kleine Beiträge können einen großen Unterschied machen und helfen uns, unsere Unabhängigkeit zu bewahren und unsere Mission fortzusetzen.

So kannst du helfen!

PayPal: Für schnelle und einfache Online-Zahlungen.

Steady: für regelmäßige Unterstützung.

Geldautomaten sind aus der Finanzwelt nicht mehr wegzudenken: Mal schnell ein paar Scheine für den Einkauf holen oder samstagabends noch Bares für die Kneipentour. Dass aber auch solche Automaten „nur“ Computer sind und dementsprechend auch von Viren befallen werden können, ahnen die Wenigsten. Eine russische Hacker-Gruppe geht dabei besonders perfide vor.

Skimmer – seit 7 Jahren aktiv

Die Sicherheitsfirma Kaspersky entdeckte nun auf Zehntausenden Bankautomaten weltweit eine neue Version des sogenannten Skimmer-Trojaners, welcher sich erstmals 2009 verbreitete. Jener Trojaner kann unter anderem Kreditkarten-Daten auslesen, welche dann wiederrum im Darknet zum Verkauf angeboten werden.

Wie kommt eine Malware auf einen Bankautomaten?

Da gibt es zwei Möglichkeiten:

1. Die Malware befindet sich, z.B. durch einen Hack, bereits im Netzwerk einer Bank und gelangt dadurch auch den Bankautomaten-Rechner. Unglücklicherweise sind sehr viele Automaten noch mit dem 15 Jahre alten Windows XP bestückt, welches mit sehr vielen Sicherheitslücken „glänzt“.

2. Die Malware wird per USB-Stick direkt auf einem Automaten installiert. Gewiefte Kriminelle müssen dafür nur das Schloss an einem Automaten knacken und den USB-Stick mit der Malware kurz in einen Slot stecken. Der Zeitaufwand dafür beträgt bei Profis nicht mal eine Minute.

Wo kommt die Malware her?

2009 tauchten die ersten Versionen der Schadsoftware auf, doch in der Zwischenzeit hat es sich gewaltig weiterentwickelt. Wirkten die Hacker der Skimmer-Gruppe damals noch eher ungestüm im Vergleich zu heute, so gehen sie heute doch weitaus bedächtiger vor: Die Malware wird immer nur sehr kurz im Darknet zum Verkauf angeboten, von der Installation bis zum ersten Einsatz vergehen oftmals Monate.

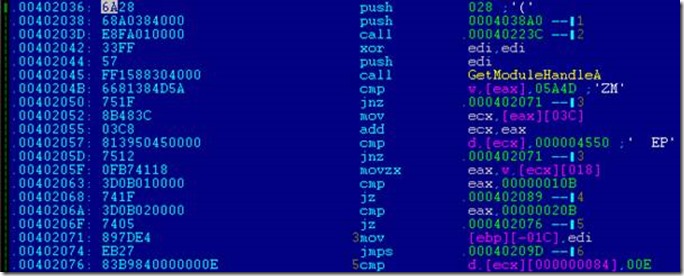

Wie nutzen die Hacker die Malware?

Ist sie erstmal installiert, macht sie noch nichts. Für die Steuerung der Malware haben sich die Hacker nämlich etwas Besonderes ausgedacht: Sie aktivieren oder deaktivieren bestimmte Funktionen des Schädlings mit einer speziellen Magnetkarte, die sie in den Automaten einführen.

Nach dem Einführen der Karte hat der Hacker 60 Sekunden Zeit, den richtigen Pin einzugeben, damit sich das Auswahlmenü der Malware öffnet. Dort gibt es dann 21 verschiedene Optionen, z.B. die Übertragung der gesammelten Kartendaten, Auszahlen von beliebig viel Geld (sogar die Geldkassette kann ausgewählt werden), die Aktivierung der Selbstlöschung oder ein Update aufspielen.

In den meisten Fällen werden jedoch die Kartendaten gesammelt, auf eine Blankokarte aufgespielt und mit jener Karte dann von anderen, nicht infizierten, Automaten Geld abgehoben, um das Risiko einer Entdeckung der Malware so gering wie möglich zu halten.

Wie verbreitet ist die Malware?

Die neueste Version stammt von Anfang Mai 2016 und wurde aus mehreren Ländern in Testlabore hochgeladen u.a. in Deutschland, den Vereinigten Arabischen Emiraten, Frankreich, den USA, Russland, Macau, den Philippinen, Spanien, Georgien, Polen, Brasilien und die Tschechische Republik. Von den insgesamt derzeit existieren 49 Versionen der Malware haben es 37 auf die Automaten eines großen Herstellers, der namentlich nicht genannt wird, abgesehen. Unklar bei den Samplen ist allerdings, ob diese von Geldautomaten direkt kommen oder z.B. von Sicherheitsforschern oder Administratoren kommen.

Wie kann ich mich davor schützen?

Leider hat man als Bankkunde darauf herzlich wenig Einfluss darauf, welches Betriebssystem die eigene Bank für die Geldautomaten nutzt und wie sicher diese Automaten sind. Allerdings kann man seine Bank darauf aufmerksam machen, dass Kaspersky eine kostenlose Software zur Verfügung stellt, mit der die eigenen Automaten überprüft werden können.

Sergey Golovanov, Principal Security Researcher bei Kaspersky Lab, sagt dazu:

„Es gibt eine wichtige zusätzliche Gegenmaßnahme, die in diesem speziellen Fall anzuwenden ist: Backdoor.Win32.Skimer wird durch bestimmte Informationen, neun spezielle Nummern, die auf dem Magnetstreifen einer Karte gespeichert sind, aktiviert. Wir haben die Aktivierungscodes, die von der Malware genutzt werden, entdeckt und stellen sie Banken frei zur Verfügung. Ist eine Bank im Besitz dieser Nummern, kann sie proaktiv in ihrem Verarbeitungssystem nach ihnen suchen, potentiell infizierte Automaten und ,Money Mules‘ aufspüren oder jegliche Angriffsversuche zur Aktivierung der Malware blockieren“

Ansonsten bleibt einem nur, wenn man an der Sicherheit des Bankautomaten zweifelt, sich möglichst direkt am Bankschalter Bargeld zu holen, um das Risiko von gestohlenen Kartendaten zu minimieren.

FAKE NEWS BEKÄMPFEN

Unterstützen Sie Mimikama, um gemeinsam gegen Fake News vorzugehen und die Demokratie zu stärken. Helfen Sie mit, Fake News zu stoppen!

Mit Deiner Unterstützung via PayPal, Banküberweisung, Steady oder Patreon ermöglichst Du es uns, Falschmeldungen zu entlarven und klare Fakten zu präsentieren. Jeder Beitrag, groß oder klein, macht einen Unterschied. Vielen Dank für Deine Hilfe! ❤️

Mimikama-Webshop

Unser Ziel bei Mimikama ist einfach: Wir kämpfen mit Humor und Scharfsinn gegen Desinformation und Verschwörungstheorien.

Hinweise: 1) Dieser Inhalt gibt den Stand der Dinge wieder, der zum Zeitpunkt der Veröffentlichung aktuell

war. Die Wiedergabe einzelner Bilder, Screenshots, Einbettungen oder Videosequenzen dient zur

Auseinandersetzung der Sache mit dem Thema.

2) Einzelne Beiträge (keine Faktenchecks) entstanden durch den Einsatz von maschineller Hilfe und

wurde vor der Publikation gewissenhaft von der Mimikama-Redaktion kontrolliert. (Begründung)

Mit deiner Hilfe unterstützt du eine der wichtigsten unabhängigen Informationsquellen zum Thema Fake News und Verbraucherschutz im deutschsprachigen Raum

INSERT_STEADY_CHECKOUT_HERE

Kämpfe mit uns für ein echtes, faktenbasiertes Internet! Besorgt über Falschmeldungen? Unterstütze Mimikama und hilf uns, Qualität und Vertrauen im digitalen Raum zu fördern. Dein Beitrag, egal in welcher Höhe, hilft uns, weiterhin für eine wahrheitsgetreue Online-Welt zu arbeiten. Unterstütze jetzt und mach einen echten Unterschied! Werde auch Du ein jetzt ein Botschafter von Mimikama

Mehr von Mimikama

Mimikama Workshops & Vorträge: Stark gegen Fake News!

Mit unseren Workshops erleben Sie ein Feuerwerk an Impulsen mit echtem Mehrwert in Medienkompetenz, lernen Fake News und deren Manipulation zu erkennen, schützen sich vor Falschmeldungen und deren Auswirkungen und fördern dabei einen informierten, kritischen und transparenten Umgang mit Informationen.