Neue Online-Banking Malware mit Netzwerk-Sniffer verteilt sich weltweit rasant!

Autor: Tom Wannenmacher

Wir brauchen deine Hilfe – Unterstütze uns!

In einer Welt, die zunehmend von Fehlinformationen und Fake News überflutet wird, setzen wir bei Mimikama uns jeden Tag dafür ein, dir verlässliche und geprüfte Informationen zu bieten. Unser Engagement im Kampf gegen Desinformation bedeutet, dass wir ständig aufklären und informieren müssen, was natürlich auch Kosten verursacht.

Deine Unterstützung ist jetzt wichtiger denn je.

Wenn du den Wert unserer Arbeit erkennst und die Bedeutung einer gut informierten Gesellschaft für die Demokratie schätzt, bitten wir dich, über eine finanzielle Unterstützung nachzudenken.

Schon kleine Beiträge können einen großen Unterschied machen und helfen uns, unsere Unabhängigkeit zu bewahren und unsere Mission fortzusetzen.

So kannst du helfen!

PayPal: Für schnelle und einfache Online-Zahlungen.

Steady: für regelmäßige Unterstützung.

Derzeit wird davon ausgegangen, dass sich das Aufkommen von Banking-Malware gegenüber dem vorherigen Jahr verdoppelt. Bank-Trojaner infizieren erfolgreich Rechner, stehlen die Anmeldeinformationen der Benutzer und buchen später deren Geld ab.

Heutzutage benutzen Malware-Autoren anspruchsvollere Techniken mit dem Ziel, möglichst vielen Opfern Geld zu stehlen.

Banking-Malware mit Netzwerk-Sniffern (Schnüfflern)

Sicherheitsforscher der Anti-Viren-Firma Trend Micro haben entdeckt, dass es eine Malware-Variante gibt, die nicht nur die Nutzerinformationen über den infizierte Rechner stiehlt, sondern die auch die Fähigkeit hat, ebenfalls sensible Informationen anderer Benutzer im selben Netzwerk auszuspähen.

Die Banken-Malware EMOTET breitet sich schnell über Spam-Emails aus, die sich als Banküberweisungen oder Versandrechnungen tarnen. So eine Spam-Mail kommt mit einem Link, auf den der Benutzer leichtfertig klickt, wenn er denkt, das die Email sich auf seine Finanztransaktionen bezieht.

Einmal angeklickt, installiert sich die Malware im System des Benutzers und lädt selbständig eine Konfigurations- sowie eine DLL-Datei herunter. Die Konfigurationsdatei enthält Informationen über Banken, derer Daten die Malware abgreift, während die DLL-Datei zum Abfangen und Protokollieren der ausgehenden Netzwerkskommunikation zuständig ist.

Die DLL-Datei nistet sich in alle Prozesse des Systems, also auch in den Browser, ein und „vergleicht die Webseiten, auf die zugegriffen wird mit der zuvor heruntergeladenen Konfigurationsdatei“ schrieb Joie Slavio, Sicherheitsexperte bei Trend Micro. Stimmen diese überein, fängt die Malware an Informationen zusammen, indem sie die URL und die gesendeten Daten speichert.

Verschlüsselte gestohlene Daten

Inzwischen hat die Malware die gestohlenen Daten in einzelnen Einträgen verschlüsselt, was bedeutet, dass die Malware bestimmte Informationen stehlen und speichern kann, die der Angreifer haben will.

„Die Entscheidung für die Speicherung von Daten in den Registry-Einträgen kann als Umgehungsmethode gesehen werden“ sagte Salvio. „Normale Nutzer überprüfen nicht oft, ob Registrierungseinträge möglicherweise schädliche oder verdächtige Aktivitäten verusachen könnten, im Gegensatz zur Kontrolle von neuen oder ungewöhnlichen Dateien. Es kann aber auch als Gegenmaßnahme der dateibasierenden AV-Erkennung dienen“

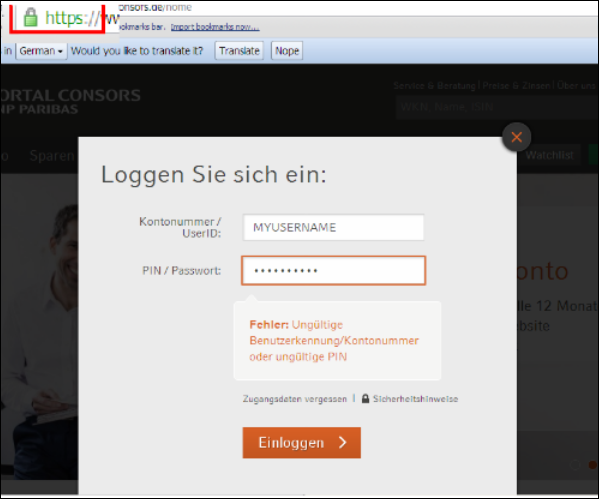

HTTPS-Verbindung getäuscht

Des Weiteren besitzt die Malware die Fähigkeit, sichere HTTPS-Verbindungen zu umgehen. Dies bedeutet eine große Gefahr für PERSÖNLICHE Daten und Bankanmeldeinformationen der Nutzer, die sich während während des Online-Banking sicher wähnen, während ihre Informationen gestohlen werden.

„Es hat die Fähigkeit, sich an folgende Netzwerk-APIs an zu hängen, um den Netzwerkverkehr zu überwachen: PR_OpenTcpSocket PR_Write PR_Close PR_GetNameForIndentity close Connect WSASend senden“

(Anmerkung der ZDDK-Redaktion: API steht für „Application Programming Interface“, eine Schnittstelle um eine Bibliothek mit Funktionen – in diesem Fall für verschlüsselte Übertragungen – nutzen zu können. Die hier aufgelisteten Funktionalitäten sind für den Datenaustausch zwischen Client (Nutzer) und Server (Online-Banking-Seite) sowie für die Identifizierung des Bankkunden zuständig.)

Frühere Bank-Malware hat sich oft auf Formularfeldeingaben oder auf Phishing-Seiten verlassen, um die Bankdaten des Nutzers zu stehlen. Die Verwendung von Netzwerk-Sniffing macht die Bedrohung noch schlimmer für die Nutzer, da kaum verdächtige Aktivitäten und Änderungen am Rechner sichtbar sind, sagte der Forscher. Wie die gesammelten gestohlene Dateien des Malware-Sniffers von dem Computer an den Angreifer geschickt werden, wird derzeit noch untersucht.

Verbreitung von Malware auf der ganzen Welt

Die Infektionen sind grundsätzlich nicht auf eine bestimmte Regionen oder auf ein Land beschränkt. Auf EMOTET basierende Malware-Familien zielen allerdings auf Nutzer in der EMEA-Region (Europa, der Nahe Osten, Afrika und speziell Deutschland) ab.

Benutzern wird empfohlen, keine Anhänge oder Links von verdächtigen Mails zu öffnen. Sofern Sie eine Nachricht von Ihrem Kreditinstitut erhalten, so überprüfen Sie doppelt, ob es sich wirklich um eine Mail des Kreditinstituts handelt, bevor sie fortfahren.

(Anmerkung der ZDDK-Redaktion: Uns ist kein Kreditinstitut bekannt, das brisante oder vertrauliche Daten als E-Mail Anhang versendet. Kontoauszüge, Benachrichtigungen, etc. finden sich meist in einem speziellen Nachrichten-Bereich des Onlinebanking-Portals. Ebenfalls fragt kein Kreditinstitut sensible Informationen per Mail ab oder fragt nach PIN oder Passwörtern. Im Zweifel kann ein kurzer Anruf bei Ihrer Bank Klarheit bringen!)

Quelle: http://thehackernews.com/2014/06/new-banking-malware-with-network.html

Autoren / Übersetzung: Maximilian H., Nils F., Rüdiger Reinhardt

aktualisiert am 30.06.2014, 13:52 (verbesserte Formulierung der Übersetzung, Anmerkungen hinzugefügt)

FAKE NEWS BEKÄMPFEN

Unterstützen Sie Mimikama, um gemeinsam gegen Fake News vorzugehen und die Demokratie zu stärken. Helfen Sie mit, Fake News zu stoppen!

Mit Deiner Unterstützung via PayPal, Banküberweisung, Steady oder Patreon ermöglichst Du es uns, Falschmeldungen zu entlarven und klare Fakten zu präsentieren. Jeder Beitrag, groß oder klein, macht einen Unterschied. Vielen Dank für Deine Hilfe! ❤️

Mimikama-Webshop

Unser Ziel bei Mimikama ist einfach: Wir kämpfen mit Humor und Scharfsinn gegen Desinformation und Verschwörungstheorien.

Hinweise: 1) Dieser Inhalt gibt den Stand der Dinge wieder, der zum Zeitpunkt der Veröffentlichung aktuell

war. Die Wiedergabe einzelner Bilder, Screenshots, Einbettungen oder Videosequenzen dient zur

Auseinandersetzung der Sache mit dem Thema.

2) Einzelne Beiträge (keine Faktenchecks) entstanden durch den Einsatz von maschineller Hilfe und

wurde vor der Publikation gewissenhaft von der Mimikama-Redaktion kontrolliert. (Begründung)

Mit deiner Hilfe unterstützt du eine der wichtigsten unabhängigen Informationsquellen zum Thema Fake News und Verbraucherschutz im deutschsprachigen Raum

INSERT_STEADY_CHECKOUT_HERE

Kämpfe mit uns für ein echtes, faktenbasiertes Internet! Besorgt über Falschmeldungen? Unterstütze Mimikama und hilf uns, Qualität und Vertrauen im digitalen Raum zu fördern. Dein Beitrag, egal in welcher Höhe, hilft uns, weiterhin für eine wahrheitsgetreue Online-Welt zu arbeiten. Unterstütze jetzt und mach einen echten Unterschied! Werde auch Du ein jetzt ein Botschafter von Mimikama

Mehr von Mimikama

Mimikama Workshops & Vorträge: Stark gegen Fake News!

Mit unseren Workshops erleben Sie ein Feuerwerk an Impulsen mit echtem Mehrwert in Medienkompetenz, lernen Fake News und deren Manipulation zu erkennen, schützen sich vor Falschmeldungen und deren Auswirkungen und fördern dabei einen informierten, kritischen und transparenten Umgang mit Informationen.