Infiziertes Fax!

Autor: Andre Wolf

Wir brauchen deine Hilfe – Unterstütze uns!

In einer Welt, die zunehmend von Fehlinformationen und Fake News überflutet wird, setzen wir bei Mimikama uns jeden Tag dafür ein, dir verlässliche und geprüfte Informationen zu bieten. Unser Engagement im Kampf gegen Desinformation bedeutet, dass wir ständig aufklären und informieren müssen, was natürlich auch Kosten verursacht.

Deine Unterstützung ist jetzt wichtiger denn je.

Wenn du den Wert unserer Arbeit erkennst und die Bedeutung einer gut informierten Gesellschaft für die Demokratie schätzt, bitten wir dich, über eine finanzielle Unterstützung nachzudenken.

Schon kleine Beiträge können einen großen Unterschied machen und helfen uns, unsere Unabhängigkeit zu bewahren und unsere Mission fortzusetzen.

So kannst du helfen!

PayPal: Für schnelle und einfache Online-Zahlungen.

Steady: für regelmäßige Unterstützung.

Heutzutage findet man recht selten noch Faxgeräte vor, erst recht nicht in Privathaushalten. Doch es gibt sie noch.

Es gibt weiterhin Faxgeräte und auch natürlich den Faxversand. Und damit auch Menschen, die kein Faxgerät besitzen und auch kein Faxgerät zu Hand haben diesen Dienst nutzen können, gibt es „Fax zu Mail” Dienste. Mit diesen Dienst kann man Faxe senden und empfangen, die empfangenen Nachrichten werden per Mail zugestellt.

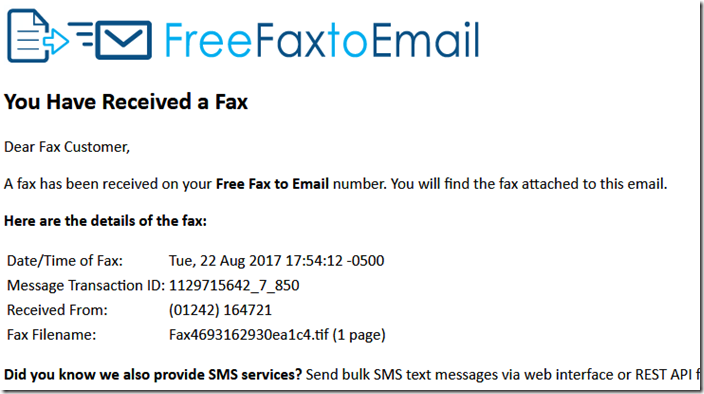

Die reine Existenz dieser Dienste hat jedoch auch Betrüger dazu veranlasst, gefälschte Faxmitteilungen, bzw. gefälschte Hinweise auf Faxmitteilungen zu versenden. Wir haben derzeit mehrere E-Mails vorliegen, die sich als „Free Fax to Email” ausgeben und die Empfänger darauf hinweisen, dass sie ein Fax empfangen. Diese Mails sind an sich recht sauber aufgebaut, stehen strukturiert da und sind inhaltlich halbwegs plausibel.

Ihre Gefahr taucht jedoch im Anhang auf, der sich als vermeintliche Faxsendung ausgibt. Es handelt sich dabei um eine .rar Datei, die den Begriff „Fax” und eine vorgeblich Fortlaufende Nummer als Namen trägt. In diesem Dateiarchiv findet sich eine ausführbare Datei mit dem Kürzel .js. Diese Datei trägt denselben Dateinamen wie das Archiv.

Vorsicht!

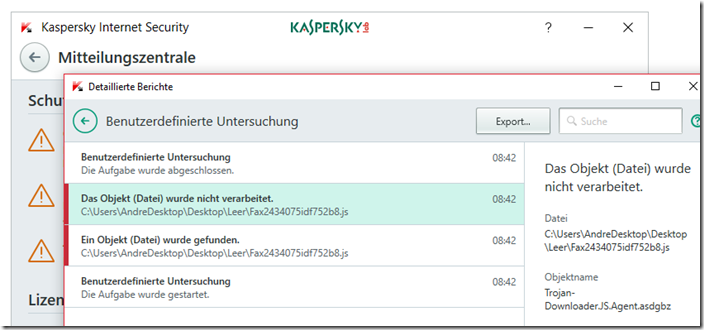

Eine Antivirenprüfung hat diese Datei jedoch nicht überlebt. Diese Datei wurde direkt als ein Trojaner identifiziert und daraufhin direkt automatisch gelöscht.

Was ist ein TROJANER?

Trojaner sind ausführbare Dateien, die vorgeben, etwas anderes zu sein, als sie in Wahrheit sind. Wenn man die Datei ausführt, dann macht es zuerst einmal den Anschein, als würde nichts passieren.

Aber das stimmt nicht! Im Hintergrund wird ein Programm installiert.

Die Programme bzw. die Internetbetrüger, die hinter solchen Programmen stecken, haben nun z.B. Zugriff auf Ihre Daten bzw. können sie auch die völlige Kontrolle über Ihren Rechner übernehmen.

Der verräterischste aller Dateianhänge ist der .zip Anhang. Mails von vertrauenswürdigen Quellen kommen niemals als .zip Datei, auch nicht als .com /.pif / .ico / .scr/ .exe oder .js.

Bitte nicht öffnen und den Inhalt ausführen, außer man erwartet bewusst eine solche Datei.

1) Wer den Dateianhang öffnet bzw. geöffnet hat und den Inhalt auch ausgeführt hat (das ist der kritische Punkt!), sollte als erstes einmal den PC von seinem Virenscanner untersuchen lassen.

2) Ändere alle Passwörter zu Sozialen Netzwerken, Onlineshops usw. Bitte auch vorsichtshalber Bank oder Kreditkarteninstitut benachrichtigen.

FAKE NEWS BEKÄMPFEN

Unterstützen Sie Mimikama, um gemeinsam gegen Fake News vorzugehen und die Demokratie zu stärken. Helfen Sie mit, Fake News zu stoppen!

Mit Deiner Unterstützung via PayPal, Banküberweisung, Steady oder Patreon ermöglichst Du es uns, Falschmeldungen zu entlarven und klare Fakten zu präsentieren. Jeder Beitrag, groß oder klein, macht einen Unterschied. Vielen Dank für Deine Hilfe! ❤️

Mimikama-Webshop

Unser Ziel bei Mimikama ist einfach: Wir kämpfen mit Humor und Scharfsinn gegen Desinformation und Verschwörungstheorien.

Hinweise: 1) Dieser Inhalt gibt den Stand der Dinge wieder, der zum Zeitpunkt der Veröffentlichung aktuell

war. Die Wiedergabe einzelner Bilder, Screenshots, Einbettungen oder Videosequenzen dient zur

Auseinandersetzung der Sache mit dem Thema.

2) Einzelne Beiträge (keine Faktenchecks) entstanden durch den Einsatz von maschineller Hilfe und

wurde vor der Publikation gewissenhaft von der Mimikama-Redaktion kontrolliert. (Begründung)

Mit deiner Hilfe unterstützt du eine der wichtigsten unabhängigen Informationsquellen zum Thema Fake News und Verbraucherschutz im deutschsprachigen Raum

INSERT_STEADY_CHECKOUT_HERE

Kämpfe mit uns für ein echtes, faktenbasiertes Internet! Besorgt über Falschmeldungen? Unterstütze Mimikama und hilf uns, Qualität und Vertrauen im digitalen Raum zu fördern. Dein Beitrag, egal in welcher Höhe, hilft uns, weiterhin für eine wahrheitsgetreue Online-Welt zu arbeiten. Unterstütze jetzt und mach einen echten Unterschied! Werde auch Du ein jetzt ein Botschafter von Mimikama

Mehr von Mimikama

Mimikama Workshops & Vorträge: Stark gegen Fake News!

Mit unseren Workshops erleben Sie ein Feuerwerk an Impulsen mit echtem Mehrwert in Medienkompetenz, lernen Fake News und deren Manipulation zu erkennen, schützen sich vor Falschmeldungen und deren Auswirkungen und fördern dabei einen informierten, kritischen und transparenten Umgang mit Informationen.