Massenweise gefälschte Rechnungen. Vorsicht!

Wir brauchen deine Hilfe – Unterstütze uns!

In einer Welt, die zunehmend von Fehlinformationen und Fake News überflutet wird, setzen wir bei Mimikama uns jeden Tag dafür ein, dir verlässliche und geprüfte Informationen zu bieten. Unser Engagement im Kampf gegen Desinformation bedeutet, dass wir ständig aufklären und informieren müssen, was natürlich auch Kosten verursacht.

Deine Unterstützung ist jetzt wichtiger denn je.

Wenn du den Wert unserer Arbeit erkennst und die Bedeutung einer gut informierten Gesellschaft für die Demokratie schätzt, bitten wir dich, über eine finanzielle Unterstützung nachzudenken.

Schon kleine Beiträge können einen großen Unterschied machen und helfen uns, unsere Unabhängigkeit zu bewahren und unsere Mission fortzusetzen.

So kannst du helfen!

PayPal: Für schnelle und einfache Online-Zahlungen.

Steady: für regelmäßige Unterstützung.

Lange Zeit war Ruhe, jetzt sind sie wieder da!

Und zwar diese gefährlich überzeugend aufgebauten Rechnungen (bzw. Mahnungen), die als Anhang einen Trojaner transportieren. Mehrere Monate war es nun ruhig um diese Mails, die bereits früher schon massiv versendet wurden. Nun gibt es eine neue große Welle.

Geändert hat sich jedoch nichts: Diese Rechnungen wirken in ihrem Aufbau, ihrer Sprache und den beinhalteten Details recht authentisch. Man wird beispielsweise mehrfach mit vollem Namen angesprochen, man findet die eigene Adresse, ja sogar die eigene Rufnummer in der Mail wieder.

Als Absender findet man plausibel klingende Firmennamen. Diese Firmen, sollten sie existieren, haben rein gar nichts mit der E-Mail zu tun, sondern der Firmenname wird missbräuchlich verwendet! Aktuell findet man Firmennamen wie „Heidelplay“, „Expercash GmbH“ oder „Wirecard eG“ als Absender der Mails vor.

So sehen die Mails aus!

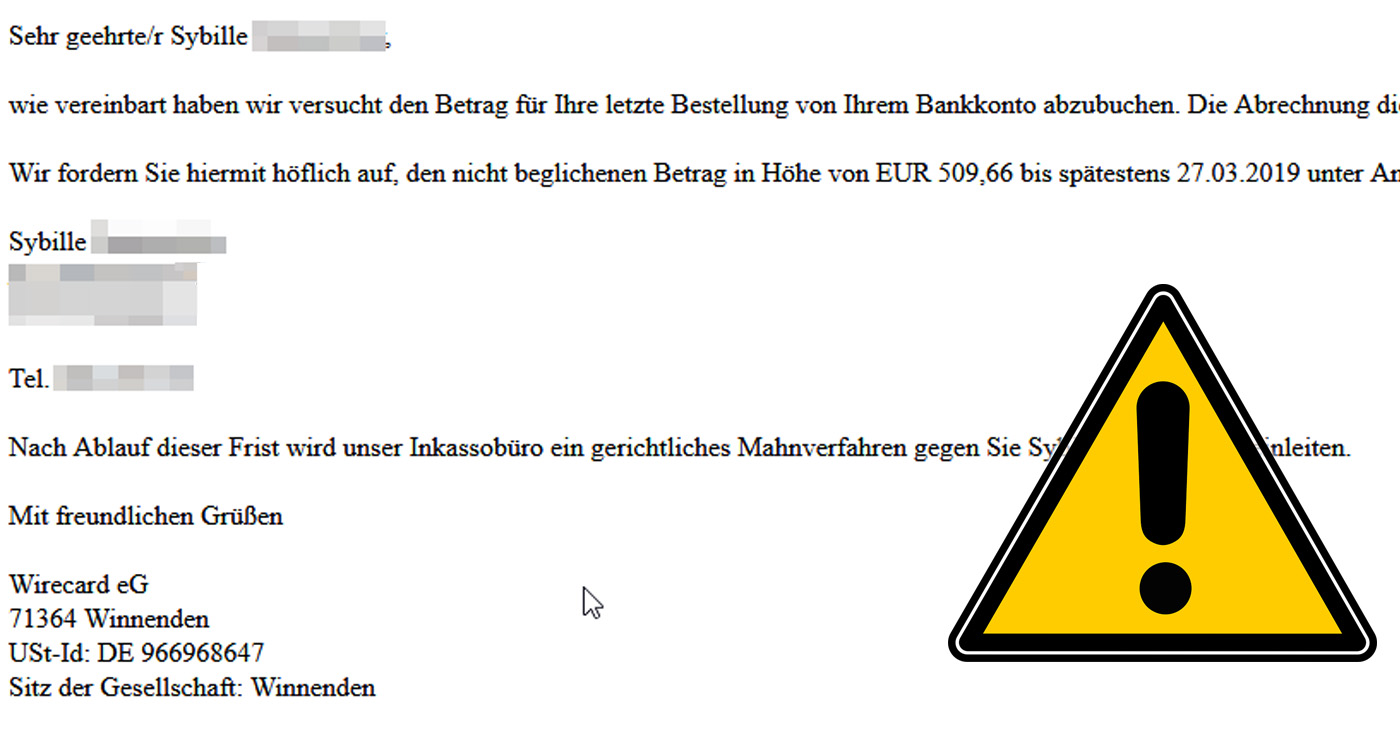

Inhaltlich können diese Mails leicht variieren, sind jedoch in ihrem Auftreten recht identisch. So lautet eine Variante dieser Mails:

Betreff: [Dein Name] automatische Konto-Lastschrift konnte nicht vorgenommen werden 11.03.2019

Sehr geehrte/r [Dein Name]

wie vereinbart haben wir versucht den Betrag für Ihre letzte Bestellung von Ihrem Bankkonto abzubuchen. Die Abrechnung dieser Bestellung konnte nicht abgeschlossen werden.

Wir fordern Sie hiermit höflich auf, den nicht beglichenen Betrag in Höhe von EUR 509,66 bis spätestens 27.03.2019 unter Angabe des Verwertungszwecks ID 96589816 auf unser Konto zu überweisen.

[Dein Name]

[Deine Adresse]

[Deine PLZ + Ort]

[Deine Rufnummer]

Nach Ablauf dieser Frist wird unser Inkassobüro ein gerichtliches Mahnverfahren gegen Sie [Dein Name] einleiten.

Mit freundlichen Grüßen

Wirecard eG

71364 Winnenden

USt-Id: DE 966968647

Sitz der Gesellschaft: Winnenden

Nicht neu, weiterhin gefährlich

Wie bereits erwähnt, handelt es sich bei dieser Art E-Mail um keine unbekannten Plagegeister, sondern um betrügerische Schreiben, die in Modulbauweise gestaltet sind. Absenderangaben können variieren, Forderungen ebenso, die Struktur bleibt jedoch immer gleich. In den Betreffzeilen werden zudem aktuelle Datumsangaben verwendet, um eine vorliegende Dringlichkeit aufzubauen. Inhaltlich sind diese vielfältigen E-Mails ebenso recht ähnlich aufgebaut und es werden verschiedene Bausteine aneinandergereiht, die einen überzeugenden Text ergeben.

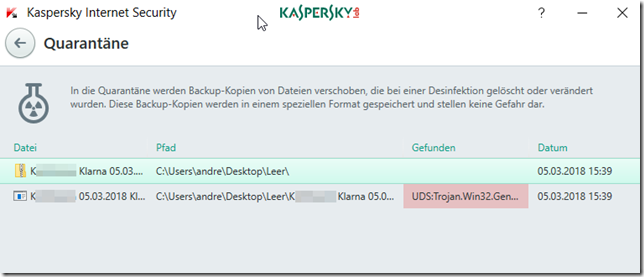

All diese E-Mails in den verschiedenen Kombinationen haben zudem eine Datei im Anhang, die sich bei einer Prüfung direkt als Trojaner herausstellt. So war es auch hier der Fall: Eine Überprüfung zeigt deutlich, dass es sich hierbei um einen Trojaner handelt.

Irgendwie sind diese E-Mails alle sehr ähnlich. Sie vermitteln dem Empfänger das böse Gefühl, in einen Zahlungsrückstand geraten zu sein und nun wäre ein Anwalt oder Inkassodienst an der Sache dran. Das will natürlich niemand. Und weil in der E-Mail die eigene korrekte Adresse und Rufnummer zu finden sind, wirkt diese E-Mail recht authentisch. Daher öffnen viele Menschen den Anhang und tappen in die Falle.

Woher kennen die meine Adresse?

Natürlich ist fast allen Empfängern solcher Mails bewusst, dass es sich um einen Betrugsversuch handelt, darauf muss man nicht erneut eingehen. Doch eine Frage bleibt unbeantwortet: “Woher kennen diese Betrüger meinen Namen und meine Adresse?” Diese Frage stellen sich viele der Empfänger aus der aktuellen Welle von Trojanermails, da in diesen Mails der echte Name, zumeist die Realadresse des Empfängers und unter Umständen auch die echte Rufnummer aufgeführt sind.

Der große Moment des Staunens liegt dort, wo man den eigenen Namen und die eigene Adresse in der Mail sieht! Die Frage nach der Herkunft der Daten drängt sich unweigerlich auf, doch woher genau hier Betrüger die Adressdatensätze haben, dürfte offen bleiben. Leider gibt es viele verschiedene Wege, auf denen mit Adressen gehandelt wird.

Adresshandel

Der Handel mit Adressen ist nicht neu. Ebenso die Variante, wie diese Adresshändler in den Besitz von Adressen gelangen. Da gibt es unter anderem die legalen Wege, das Stichwort ist hier: Leadgenerierung! Dabei handelt es sich dann um Onlinegewinnspiele um Gutscheine von H&M, Mediamarkt, Saturn etc …. Hinter diesen Gewinnspielveranstaltungen stecken fast immer Leadgenerierer.

Ein “Lead” ist im Sinne des Marketings ein Kundendatensatz. Eine Agentur, welche Leads generiert, bemüht sich also darum, so viele Datensätze wie möglich aufzubauen. Dabei sind die wertvollsten Datensätze jene, die möglichst vollständig und umfangreich sind. Name, Adresse, Telefonnummer, Mobilnummer und E-Mail-Adresse sind da schon recht interessant. Wenn nun Alter, Schulbildung und Interessen dazu kommen, wird der “Lead” noch wertvoller.

In erster Linie dienen Leads zu Marketingzwecken. Dazu hat man ja auch bei den Gewinnspielen immer schön artig zugestimmt. Doch ist ein solcher Datensatz erst einmal auf dem freien Markt, kann er natürlich illegal durch Dritte weitergegeben werden. Kopierbar ist im Grunde genommen alles. Und schon landen Adressdatensätze aus dem Marketingbereich auf dem Schwarzmarkt. (an dieser Stelle halten wir uns mit der Aussage zurück, dass Datensätze aus der Leadgenerierung auch direkt an Betrüger weiterverkauft werden könnten). Daher gilt gemeinhin unsere Warnung: Vorsicht bei Onlinegewinnspielen!

Weitere Quellen

Neben dem Adresshandel gibt es natürlich noch weitere Möglichkeiten, wie Betrüger an Adressen für Spammails gelangen können. Datenlecks sind zum Beispiel eine nicht überschaubare Quelle. Illegal verkaufte Datensätze auf dem Schwarzmarkt oder Datendiebstahl können hierbei eine Rolle spielen

Social Media Anwendungen

Noch ein Punkt, vor dem wir immer gewarnt haben: diese ganzen kleinen Test- und Spaß-Apps auf Facebook, welche Zugriffe auf das eigene Konto benötigen, können natürlich auch Daten auslesen. Weißt Du, was am Ende mit diesen Daten geschieht? Liest Du bei jeder Facebookanwendung genau, auf welche Daten diese Zugriff verlangt? Schaust Du auch immer genau, wie seriös die einzelnen Anbieter der Anwendungen sind? Schwarze Schafe ziehen mit ihren Facebook-Anwendungen bewusst den Nutzern die Daten aus der Tasche.

Auch für 2019 gilt:

Diese Art der E-Mail direkt löschen! Die Anhänge bitte auf keinen Fall öffnen und ausführen. Auch die Polizei Niedersachsen warnt:

https://www.facebook.com/LKANiedersachsen/posts/842915966055783

Ergänzend MUSS jedoch gesagt werden, dass es hierbei nicht allein um Heidelplay geht, sondern die Firmennamen dynamisch gesetzt werden. Daher bitte nicht den Begriff „Heidelplay“ als einziges Indiz ansehen.

Was ist ein Trojaner?

Ihre Funktionsweise ist sehr ähnlich der des sprichwörtlichen: Trojaner sind Programme, die so aussehen, als seien sie unschädliche, nützliche Dateien. Tatsächlich tarnen sie sich aber nur als harmlose Software, in Wirklichkeit richtet das Programm immensen Schaden auf dem Gerät an.

Wie kann ich einen Trojaner erkennen?

Das ist nicht immer einfach, denn häufig ist der Name identisch mit einem Programm oder Datenpaket, das eigentlich unschädlich für den Computer ist. Ein Trojaner kann beispielsweise „Microsoft Word 2016“ heißen oder auch „Urlaubsfotos Dominikanische Republik“. Die Dateiendung kann aber in einigen Fällen Aufschluss über den wahren Inhalt des Programms geben: Viele Trojaner sind ausführbare .exe Dateien, die den Installationsvorgang der unschädlichen Datei simulieren, dabei aber im Hintergrund Spionagesoftware oder Viren installieren. Wenn ein Nutzer dann merkt, dass durch das Ausführen der Datei nicht die gewünschte Software installiert wurde, sondern er unter Umständen durch endlose Installationsprozesse geleitet wird und letztlich sehr viel neue Software, aber nicht die gewünschte auf dem Endgerät hat, ist das ein Indiz dafür, sich einen Trojaner eingefangen zu haben.

Wie kann ich Trojaner vermeiden?

Indem die Quelle der Datei sorgfältig geprüft wird. Unseriöse Seiten und Fremddateien verbreiten häufig Trojaner. Nach Möglichkeit sollten Programme von den Seiten der Hersteller selbst heruntergeladen werden und nicht von externen Dienstleistern. Bei der Suche und Nutzung von Raubkopien beinhalten viele angebotene Dateien ebenfalls nicht das Spiel oder Dienstprogramm, sondern einen schädlichen Trojaner. Dazu kommen Links zu Clouds oder externen Seiten, auf denen vermeintlich unschädliche Dateien angeboten werden, und deren Ungefährlichkeit nicht von jedem Anbieter verifiziert wird. Beispielsweise prüft Google Drive Dateien nur bis zu einer gewissen Größe auf Schadsoftware.

Wie kann ich mich vor Trojanern schützen?

Beim Entpacken von Dateien mit unbekannter Quelle können Anti-Virenprogramme, sofern die Berechtigungseinstellungen für diese korrekt vorgenommen wurden und sie idealerweise vor dem Entpacken die Datei prüfen, helfen. Insgesamt ist eine Nutzung von Dateien aus bekannter Herkunft sehr anzuraten, um sich vor Trojanern zu schützen.

Was mache ich, wenn mein Computer bereits einen Trojaner hat?

Die reine Deinstallation des Trojaners oder das Löschen der Datei, die ihn installiert hat, reicht nicht. Trojaner installieren im Hintergrund Keylogger, Backdoorprogramme und Sniffer, die nur durch eine Schutzsoftware Anti-Virensoftwareidentifiziert und unschädlich gemacht werden können. Die manuelle Suche nach diesen gestaltet sich als beinahe unmöglich und das Verbleiben der Software auf dem Gerät ist mehr als bedenklich, da sensible Daten und Passwörter gestohlen werden können.

FAKE NEWS BEKÄMPFEN

Unterstützen Sie Mimikama, um gemeinsam gegen Fake News vorzugehen und die Demokratie zu stärken. Helfen Sie mit, Fake News zu stoppen!

Mit Deiner Unterstützung via PayPal, Banküberweisung, Steady oder Patreon ermöglichst Du es uns, Falschmeldungen zu entlarven und klare Fakten zu präsentieren. Jeder Beitrag, groß oder klein, macht einen Unterschied. Vielen Dank für Deine Hilfe! ❤️

Mimikama-Webshop

Unser Ziel bei Mimikama ist einfach: Wir kämpfen mit Humor und Scharfsinn gegen Desinformation und Verschwörungstheorien.

Hinweise: 1) Dieser Inhalt gibt den Stand der Dinge wieder, der zum Zeitpunkt der Veröffentlichung aktuell

war. Die Wiedergabe einzelner Bilder, Screenshots, Einbettungen oder Videosequenzen dient zur

Auseinandersetzung der Sache mit dem Thema.

2) Einzelne Beiträge (keine Faktenchecks) entstanden durch den Einsatz von maschineller Hilfe und

wurde vor der Publikation gewissenhaft von der Mimikama-Redaktion kontrolliert. (Begründung)

Mit deiner Hilfe unterstützt du eine der wichtigsten unabhängigen Informationsquellen zum Thema Fake News und Verbraucherschutz im deutschsprachigen Raum

INSERT_STEADY_CHECKOUT_HERE

Kämpfe mit uns für ein echtes, faktenbasiertes Internet! Besorgt über Falschmeldungen? Unterstütze Mimikama und hilf uns, Qualität und Vertrauen im digitalen Raum zu fördern. Dein Beitrag, egal in welcher Höhe, hilft uns, weiterhin für eine wahrheitsgetreue Online-Welt zu arbeiten. Unterstütze jetzt und mach einen echten Unterschied! Werde auch Du ein jetzt ein Botschafter von Mimikama

Mehr von Mimikama

Mimikama Workshops & Vorträge: Stark gegen Fake News!

Mit unseren Workshops erleben Sie ein Feuerwerk an Impulsen mit echtem Mehrwert in Medienkompetenz, lernen Fake News und deren Manipulation zu erkennen, schützen sich vor Falschmeldungen und deren Auswirkungen und fördern dabei einen informierten, kritischen und transparenten Umgang mit Informationen.