Gute Tipps in böser Mail: gefälschtes Amazon berät!

Autor: Andre Wolf

Wir brauchen deine Hilfe – Unterstütze uns!

In einer Welt, die zunehmend von Fehlinformationen und Fake News überflutet wird, setzen wir bei Mimikama uns jeden Tag dafür ein, dir verlässliche und geprüfte Informationen zu bieten. Unser Engagement im Kampf gegen Desinformation bedeutet, dass wir ständig aufklären und informieren müssen, was natürlich auch Kosten verursacht.

Deine Unterstützung ist jetzt wichtiger denn je.

Wenn du den Wert unserer Arbeit erkennst und die Bedeutung einer gut informierten Gesellschaft für die Demokratie schätzt, bitten wir dich, über eine finanzielle Unterstützung nachzudenken.

Schon kleine Beiträge können einen großen Unterschied machen und helfen uns, unsere Unabhängigkeit zu bewahren und unsere Mission fortzusetzen.

So kannst du helfen!

PayPal: Für schnelle und einfache Online-Zahlungen.

Steady: für regelmäßige Unterstützung.

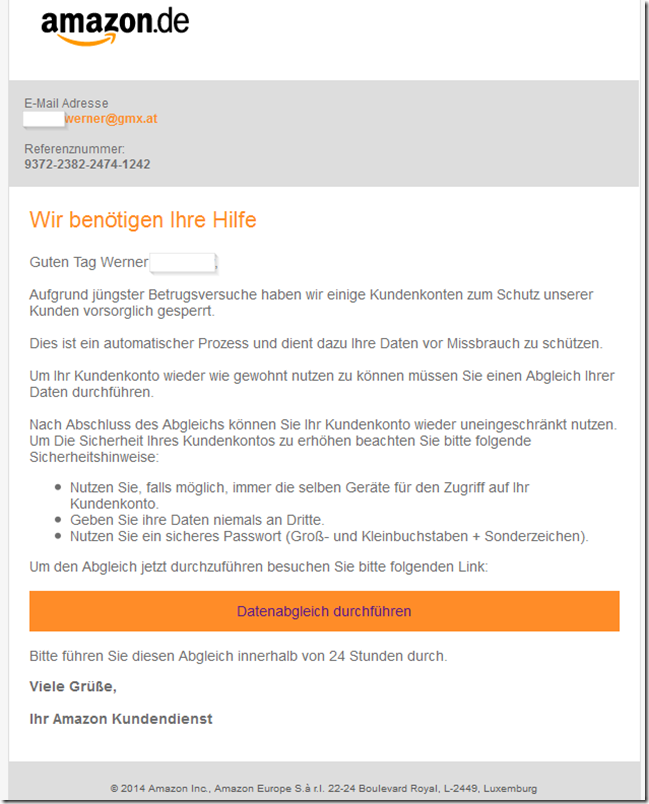

Die folgende Mail aus Betrügerhänden kann man schon fast in die “Horrmannsche 3-Sterne Kategorie” einordnen: Empfänger wird mit kompletten Namen angesprochen, flüssig lesbarer Text (gut, dass mit den Kommata kann man üben), grafisch sauberer Aufbau UND … ein echter inhaltlicher Mehrwert!

An dieser Stelle kann man ja schon fast danken, dass die folgende Phishingmail zumindest rudimentäre Sicherheitstipps gibt, welche durchaus sinnvoll sind. Ansonsten handelt es sich bei der folgenden Mail natürlich um einen frei erfundenen Betrugsversuch:

Die E-Mail im barrierefreien Klartext lautet:

Referenznummer:

9372-2382-2474-1242Wir benötigen Ihre Hilfe

Guten Tag Werner [***],

Aufgrund jüngster Betrugsversuche haben wir einige Kundenkonten zum Schutz unserer Kunden vorsorglich gesperrt.

Dies ist ein automatischer Prozess und dient dazu Ihre Daten vor Missbrauch zu schützen.

Um Ihr Kundenkonto wieder wie gewohnt nutzen zu können müssen Sie einen Abgleich Ihrer Daten durchführen.

Nach Abschluss des Abgleichs können Sie Ihr Kundenkonto wieder uneingeschränkt nutzen. Um Die Sicherheit Ihres Kundenkontos zu erhöhen beachten Sie bitte folgende Sicherheitshinweise:

- Nutzen Sie, falls möglich, immer die selben Geräte für den Zugriff auf Ihr Kundenkonto.

- Geben Sie ihre Daten niemals an Dritte.

- Nutzen Sie ein sicheres Passwort (Groß- und Kleinbuchstaben + Sonderzeichen).

Um den Abgleich jetzt durchzuführen besuchen Sie bitte folgenden Link:

Datenabgleich durchführen

Bitte führen Sie diesen Abgleich innerhalb von 24 Stunden durch.

Viele Grüße,

Ihr Amazon Kundendienst

Das Ziel dieser Mail ist es, den Empfänger mit der aufgebauten Scheinauthentizität dahingehend zu manipulieren, dass die eingebettete Schaltfläche “Datenabgleich durchführen” genutzt wird und der Empfänger somit auf eine Seite geleitet wird, die von Betrügern erstellt wurde.

Das ist Phishing!

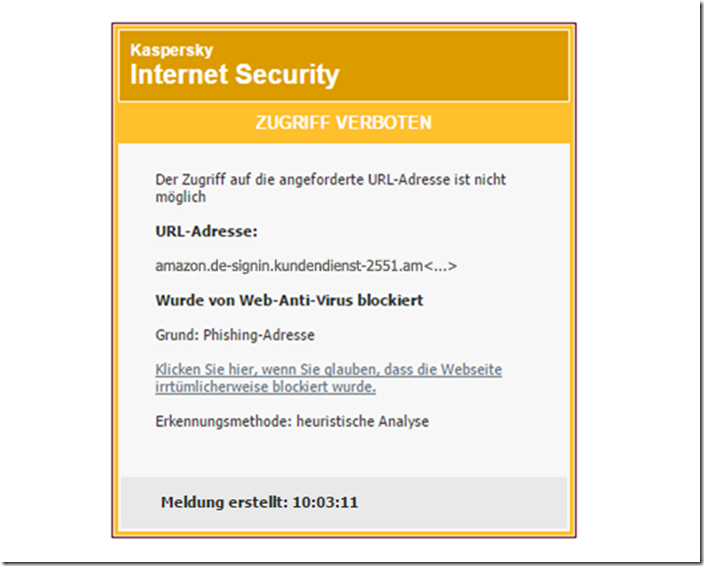

Beim betreten der Seite warnte unser Phishingschutz von Kaspersky Internet Security direkt, dass es sich um einen Phishingbetrug handelt:

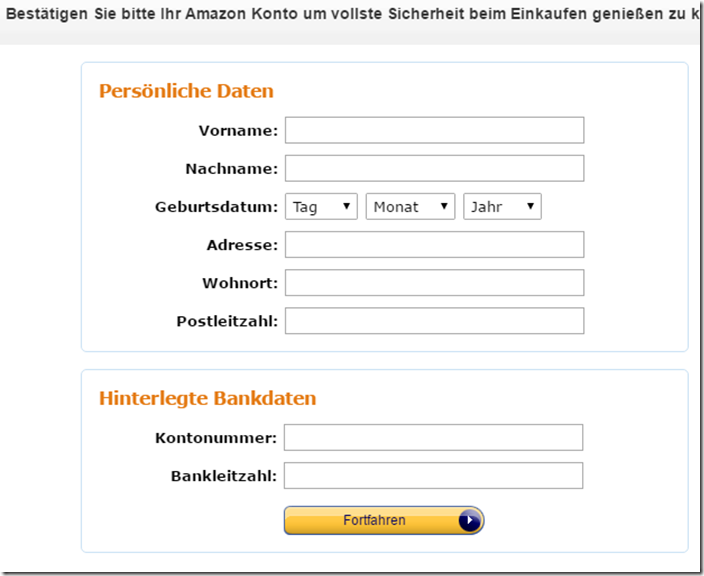

Ohne Schutzmechanismen landet man nun auf einer Empfangsseite, welche dem Login von Amazon täuschend echt nachempfunden ist.

Gigantische URL

Wirklich interessant ist jedoch die sehr kompliziert gestaltete Adresse, auf die man geleitet wird. Es handelt sich dabei um folgende Adresse: amazon.de-signin.kundendienst-2551. amazon.com-signup-kundenservice-userid. 54879238911887. safsdf45847309dusfsdfsd.ru . Wahnsinn, oder? So eine komplizierte Adresse für einen einzigen Phishingversuch. Die “echte” Adresse, welche hier angesteuert wird, ist die safsdf45847309dusfsdfsd.ru , welche jedoch bei der Länge der URL kaum auffällt.

Zur Erklärung:

Die Serveradresse ist immer der erste Teil einer URL nach der Protokollangabe http//, bzw. falls vorhanden nach dem www. Die Serveradresse endet erst nach dem ersten / . Falls in der Adresse kein / vorhanden ist, endet sie automatisch mit dem Länderkürzel. Alles dahinter ist die Verzeichnisangabe, wenn nicht vorhanden wird das Stammverzeichnis aufgerufen. Die Serveradresse wird immer von rechts nach links aufgelöst! Ganz rechts beginnt die Adresse mit dem Länderkürzel. Diese wird mit einem Punkt beendet. Dann die einfache Domain. Diese endet dann mit einem Punkt. wenn man links davon noch eine Subdomain verwendet, was im Falle von betrügerischen Adressen fast immer der Fall ist. Diese Subdomains können frei gewählt sein und somit so aussehen, wie die echte Bankadresse!

Beispiel:

www.der-echte-bankname.noch-ein-blöder-text.dieechteadresse.land

Weiter im Text

Auf dem dieser Seite findet man nun einen gefälschten Amazon-Login vor. Doch Vorsicht! Wer hier gültige Daten eingibt, verschenkt diese an Betrüger!

Ebenso zielt der weitere Verlauf auf Nutzerdaten, welche dann in Betrügerhände wandern.

Allgemeine Phishingwarnung:

- Phishing E-Mails versuchen grundsätzlich so auszusehen, als stammen sie von dem entsprechenden Unternehmen. Mit diesen versuchen Betrüger, an persönliche Daten zu kommen, vorzugsweise Bank- Kreditkarten oder sonstige Zahldaten.

- Eine Schutzsoftware ist hilfreich! Bei aktualisierten Datenbanken und entsprechender Heuristik werden schädliche Seiten oftmals blockiert. Wir nutzen hierfür eine Kaspersky Schutzsoftware.

- Die eigentliche “Kunst” dieser Mails ist die Geschichte, mit welcher der Empfänger dazu verleitet werden soll, der E-Mail zu trauen und den eingefügten Link zu öffnen. Hier spielen Ausdruck, Grammatik und Rechtschreibung, sowie Plausibilität und auch Individualität eine sehr große Rolle. Speziell in der jüngeren Vergangenheit gab es zunehmend Mails, welche mit Individualität glänzten: die konnten den Empfänger mit korrektem Namen ansprechen und gaben auch tatsächliche Adress- und Personendaten an.

- Man kann jedoch generell beachten: Banken, Zahl- und Kaufportale fordern niemals mit Hilfe eines eingebauten Links zum Einloggen in das Konto auf! Zudem ist eine generische Anrede zwar immer ein Indiz für Phishing, eine vorhandene korrekte Anrede jedoch nicht der Beweis für die Echtheit einer Mail.

- Niemals über einen Link einloggen, der per Mail gesendet wird, sondern immer die betreffende Seite per Hand in die Adresszeile des Browsers eintippen und dort einloggen. Sollten tatsächlich Ankündigungen des entsprechenden Dienstes vorhanden sein, werden diese dort angezeigt.Zusätzlich ist es nach Möglichkeit ebenso zu unterlassen, über öffentliche/fremde WLAN-Netze Bankgeschäfte zu tätigen, da man nie genau weiß, ob (und im Ernstfall von wem) diese Netze protokolliert werden.

- Niemals reale Daten in die Formularfelder eintragen! Unter Umständen können die Daten sogar bereits während des Tippens an die Betrügerdatenbank weitergeleitet werden, ohne dass man mit “weiter” bestätigt.

FAKE NEWS BEKÄMPFEN

Unterstützen Sie Mimikama, um gemeinsam gegen Fake News vorzugehen und die Demokratie zu stärken. Helfen Sie mit, Fake News zu stoppen!

Mit Deiner Unterstützung via PayPal, Banküberweisung, Steady oder Patreon ermöglichst Du es uns, Falschmeldungen zu entlarven und klare Fakten zu präsentieren. Jeder Beitrag, groß oder klein, macht einen Unterschied. Vielen Dank für Deine Hilfe! ❤️

Mimikama-Webshop

Unser Ziel bei Mimikama ist einfach: Wir kämpfen mit Humor und Scharfsinn gegen Desinformation und Verschwörungstheorien.

Hinweise: 1) Dieser Inhalt gibt den Stand der Dinge wieder, der zum Zeitpunkt der Veröffentlichung aktuell

war. Die Wiedergabe einzelner Bilder, Screenshots, Einbettungen oder Videosequenzen dient zur

Auseinandersetzung der Sache mit dem Thema.

2) Einzelne Beiträge (keine Faktenchecks) entstanden durch den Einsatz von maschineller Hilfe und

wurde vor der Publikation gewissenhaft von der Mimikama-Redaktion kontrolliert. (Begründung)

Mit deiner Hilfe unterstützt du eine der wichtigsten unabhängigen Informationsquellen zum Thema Fake News und Verbraucherschutz im deutschsprachigen Raum

INSERT_STEADY_CHECKOUT_HERE

Kämpfe mit uns für ein echtes, faktenbasiertes Internet! Besorgt über Falschmeldungen? Unterstütze Mimikama und hilf uns, Qualität und Vertrauen im digitalen Raum zu fördern. Dein Beitrag, egal in welcher Höhe, hilft uns, weiterhin für eine wahrheitsgetreue Online-Welt zu arbeiten. Unterstütze jetzt und mach einen echten Unterschied! Werde auch Du ein jetzt ein Botschafter von Mimikama

Mehr von Mimikama

Mimikama Workshops & Vorträge: Stark gegen Fake News!

Mit unseren Workshops erleben Sie ein Feuerwerk an Impulsen mit echtem Mehrwert in Medienkompetenz, lernen Fake News und deren Manipulation zu erkennen, schützen sich vor Falschmeldungen und deren Auswirkungen und fördern dabei einen informierten, kritischen und transparenten Umgang mit Informationen.