Gefährliche Mail lädt Trojaner auf das Smartphone!

Autor: Andre Wolf

Wir brauchen deine Hilfe – Unterstütze uns!

In einer Welt, die zunehmend von Fehlinformationen und Fake News überflutet wird, setzen wir bei Mimikama uns jeden Tag dafür ein, dir verlässliche und geprüfte Informationen zu bieten. Unser Engagement im Kampf gegen Desinformation bedeutet, dass wir ständig aufklären und informieren müssen, was natürlich auch Kosten verursacht.

Deine Unterstützung ist jetzt wichtiger denn je.

Wenn du den Wert unserer Arbeit erkennst und die Bedeutung einer gut informierten Gesellschaft für die Demokratie schätzt, bitten wir dich, über eine finanzielle Unterstützung nachzudenken.

Schon kleine Beiträge können einen großen Unterschied machen und helfen uns, unsere Unabhängigkeit zu bewahren und unsere Mission fortzusetzen.

So kannst du helfen!

PayPal: Für schnelle und einfache Online-Zahlungen.

Steady: für regelmäßige Unterstützung.

Was sich hier als Rechnung von Google play ausgibt, ist in Wirklichkeit eine Trojaner-APK.

Die Abkürzung APK steht für „Android Package“, also eine Datei, welche ähnlich einer .zip oder .rar eingepackt ist und von Android Smartphones ausgepackt werden kann

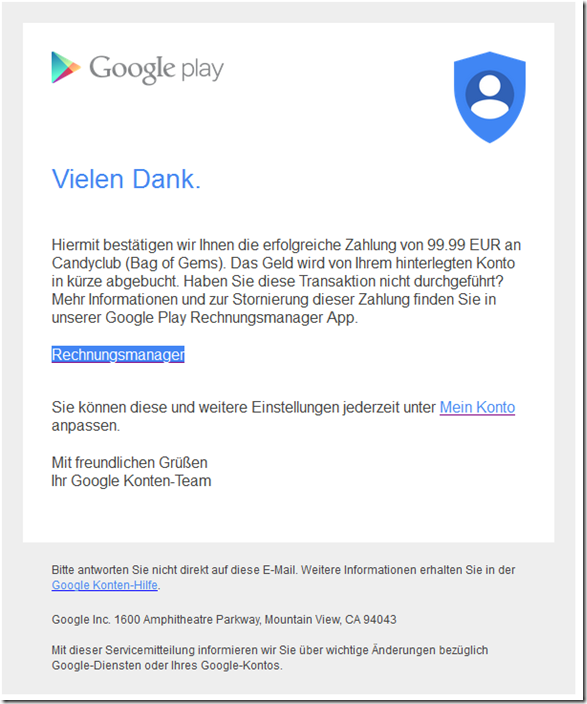

Der Inhalt dieser gefälschten Googlerechnung im Klartext:

Vielen Dank.

Hiermit bestätigen wir Ihnen die erfolgreiche Zahlung von 99.99 EUR an Candyclub (Bag of Gems). Das Geld wird von Ihrem hinterlegten Konto in kürze abgebucht. Haben Sie diese Transaktion nicht durchgeführt? Mehr Informationen und zur Stornierung dieser Zahlung finden Sie in unserer Google Play Rechnungsmanager App.

Rechnungsmanager

Sie können diese und weitere Einstellungen jederzeit unter Mein Konto anpassen.

Mit freundlichen Grüßen

Ihr Google Konten-Team

[adrotate group=“1″]

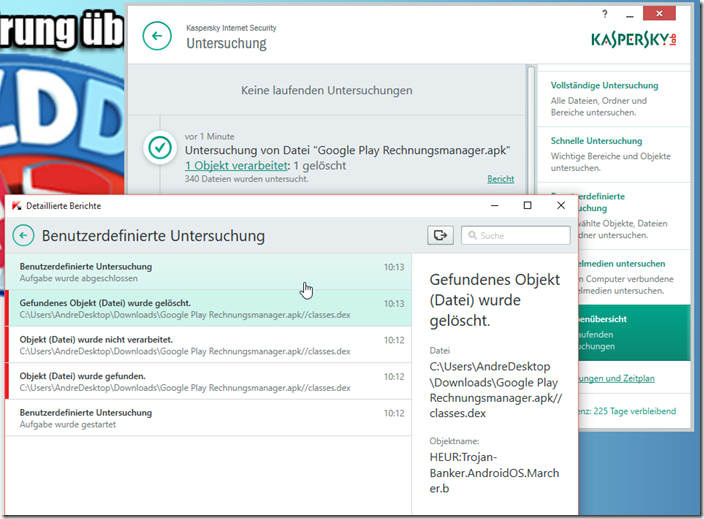

Diese Mail täuscht dem Empfänger nun vor, einen Einkauf bei Google play getätigt zu haben und dass eine Rechnung über 99,99 € beglichen wurde. Natürlich stimmt das nicht! Und genau darum geht es: der Empfänger soll dahin gebracht werden, den “Rechnungsmanager” aufzurufen. Hinter diesem Manager steckt natürlich nichts anderes als die Trojanische APK, welche bei einem Antivirentest glatt als Trojaner erkannt wurde:

So wurde die APK als ein trojanisches Pferd erkannt. Als Trojanisches Pferd, bzw. Trojaner bezeichnet man Programme, welche in in ihrer Funktion als etwas anderes gekennzeichnet sind, als sie am Ende wirklich sind. Oftmals laufen im Hintergrund ohne Wissen des Nutzers nach der Installation andere Funktionen ab.

Trojan-Banker.AndroidOS.Marcher

Trojan-Banker.AndroidOS.Faketoken und Trojan-Banker.AndroidOS.Marcher greifen mobile Android-Geräte an. Faketoken funktioniert in Kooperation mit Bank-Trojanern für PCs. Um ihn in Umlauf zu bringen, setzen die Cyberkriminellen Social Engineering ein. Wenn ein Bankkunde mit seinem infizierten PC eine Online-Banking-Seite besucht, verändert der Trojaner diese Seite und fordert den Anwender auf, eine Android-App herunterzuladen, die die Transaktion angeblich schützt. Tatsächlich aber führt der angebotene Link auf die Faketoken-App. Nachdem sich Faketoken auf dem Smartphone des Opfers eingenistet hat, erhalten die Verbrecher über den mit einem Bank-Trojaner infizierten Computer des Anwenders Zugriff auf das Bankkonto, und mit dem infizierten mobilen Gerät fangen sie die mTAN ab. Der zweite mobile Bank-Trojaner ist Trojan-Banker.AndroidOS.Marcher. Nachdem er ein mobiles Gerät infiziert hat, wartet er auf Start von genau zwei Apps: eine Anwendung für das mobile Banking einer europäischen Bank und Google Play. Ruft der Anwender Google Play auf, zeigt Marcher dem Anwender ein gefälschtes Google-Play-Fenster an, in dem er seine Kreditkartendaten eingeben soll, die dann den Online-Gangstern in die Hände fallen. Genau so geht der Trojaner auch vor, wenn der Nutzer eine Banking-App öffnet.. (siehe auch Viruslist.com)

Vorsicht vor diesen Dateianhängen

Der verräterischste alle ist Dateianhänge ist der .zip Anhang. Mails von vertrauenswürdigen Quellen kommen niemals als .zip Datei, auch nicht als .com /.pif / .ico / .exe. Im vorliegenden Falle wird auch deutlich, dass .apk Dateien Gefahren bergen, welche gezielt Android Telefone angreifen können.

Bitte nicht öffnen und den Inhalt ausführen, außer man erwartet bewusst eine solche Datei.

1) Wer den Dateianhang öffnet bzw. geöffnet hat und den Inhalt auch ausgeführt hat (das ist der kritische Punkt!) , sollte als erstes einmal den PC von seinem Virenscanner untersuchen lassen.

2) Ändere alle Passwörter zu sozialen Netzwerken, Onlineshops usw.

Bitte auch vorsichtshalber Bank oder Kreditkarteninstitut benachrichtigen.

FAKE NEWS BEKÄMPFEN

Unterstützen Sie Mimikama, um gemeinsam gegen Fake News vorzugehen und die Demokratie zu stärken. Helfen Sie mit, Fake News zu stoppen!

Mit Deiner Unterstützung via PayPal, Banküberweisung, Steady oder Patreon ermöglichst Du es uns, Falschmeldungen zu entlarven und klare Fakten zu präsentieren. Jeder Beitrag, groß oder klein, macht einen Unterschied. Vielen Dank für Deine Hilfe! ❤️

Mimikama-Webshop

Unser Ziel bei Mimikama ist einfach: Wir kämpfen mit Humor und Scharfsinn gegen Desinformation und Verschwörungstheorien.

Hinweise: 1) Dieser Inhalt gibt den Stand der Dinge wieder, der zum Zeitpunkt der Veröffentlichung aktuell

war. Die Wiedergabe einzelner Bilder, Screenshots, Einbettungen oder Videosequenzen dient zur

Auseinandersetzung der Sache mit dem Thema.

2) Einzelne Beiträge (keine Faktenchecks) entstanden durch den Einsatz von maschineller Hilfe und

wurde vor der Publikation gewissenhaft von der Mimikama-Redaktion kontrolliert. (Begründung)

Mit deiner Hilfe unterstützt du eine der wichtigsten unabhängigen Informationsquellen zum Thema Fake News und Verbraucherschutz im deutschsprachigen Raum

INSERT_STEADY_CHECKOUT_HERE

Kämpfe mit uns für ein echtes, faktenbasiertes Internet! Besorgt über Falschmeldungen? Unterstütze Mimikama und hilf uns, Qualität und Vertrauen im digitalen Raum zu fördern. Dein Beitrag, egal in welcher Höhe, hilft uns, weiterhin für eine wahrheitsgetreue Online-Welt zu arbeiten. Unterstütze jetzt und mach einen echten Unterschied! Werde auch Du ein jetzt ein Botschafter von Mimikama

Mehr von Mimikama

Mimikama Workshops & Vorträge: Stark gegen Fake News!

Mit unseren Workshops erleben Sie ein Feuerwerk an Impulsen mit echtem Mehrwert in Medienkompetenz, lernen Fake News und deren Manipulation zu erkennen, schützen sich vor Falschmeldungen und deren Auswirkungen und fördern dabei einen informierten, kritischen und transparenten Umgang mit Informationen.