Eine gefährliche Phishing-Attacke, die nur sehr schwer zu erkennen ist!

Wir brauchen deine Hilfe – Unterstütze uns!

In einer Welt, die zunehmend von Fehlinformationen und Fake News überflutet wird, setzen wir bei Mimikama uns jeden Tag dafür ein, dir verlässliche und geprüfte Informationen zu bieten. Unser Engagement im Kampf gegen Desinformation bedeutet, dass wir ständig aufklären und informieren müssen, was natürlich auch Kosten verursacht.

Deine Unterstützung ist jetzt wichtiger denn je.

Wenn du den Wert unserer Arbeit erkennst und die Bedeutung einer gut informierten Gesellschaft für die Demokratie schätzt, bitten wir dich, über eine finanzielle Unterstützung nachzudenken.

Schon kleine Beiträge können einen großen Unterschied machen und helfen uns, unsere Unabhängigkeit zu bewahren und unsere Mission fortzusetzen.

So kannst du helfen!

PayPal: Für schnelle und einfache Online-Zahlungen.

Steady: für regelmäßige Unterstützung.

In den letzten Tagen machte auf diversen Seiten eine Warnung vor einer Sicherheitslücke in verschiedenen Browsern die Runde, durch die eine besonders schwer zu erkennende Phishing-Attacke möglich ist.

Worum geht es genau?

Bei einer Phishing-Attacke ist es das Ziel, dem Seitenbesucher vorzugaukeln, er befände sich auf einer anderen Webseite als der, auf der er sich wirklich befindet. Damit soll das Vertrauen geweckt und der Besucher dazu verleitet werden, seine echten Zugangsdaten einzugeben. Dies kennt man zum Beispiel auch von Phishing-Mails, die nach den Zugangsdaten zum Online-Banking fragen.

Ziel ist es also, die Adresse der Webseite möglichst genau so aussehen zu lassen, wie das Original. Dabei wurden in der Vergangenheit auch immer gerne Adressen genommen, die nur auf den ersten, oberflächlichen Blick echt aussahen, wie zum Beispiel www.ebay-de.anmeldung.cz. Hier fällt beim genaueren Hinsehen jedoch auf, dass es sich nicht um die echte eBay-Seite handelt.

Das Gefährliche an dieser besonderen Masche, um die es hier geht, ist nun die Tatsache, dass die Domains im Browser absolut gleich aussehen.

Ein Beispiel

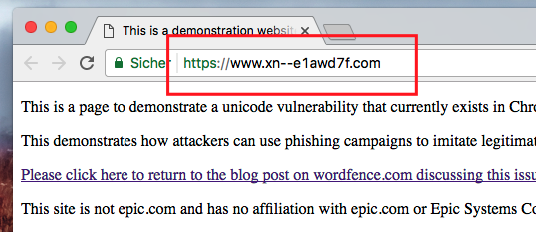

Die Entwickler des WordPress-Plugins „Wordfence“, die auf dieses Problem aufmerksam gemacht haben, haben ein Beispiel eingerichtet, um dieses zu demonstrieren.

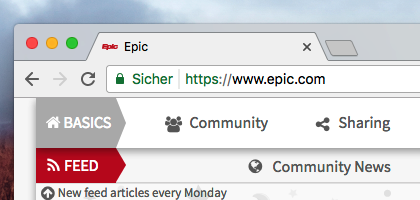

Hier ein Bild, wie die Adresse der echten Seite „www.epic.com“ im Chrome-Browser aussieht:

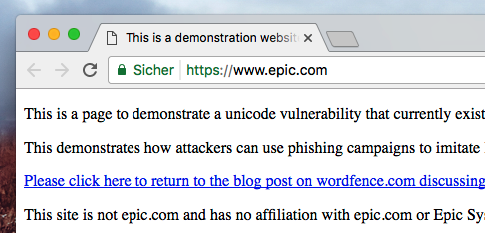

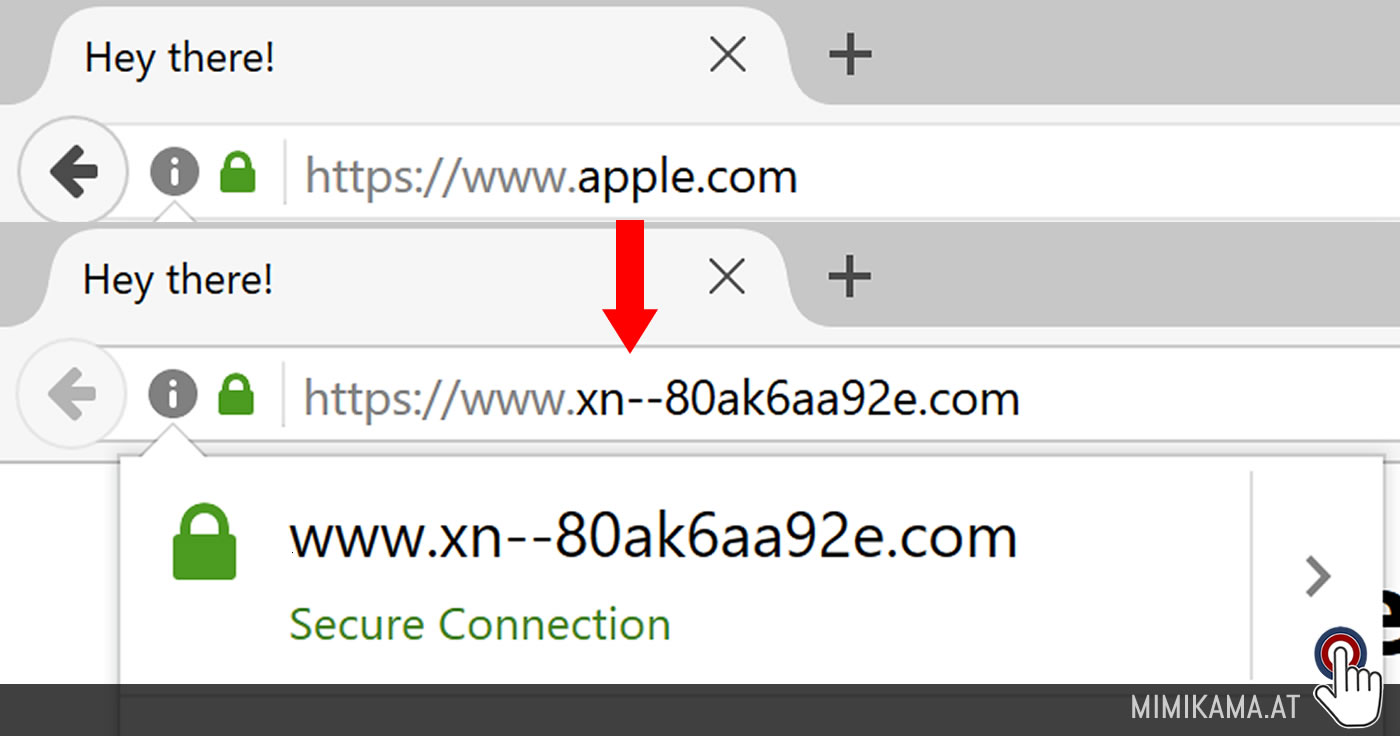

Und hier ein Bild, wie die Adresse einer nachgemachten „www.epic.com“ im selben Browser aussieht:

Der Besucher kann also auf den ersten Blick anhand der Adresszeile überhaupt nicht mehr entscheiden, ob es sich um die echte oder eine falsche Seite handelt.

Wie funktioniert das?

Die Masche bedient sich zweier Tatsachen:

Zum einen macht sie sich zunutze, dass es mithilfe des sogenannten „Punycodes“ möglich ist, mehr als die ursprünglich vorgesehenen 37 Zeichen für Domainnamen zu verwenden (a bis z, 0 bis 9 und Bindestrich). Dies ist in Deutschland auch zum Beispiel für die sogenannten „Umlaut-Domains“ verwendet worden.

Damit dies ohne großen Aufwand möglich ist, wurde der eben erwähnte Punycode verwendet, um auch Umlaute, oder eben generell andere Zeichen, darzustellen. Das Wort „Frühling“ in Punycode lautet zum Beispiel „xn--frhling-o2a“. Dabei zeigt „xn--“ an, dass es sich um Punycode handelt, es folgt der Domainname ohne die Sonderzeichen, dann, hinter einem weiteren Bindestrich ein Code, aus dem hervorgeht, welches Zeichen an welcher Stelle des Domainnamens einzufügen ist.

Zum anderen nutzt diese Masche die Tatsache, dass es in der sogenannten Unicode-Tabelle, also einfach gesagt, der Übersicht, welche Zeichen es generell gibt, Buchstaben gibt, die äußerlich genau gleich sind. So sieht zum Beispiel das kyrillische „а“ genau so aus, wie das lateinische „a“, ist aber ein anderes Zeichen.

Wenn man nun einen Domainnamen (wie oben in dem Beispiel „epic.com“) mit entsprechendend gleich aussehenden Zeichen nachbaut, ist das für den Seitenbesucher zunächst überhaupt nicht zu erkennen. Der sonst immer anzuratende Blick auf die Seitenadresse würde hier also nichts bringen, und da auch für die Punycode-Domain, die dahinter steckt (im Fall von „еріс.com“ zum Beispiel „xn--e1awd7f.com“), ein gültiges SSL-Zertifikat existiert, warnt auch der Browser nicht vor einer unsicheren Seite.

Wer ist betroffen?

Diese sogenannten „homographischen Attacken“ betreffen nicht alle Browser, sondern aktuell nur Chrome, Firefox und Opera.

Chrome

Die Version 57.0.2987 von Chrome ist noch für diese Attacke verwundbar, die mittlerweile veröffentlichte Version 58.0.3029.81 jedoch nicht mehr. Hier wird statt „еріс.com“ dann der Punycode „xn--e1awd7f.com“ angezeigt:

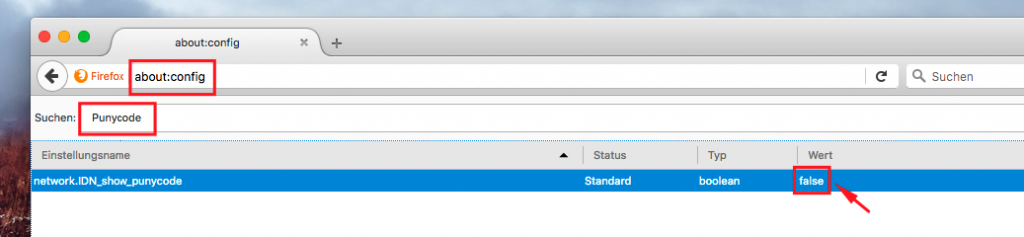

Die aktuelle Version lässt sich auch noch überlisten, momentan diskutieren die Entwickler noch, wie sie das Problem lösen wollen. Bis dahin kann man das Problem wie folgt umgehen:

- In der Browser-Adresszeile „about:config“ aufrufen und die Sicherheitsmitteilung bestätigen

- In dem Suchfeld nach „Punycode“ suchen. Es erscheint als Ergebnis die Zeile „network.IDN_show_punycode“

- In der Spalte „Wert“ auf „false“ doppelklicken. Die Anzeige wechselt auf „true“

Opera

Hier ist die zur Zeit aktuelle Version anfällig, Informationen über einen Patch liegen bisher nicht vor.

Der Internet Explorer, Microsoft Edge sowie Safari sind von dem Problem nicht betroffen.

Ich möchte sicher gehen und selbst nachprüfen, ob mein Browser betroffen ist

Kein Problem. Hier ist der Link zu der Demo-Seite, die oben beschrieben wurde:

In jedem Fall gilt aber auch: Augen auf und den gesunden Menschenverstand einsetzen. Im Zweifel lieber keine Zugangsdaten eingeben, wenn man sich nicht zu 100% sicher ist. Wenn man zum Beispiel eine Mail zu einem PayPal- oder eBay-Problem erhält, niemals über die enthaltenen Links zu der Seite gehen, sondern die Seite lieber von Hand aufrufen. Wenn wirklich ein Problem existiert, findet sich dieses auch im Postfach auf der Seite.

Autor: Rüdiger, mimikama.org

Quellen:

https://www.wordfence.com/blog/2017/04/chrome-firefox-unicode-phishing/

http://thehackernews.com/2017/04/unicode-Punycode-phishing-attack.html

https://www.heise.de/security/meldung/Browser-noch-immer-fuer-Phishing-per-Unicode-Domain-anfaellig-3686474.html

https://www.golem.de/news/domain-erneut-angriff-ueber-punycode-domains-demonstriert-1704-127353.html

FAKE NEWS BEKÄMPFEN

Unterstützen Sie Mimikama, um gemeinsam gegen Fake News vorzugehen und die Demokratie zu stärken. Helfen Sie mit, Fake News zu stoppen!

Mit Deiner Unterstützung via PayPal, Banküberweisung, Steady oder Patreon ermöglichst Du es uns, Falschmeldungen zu entlarven und klare Fakten zu präsentieren. Jeder Beitrag, groß oder klein, macht einen Unterschied. Vielen Dank für Deine Hilfe! ❤️

Mimikama-Webshop

Unser Ziel bei Mimikama ist einfach: Wir kämpfen mit Humor und Scharfsinn gegen Desinformation und Verschwörungstheorien.

Hinweise: 1) Dieser Inhalt gibt den Stand der Dinge wieder, der zum Zeitpunkt der Veröffentlichung aktuell

war. Die Wiedergabe einzelner Bilder, Screenshots, Einbettungen oder Videosequenzen dient zur

Auseinandersetzung der Sache mit dem Thema.

2) Einzelne Beiträge (keine Faktenchecks) entstanden durch den Einsatz von maschineller Hilfe und

wurde vor der Publikation gewissenhaft von der Mimikama-Redaktion kontrolliert. (Begründung)

Mit deiner Hilfe unterstützt du eine der wichtigsten unabhängigen Informationsquellen zum Thema Fake News und Verbraucherschutz im deutschsprachigen Raum

INSERT_STEADY_CHECKOUT_HERE

Kämpfe mit uns für ein echtes, faktenbasiertes Internet! Besorgt über Falschmeldungen? Unterstütze Mimikama und hilf uns, Qualität und Vertrauen im digitalen Raum zu fördern. Dein Beitrag, egal in welcher Höhe, hilft uns, weiterhin für eine wahrheitsgetreue Online-Welt zu arbeiten. Unterstütze jetzt und mach einen echten Unterschied! Werde auch Du ein jetzt ein Botschafter von Mimikama

Mehr von Mimikama

Mimikama Workshops & Vorträge: Stark gegen Fake News!

Mit unseren Workshops erleben Sie ein Feuerwerk an Impulsen mit echtem Mehrwert in Medienkompetenz, lernen Fake News und deren Manipulation zu erkennen, schützen sich vor Falschmeldungen und deren Auswirkungen und fördern dabei einen informierten, kritischen und transparenten Umgang mit Informationen.