Fake? Wahr? Gescripted? RTL-Posch übernimmt Dein Leben

Autor: Andre Wolf

Wir brauchen deine Hilfe – Unterstütze uns!

In einer Welt, die zunehmend von Fehlinformationen und Fake News überflutet wird, setzen wir bei Mimikama uns jeden Tag dafür ein, dir verlässliche und geprüfte Informationen zu bieten. Unser Engagement im Kampf gegen Desinformation bedeutet, dass wir ständig aufklären und informieren müssen, was natürlich auch Kosten verursacht.

Deine Unterstützung ist jetzt wichtiger denn je.

Wenn du den Wert unserer Arbeit erkennst und die Bedeutung einer gut informierten Gesellschaft für die Demokratie schätzt, bitten wir dich, über eine finanzielle Unterstützung nachzudenken.

Schon kleine Beiträge können einen großen Unterschied machen und helfen uns, unsere Unabhängigkeit zu bewahren und unsere Mission fortzusetzen.

So kannst du helfen!

PayPal: Für schnelle und einfache Online-Zahlungen.

Steady: für regelmäßige Unterstützung.

An dieser Stelle schauen wir aufgrund vieler Nutzeranfragen auf die angewandten Methoden aus dem „Christopher Posch Spezial – Ich übernehme Ihr Leben”.

Diese Sendung wurde am 13. Juli 2015 ausgestrahlt und von RTL in dieser Weise angekündigt:

Ein gewagtes Online-Experiment

Christopher Posch kehrt mit einer neuen, einzigartigen Sendung ins RTL-Programm zurück. Der Rechtsanwalt führt ein ungewöhnliches und extrem spannendes Online-Experiment durch. Er übernimmt die Identität einer Zuschauerin, die davon nichts ahnt.

Zusammen mit Deutschlands führenden IT-Experten von der Fachhochschule Aachen wurden die Daten der Zuschauerin, die sich zu einem Online-Experiment bereit erklärt hatte, angezapft. Durch einen unvorsichtigen Klick hat sich die Hausfrau Tanja Sommer aus Quickborn einen Virus auf ihren Rechner geladen. Dadurch bekam das Posch-Team plötzlich Zugriff auf ihre Daten und konnte ihre Identität vorübergehend annehmen.

(Zitat: www.rtl.de)

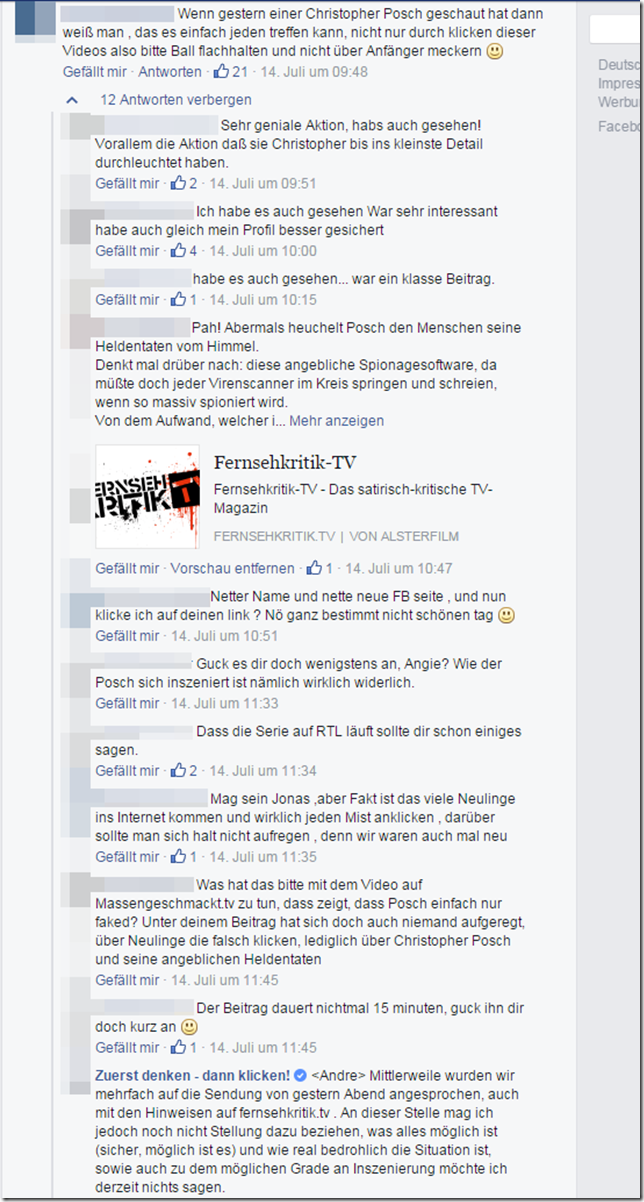

Entsprechend fanden auch bei ZDDK im Anschluss von verschiedenen Nutzern Diskussionen um diese Episode, sowie um das Format “Posch” statt.

Zu diesem Thema haben wir dementsprechend Kontakt mit dem TV-Magazin Fernsehkritik.TV, bzw. mit dem Fernsehkritiker Holger Kreymeier aufgenommen und gefragt, ob diese Hintergründe zu der Produktion kennen . bzw. Informationen dazu haben. Was wir zu dem Zeitpunkt noch nicht wussten: Fernsehkritik.TV arbeitete bereits schon an einer eigenen Rezeption dieses Themas. Mit freundlicher Erlaubnis dürfen wir daher die Ergebnisse aus der Folge 161 von Fernsehkritik-TV wiedergeben. Doch dazu kommen wir später im Verlauf. Zunächst betrachten wir die dargestellten Möglichkeiten.

Hacker übernehmen

Technisch gesehen ist alles möglich, was gezeigt wurde. Ganz klar. Das technische Beraterteam der FH Aachen greift in der Sendung Techniken auf, wie sie tatsächlich im Netz verwendet werden. Zum einen wird Phishing genutzt, in diesem Falle sogar das erfolgversprechende Spear-Phishing.

Das Spear-Phishing ist eine besonders gefährliche Variante des Social Engineering – gefährlich zumindest für die Personen, welche betroffen sind. Im Gegensatz zum normalen Phishing ist das Spear Phishing stark personalisiert und gezielt auf eine Person geschrieben. Bei dieser Variante soll immer eine bestimmte Person manipuliert werden, meist werden Führungspersonen oder Personen, welche an Schlüsselstellen arbeiten damit angegriffen.

Der Angreifer sammelt hierbei im Vorfeld detaillierte Informationen über das anvisierte Opfer und baut eine vorgetäuschte Vertrauenswürdigkeit damit auf. Das Ziel ist es, am Ende eine stabile Vertrauensbasis aufzubauen, so dass das Opfer in seiner wichtigen Rolle vertrauenswürdige Daten herausgibt. Spear Phishing hat in der Regel eine recht hohe Erfolgsquote.

Ferner wurde, wie mit dem fingierten Anruf des angeblichen Arbeitsamtes zu sehen, Social Engineering angewandt. In diesem Fall sorgte ein fingierter Telefonanruf dafür, dass ein Trojaner installiert wurde, welcher sonst vom Empfänger nicht akzeptiert werden würde. Das klassische Beispiel dabei: Der Betrüger ruft per Telefon bei einem Opfer an, gibt sich als Techniker oder Administrator eines bestimmten Systems aus und spielt dabei immer ein paar Informationen, welche im Vorfeld gesammelt wurden, in das Telefongespräch ein, so dass die Zielperson davon überzeugt ist, tatsächlich eine autorisierte Person am anderen Ende zu haben. Am Ende gibt die Zielperson sensible Daten frei oder, wie im Falle des dargestellten Angriff, sollte das aufgebaute Vertrauensverhältnis dazu führen, dass ein Trojaner installiert wird.

Ebenso sammelten die IT-Spezialisten Daten aus dem Umfeld der Zielperson, in erster Linie von Facebook. Hier lagen genug Daten offen, um einen Angriff aufzubauen.

Was kann ausgespäht werden?

Mit den richtigen Programmen und Loggern können tatsächlich sensible Daten abgefangen und ausgespäht werden. Dazu gehören nicht nur Festplatteninhalte, sondern auch Zugangsdaten aller Art. Insofern ist es tatsächlich möglich, über einen Kleinanzeigenaccount Verkäufe zu inserieren oder auf Facebook im Namen des Accountbesitzers zu posten.

Ebenso kann man Einkäufe tätigen.

Punkt

Ja, das ist alles möglich. Aber man muss an dieser Stelle auch mal auf die Bremse treten und genau hinschauen, was in der „Christopher Posch Spezial – Ich übernehme Ihr Leben”. für ein Aufwand betrieben wurde, um genau diese Ziele zu erreichen. Die Produktion begann vor vielen Monaten (Aufruf bei Facebook war im September 2014), bei diesem Angriff handelte es sich nicht, so wie man es suggeriert bekommen hat, um EINEN Angriff, sondern um eine lange Angriffsserie, welche auch mehrere Fehlversuche innehatte.

Und jetzt kommen wir zu den Stellen, auf die mehrere ZDDKler hingewiesen haben: die Produktion verschleiert und verschweigt einige Ergebnisse. Um es nochmals hervorzuheben: dem IT-Team der FH Aachen ist nichts vorzuwerfen. Was von diesen gesagt und gezeigt wurde, entspricht dessen, was auch machbar ist und was auch beängstigend ist.

(Screenshot: Massengeschmack.TV)

Problematisch ist jedoch, wie diese Möglichkeiten dargestellt wurden. So ist es dem TV-Magazin Fernsehkritik.TV zu verdanken, dass in diese Produktion etwas Licht gebracht wurde. Der Beitragsautor Adam Wolke hat hier hinterfragt, welcher Aufwand betrieben wurde und das entsprechende IT-Team der FH Aachen hat geantwortet. Da diese unabhängig von RTL sind, sind sie durchaus eine vertrauenswürdige Quelle. Demnach ist nicht nur ein einzelner Angriff auf die auserwählte Person gestartet worden, sondern viele verschiedene. Es gab verschiedene Phishingattacken, gefälschte Rechnungen, der Versuch, einen Exploit unterzujubeln und eben auch der harte Weg: fingierte Anrufe mit einer Trojanermail. Ebenso wurde sogar ein Maskenbildner beauftragt, um ein Double zu erschaffen.

Was in der Produktion verschwiegen wurde: viele der versuchten Angriffe schlugen fehl. Man kann es ansatzweise erkennen, da in der Ausstrahlung erst von einer Phishingmail, dann jedoch von einem fingierten Anruf die Rede war. Was in der Ausstrahlung auch verschwiegen wurde: der geglückte Angriff flog im Laufe des “Experiments” auch auf. So schildert Dipl.-Ing Hans Hoefgen im Interview mit Fernsehkritik.TV, als es darum ging, was man noch hätte machen können:

[Es] ist im Endeffekt doch nicht dazu gekommen, weil die Frau Sommer dann doch irgendwann mal gemerkt hat, weil wir es zu gut gemeint haben mit dem Trojaner, dass der Rechner wahnsinnig langsam geworden ist.[…] Dann hat die den Rechner komplett plattgemacht und neu installiert und wir haben gesagt, wir machen also jetzt keinen zweiten Hackerangriff mehr auf ihren Rechner.

Ebenso kann man der Sendung einen Mangel an pädagogischem Wert ankreiden, da hier nur sensationsgeil auf die Opferseite geschaut wurde, jedoch völlig vernachlässigt wurde, wie man sich schützen kann und welche Vorkehrungen man treffen kann, damit man eben NICHT umfangreich zum Ziel wird. Dieser Ansicht ist im Fernsehkritiv.TV Interview auch Dipl.-Ing Hans Hoefgen und kritisiert die fehlende didaktische Seite.

Die sind auch von Anfang an nicht wirklich mit dem Anspruch angetreten zu sagen “also wir machen jetzt die IT-Sicherheit von A-Z”, sondern die haben halt auch versucht, und ich glaube auch, dass müssen sie machen, weil sie ja auch auf ihre Einschaltquoten achten müssen, die haben schon versucht, irgendwie dass das typische Christopher Posch Publikum zu erreichen, und denen dann irgendwie was mit IT-Sicherheit zu ….(zu zu)… mitzubringen und denen zu zeigen und ich glaub, das durfte man auch nicht übertreiben.

Hier kristallisiert sich der deutliche Unterschied, welchen wir von ZDDK/Mimikama auch wahren wollen: wir stellen keine Opfer zur schau, damit sich andere an dem Widerfahrenen ergötzen können. Wir helfen und warnen vor Gefahren. Das mag zwar nicht so Medienwirksam wie eine “Anwaltssendung” sein, ist jedoch menschlich der bessere Weg.

Auf die übrigen Angaben, wie zum Beispiel der nach Aussage von Fernsehkritik.TV eben doch bestehende Vertrag zwischen RTL und der „angegriffenen“ Frau Sommer, sowie die teilweise falsch wiedergegebenen Privatsphärenangaben in der Sendung behandeln wir hier nicht weiter. Wir möchten an dieser Stelle lieber die hinterlassenen Lücken aufarbeiten.

So kannst Du Dich schützen

Um den Artikel nicht zu sprengen, haben wir jeweils zu den betreffenden Themen verlinkt (ist ja nicht so, dass wir davor nicht schon unlängst gewarnt hätten).

Mache es “Schnüfflern” so schwer wie möglich! Halte in den sozialen Netzwerken deine persönlichen Angaben so verschlossen, wie möglich.Einer dieser Leitartikel sollte dazu unsere Beschreibung “Dein Facebook Profil: Sicher in 5 Minuten” sein. Mit Hilfe dieser Angaben stellst Du nicht nur Dein Profil sicher ein, sondern mit den korrekt eingestellten Anmeldebenachrichtigungen bekommst Du direkt Meldungen, wenn sich jemand Fremdes einloggt.

Ebenso mache Dein Profil so dicht, dass es auch nicht von Betrügern kopiert werden kann!

Ebenso wertvoll ist eine aktualisierte und funktionierende Antivirensoftware, welche Phishinglisten beachtet. Diese warnt dann auch vor Phishinglinks (sofern bekannt), sowie natürlich vor eingeschleusten Trojanern, sowie Exploits oder Keyloggern, welche Deine Passwörter mitlesen.

Sehr wichtig in Bezug auf Social Engineering: lasse Dich niemals, auch nicht von Freunden oder angeblichen Behörden dazu überreden, ein fragwürdiges Programm zu installieren. Wenn ein Scanner oder Windows eine Meldung sendet, dann hat das seinen Grund. Die Methode der fingierten Anrufe ist dabei nicht neu und wir haben auch mehrfach davor gewarnt, wie zum Beispiel bei den Anrufen um die falschen Microsoft-Mitarbeiter.

Sei Achtsam in Bezug auf Kleinanzeigen-Käufen auf Onlineplattformen! Hier lauern Betrüger, welche es auf Überweisungen im Voraus abgesehen haben, jedoch nie liefern. Leider wurde dieser wichtige Aspekt in der ausgestrahlten Sendung gar nicht angesprochen, stattdessen kaufte man “Hundefutter”. Die realen Gefahren sehen da schon anders aus.

Öffne und führe keine dubiosen Rechnungsanhänge! Diese führen oftmals einen Trojaner mit sich und tarnen sich gerne in .zip Archiven und haben oftmals doppelte Dateiendungen, um ihren wahren Charakter zu verhüllen. Ein aktuelles Beispiel sind die falschen 1&1 Rechnungen. Auch ist ein aktualisierter Virenscanner sehr hilfreich.

Am Ende bleibt zu sagen

Bitte immer skeptisch und auch vorsichtig sein. Natürlich lauern im Netz Gefahren, aber es gibt auch ein paar einfache Regeln, um sich halbwegs effektiv zu schützen. Dazu gehört auch, dass man aufgeklärt ist und die Gefahren kennt. Im Netz gibt es dafür uns zum Beispiel uns (www.mimikama.org), wer im TV nicht alles glauben möchte, hat Quellen wie http://fernsehkritik.tv/. Dort ist Herr Posch im Übrigen kein Unbekannter, denn diese TV-Produktion ist bereits mehrfach durch ihre Darstellungsweise aufgefallen (-> http://fernsehkritik.tv/index_search.php?s=Posch )

FAKE NEWS BEKÄMPFEN

Unterstützen Sie Mimikama, um gemeinsam gegen Fake News vorzugehen und die Demokratie zu stärken. Helfen Sie mit, Fake News zu stoppen!

Mit Deiner Unterstützung via PayPal, Banküberweisung, Steady oder Patreon ermöglichst Du es uns, Falschmeldungen zu entlarven und klare Fakten zu präsentieren. Jeder Beitrag, groß oder klein, macht einen Unterschied. Vielen Dank für Deine Hilfe! ❤️

Mimikama-Webshop

Unser Ziel bei Mimikama ist einfach: Wir kämpfen mit Humor und Scharfsinn gegen Desinformation und Verschwörungstheorien.

Hinweise: 1) Dieser Inhalt gibt den Stand der Dinge wieder, der zum Zeitpunkt der Veröffentlichung aktuell

war. Die Wiedergabe einzelner Bilder, Screenshots, Einbettungen oder Videosequenzen dient zur

Auseinandersetzung der Sache mit dem Thema.

2) Einzelne Beiträge (keine Faktenchecks) entstanden durch den Einsatz von maschineller Hilfe und

wurde vor der Publikation gewissenhaft von der Mimikama-Redaktion kontrolliert. (Begründung)

Mit deiner Hilfe unterstützt du eine der wichtigsten unabhängigen Informationsquellen zum Thema Fake News und Verbraucherschutz im deutschsprachigen Raum

INSERT_STEADY_CHECKOUT_HERE

Kämpfe mit uns für ein echtes, faktenbasiertes Internet! Besorgt über Falschmeldungen? Unterstütze Mimikama und hilf uns, Qualität und Vertrauen im digitalen Raum zu fördern. Dein Beitrag, egal in welcher Höhe, hilft uns, weiterhin für eine wahrheitsgetreue Online-Welt zu arbeiten. Unterstütze jetzt und mach einen echten Unterschied! Werde auch Du ein jetzt ein Botschafter von Mimikama

Mehr von Mimikama

Mimikama Workshops & Vorträge: Stark gegen Fake News!

Mit unseren Workshops erleben Sie ein Feuerwerk an Impulsen mit echtem Mehrwert in Medienkompetenz, lernen Fake News und deren Manipulation zu erkennen, schützen sich vor Falschmeldungen und deren Auswirkungen und fördern dabei einen informierten, kritischen und transparenten Umgang mit Informationen.