Facebook kauft gestohlene Passwörter von Hackern

Autor: Kathrin Helmreich

Wir brauchen deine Hilfe – Unterstütze uns!

In einer Welt, die zunehmend von Fehlinformationen und Fake News überflutet wird, setzen wir bei Mimikama uns jeden Tag dafür ein, dir verlässliche und geprüfte Informationen zu bieten. Unser Engagement im Kampf gegen Desinformation bedeutet, dass wir ständig aufklären und informieren müssen, was natürlich auch Kosten verursacht.

Deine Unterstützung ist jetzt wichtiger denn je.

Wenn du den Wert unserer Arbeit erkennst und die Bedeutung einer gut informierten Gesellschaft für die Demokratie schätzt, bitten wir dich, über eine finanzielle Unterstützung nachzudenken.

Schon kleine Beiträge können einen großen Unterschied machen und helfen uns, unsere Unabhängigkeit zu bewahren und unsere Mission fortzusetzen.

So kannst du helfen!

PayPal: Für schnelle und einfache Online-Zahlungen.

Steady: für regelmäßige Unterstützung.

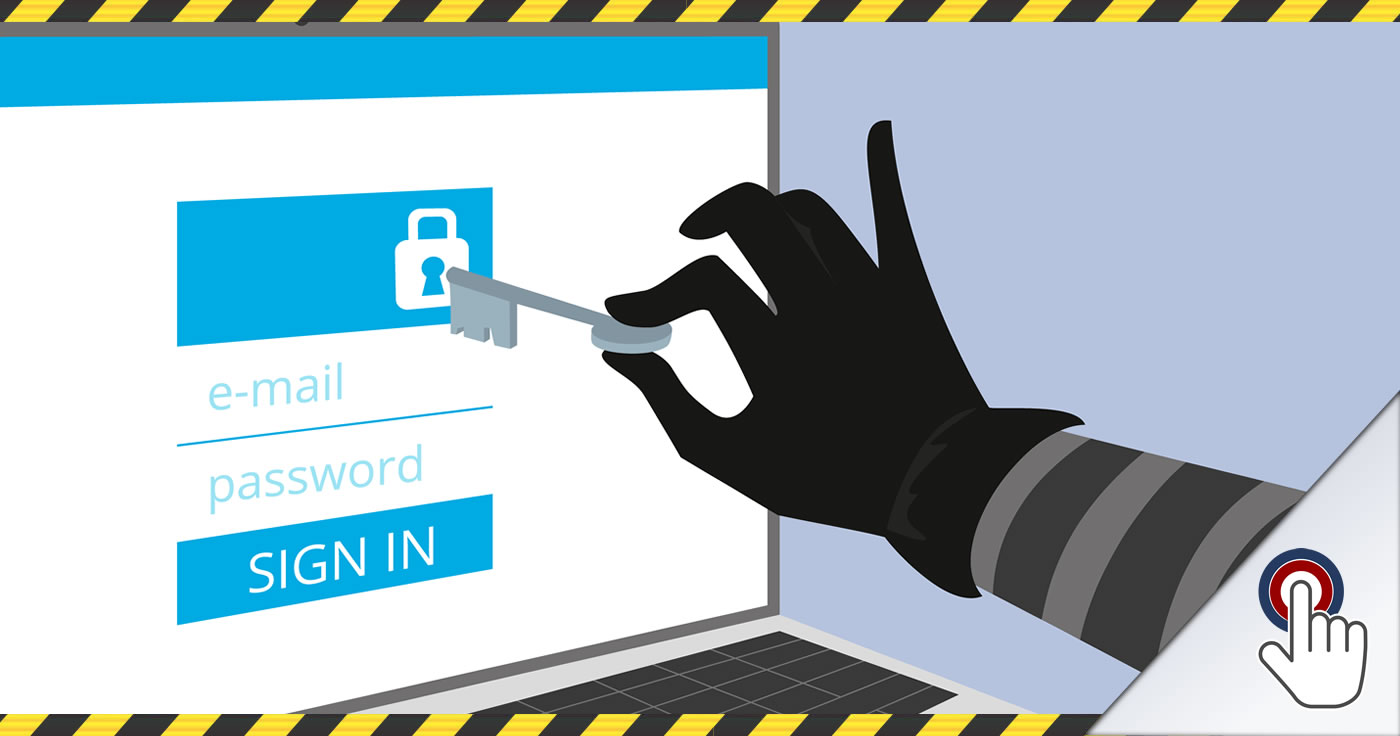

Facebook kauft Passwortlisten im Darknet. Diese Information wurde auf diesjährigen Web Summit in Lissabon bekannt gemacht. Doch warum greift Facebook auf eine derart zwielichtige Methode zurück?

Auf dem Web Summit 2016 in Lissabon (Portugal) vom 7. – 10. November hatte Alex Stamos laut Pressemedien folgendes verlauten lassen:

Die Doppelverwendung von Passwörtern sei die „größte“ Gefahr für Schaden im Internet.

Alex Stamos ist Sicherheitschef bei Facebook und ist sich bei dieser Sache sicher:

„Wir können die perfekte, sichere Software bauen und Nutzer werden trotzdem Probleme bekommen.“

Wie auf den Webseiten von Die Presse und Golem berichtete, greift Facebook deshalb zu einer umstrittenen Methode, um die Sicherheit für Facebook-Nutzer zu erhöhen.

Facebook kauft via Darknet Passwortlisten und gleicht diese mit den auf der Plattform verwendeten Passwörtern ab.

Das Abgleichen der Passwörter kostet Facebook enorme Rechenkraft, doch laut Stamos lohnt sich dieser Aufwand. Millionen Nutzer wurden informiert, die dasselbe Passwort für mehrere Plattformen nutzten und sollen so zum Ändern der Passwörter animiert worden sein.

Weiß Facebook mein Passwort?

Die Passwortdaten liegen dabei nicht im Klartext vor, sondern werden gehasht. Hashing bedeutet, dass Daten nicht im Klartext abgespeichert werden, sondern lediglich die Prüfsumme davon.

Mit einem md5-Hash Algorithmus. Jede Zeichenkette bekommt ihr eigenes md5-Pendant, welche immer gleich lang sind. Hashfunktionen sind durch ihre Sicherheit beliebt.

Es ist nahezu unmöglich den Text zurückzurechnen. Der Name „Hashfunktion“ stammt vom englischen Verb to hash, das sich als „zerhacken“ übersetzen lässt. Der deutsche Name lautet Streuwertfunktion.

Facebook verbessert dabei laufend seine Sicherheitsfeatures, um den Nutzer mit möglichst wenig Aufwand zu schützen.

So werden zum Beispiel Login-Versuche von unbekannten Browsern protokolliert und Nutzer informiert. Außerdem bietet das Unternehmen einen Tor-Hidden-Service an.

Tor ist ein Netzwerk zur Anonymisierung von Verbindungsdaten. Es wird für TCP-Verbindungen eingesetzt und kann beispielsweise für Web-Browsing, Instant Messaging, IRC, SSH, E-Mail, P2P und anderes benutzt werden. Tor schützt seine Nutzer vor der Analyse des Datenverkehrs.

Es basiert auf der Idee des Onion-Routings (Anonymisierungstechnik).

FAKE NEWS BEKÄMPFEN

Unterstützen Sie Mimikama, um gemeinsam gegen Fake News vorzugehen und die Demokratie zu stärken. Helfen Sie mit, Fake News zu stoppen!

Mit Deiner Unterstützung via PayPal, Banküberweisung, Steady oder Patreon ermöglichst Du es uns, Falschmeldungen zu entlarven und klare Fakten zu präsentieren. Jeder Beitrag, groß oder klein, macht einen Unterschied. Vielen Dank für Deine Hilfe! ❤️

Mimikama-Webshop

Unser Ziel bei Mimikama ist einfach: Wir kämpfen mit Humor und Scharfsinn gegen Desinformation und Verschwörungstheorien.

Hinweise: 1) Dieser Inhalt gibt den Stand der Dinge wieder, der zum Zeitpunkt der Veröffentlichung aktuell

war. Die Wiedergabe einzelner Bilder, Screenshots, Einbettungen oder Videosequenzen dient zur

Auseinandersetzung der Sache mit dem Thema.

2) Einzelne Beiträge (keine Faktenchecks) entstanden durch den Einsatz von maschineller Hilfe und

wurde vor der Publikation gewissenhaft von der Mimikama-Redaktion kontrolliert. (Begründung)

Mit deiner Hilfe unterstützt du eine der wichtigsten unabhängigen Informationsquellen zum Thema Fake News und Verbraucherschutz im deutschsprachigen Raum

INSERT_STEADY_CHECKOUT_HERE

Kämpfe mit uns für ein echtes, faktenbasiertes Internet! Besorgt über Falschmeldungen? Unterstütze Mimikama und hilf uns, Qualität und Vertrauen im digitalen Raum zu fördern. Dein Beitrag, egal in welcher Höhe, hilft uns, weiterhin für eine wahrheitsgetreue Online-Welt zu arbeiten. Unterstütze jetzt und mach einen echten Unterschied! Werde auch Du ein jetzt ein Botschafter von Mimikama

Mehr von Mimikama

Mimikama Workshops & Vorträge: Stark gegen Fake News!

Mit unseren Workshops erleben Sie ein Feuerwerk an Impulsen mit echtem Mehrwert in Medienkompetenz, lernen Fake News und deren Manipulation zu erkennen, schützen sich vor Falschmeldungen und deren Auswirkungen und fördern dabei einen informierten, kritischen und transparenten Umgang mit Informationen.