Facebook: Mit dieser fiesen Masche werden Nutzer erpresst!

Gefährliche Erpressungen, die tatsächlich auch umgesetzt werden! Wir stehen in Kontakt mit einem Erpressungsopfer, welches sich völlig richtig verhielt und nicht zahlte, dem jedoch jetzt das Leben zur Hölle gemacht wird.

Wir brauchen deine Hilfe – Unterstütze uns!

In einer Welt, die zunehmend von Fehlinformationen und Fake News überflutet wird, setzen wir bei Mimikama uns jeden Tag dafür ein, dir verlässliche und geprüfte Informationen zu bieten. Unser Engagement im Kampf gegen Desinformation bedeutet, dass wir ständig aufklären und informieren müssen, was natürlich auch Kosten verursacht.

Deine Unterstützung ist jetzt wichtiger denn je.

Wenn du den Wert unserer Arbeit erkennst und die Bedeutung einer gut informierten Gesellschaft für die Demokratie schätzt, bitten wir dich, über eine finanzielle Unterstützung nachzudenken.

Schon kleine Beiträge können einen großen Unterschied machen und helfen uns, unsere Unabhängigkeit zu bewahren und unsere Mission fortzusetzen.

So kannst du helfen!

PayPal: Für schnelle und einfache Online-Zahlungen.

Steady: für regelmäßige Unterstützung.

Die Erpresser haben ihre Drohungen wahr gemacht und haben gefälschte Beweise an Familienmitglieder und den Arbeitgeber versendet. Erschütternd: Der Arbeitgeber droht mit Kündigung!

Was passiert ist:

Seit Tagen bereits versuchen Internetkriminelle (meist) männliche Facebook-Nutzer unter Druck zu setzen und zu erpressen!

Die Betrüger geben vor, dass sie im Besitz von Aufnahmen seien, in denen man den jeweiligen Nutzer erkennen kann, wie er sich gerade pornografische Videos anschaue. Würde der Nutzer nun nicht zahlen, in diesem Falle 500 EUR in Bitcoins, dann würde das “Beweismaterial” an die gesamte Familie und den Arbeitgeber übergeben werden.

Diese Aussagen stimmen natürlich nicht, der Anlass ist frei erfunden.

Beweismaterial?

Diversen Polizei- und Medienberichten kann man im Moment entnehmen, dass es kein Beweismaterial bzw. Videoaufnahmen des Opfers gäbe. Doch es gibt an dieser Stelle ein Problem: Die Betrüger nutzen einfach gefälschtes Beweismaterial, denn sie sind in der Lage, auf den Account des Nutzer zuzugreifen.

Ein Nutzer hat sich an uns gewandt und hat uns gegenüber seine Verzweiflung zum Ausdruck gebracht, denn seine Familie, in diesem Falle seine Schwester, sowie aber auch sein Arbeitgeber wurden über den angeblichen Vorfall bereits informiert und dem Nutzer drohe nun die Kündigung, denn aufgrund des Verdachts könne man bereits eine Kündigung aussprechen, da es sich hierbei um erhebliche Vorwürfe handle.

Unserer Redaktion liegt der gesamte Schriftverkehr vor!

Wir haben mittlerweile diverse E-Mails und Chatverläufe vorliegen und können dadurch diese Art der Erpressung Schritt für Schritt darstellen und erklären. Was hier geschieht, ist kein Spaß! Mit Erlaubnis des Erpressten dürfen wir veröffentlichen und aufzeigen, wie diese Betrüger arbeiten und was man dagegen tun kann, um kein Opfer dieser fiesen Mache zu werden.

Das passiert bei der Erpressung im Detail:

- Der Nutzer wurde zuerst Opfer einer Phishingfalle, was mit den erwähnten “pornografischen Videos” gar nichts zu tun hat. Jener Nutzer, mit dem wir gerade intensiven Kontakt haben, könnte Opfer einer Phishingfalle geworden sein, über die wir in den letzten Wochen immer wieder berichtet haben! Es ging dabei um dubiose “YouTube-Videolinks”, die über den Facebook-Messenger bzw. über die privaten Nachrichten versendet wurden. Wir haben hier darüber berichtet.

- Ab diesem Moment haben die Betrüger Zugriff auf das jeweilige Facebook-Konto, sowie auch auf den Messenger bzw. die persönlichen Nachrichten.

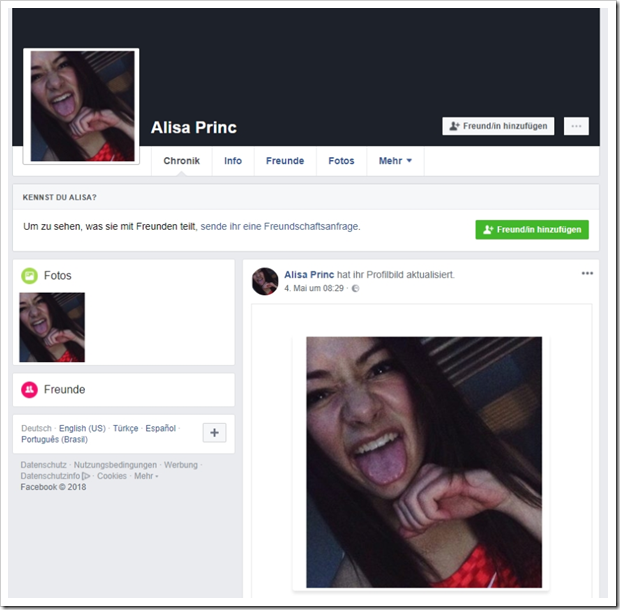

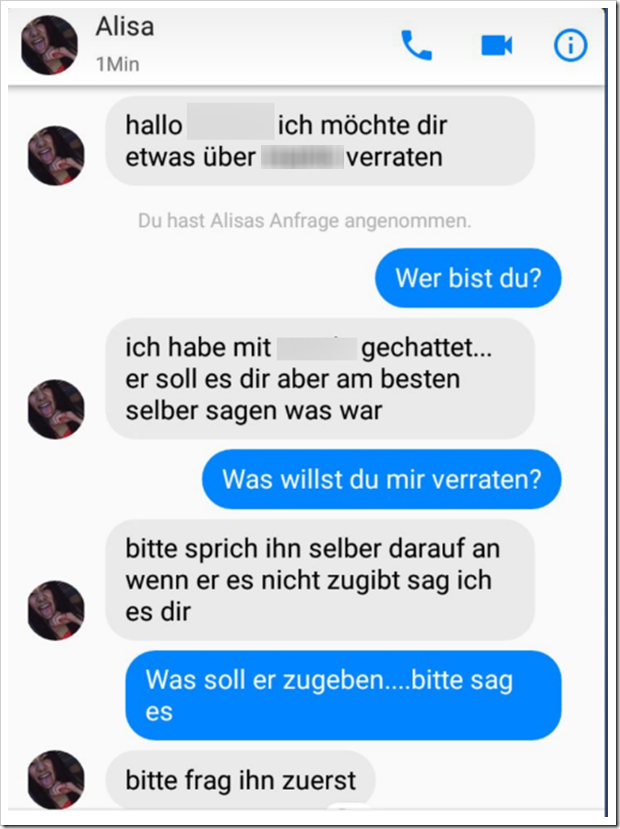

- Mit diesem Zugriff starteten die Betrüger einen Chat, von dem man selbst nichts mitbekommt. In dem uns vorliegenden Fall war es ein Chat mit “Alisa Princ”, welche man hier auf Facebook findet. Bei diesem Profil handelt es sich um ein Fakeprofil, welches dann mit dem Opfer über den Messenger in Kontakt tritt und ebenfalls zu der Betrügerbande gehört.

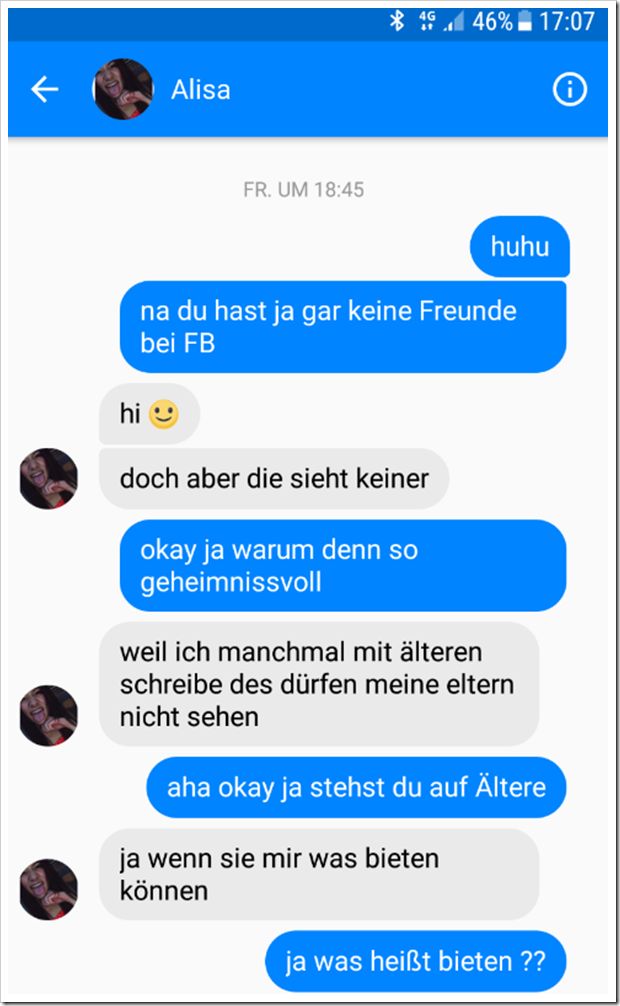

- Die Betrüger dürften hier nun mit sich selbst chatten, da die Betrüger ja durch das Phishing Zugriff auf den Messenger des Opfers haben. In diesem Chatverlauf kann man erkennen, dass das vermeintliche Opfer mit der Unbekannten gerne Sex hätte, da die Entfernung aber zu weit ist, einigt man sich auf freizügige Fotos, welche am Ende angeblich via WhatsApp versendet werden sollen. Dazu wurde auch im Chatverlauf ein Preis festgelegt. Weiters kann man im Chatverlauf erkennen, dass diese Alisa erst 13 Jahre alt sei.

- Der Nutzer selbst (das Opfer) hat von dem ganzen Gespräch, welches über sein Konto stattgefunden hat, nichts mitbekommen, da dieser zu diesem Zeitpunkt gar nicht online war.

- Danach bekommt der Nutzer an seine E-Mailadresse, die zugleich auch die Anmeldeadresse seines Facebook-Kontos ist, eine E-Mail zugestellt. In dieser E-Mail wird das Opfer nun aufgefordert 500 EUR, in Form von Bitcoins, zu überweisen. Mache er das nun nicht, dann würde man diese Informationen, in diesem Falle den gefälschten Chatverlauf, an seine Familie und seinen Arbeitgeber senden.

- Und dies sind keine leeren Drohungen: Da der Nutzer nicht innerhalb einer bestimmten Zeit auf die E-Mail reagierte, wurden seine Schwester und auch sein Arbeitgeber über diesen Vorfall informiert und ihnen wurde der Chatverlauf in Form von Screenshots übersendet. Dem Nutzer wurde mittlerweile mit der Kündigung gedroht.

Woher haben die Betrüger alle Daten und Informationen?

- Die Zugangsdaten des jeweiligen Facebook-Profils wurden den Betrügern durch einen erfolgreichen Phishingversuch übermittelt.

- Die E-Mailadresse, an der der Nutzer die Droh E-Mail bekommen hatte, stammte aus seinem Profil.

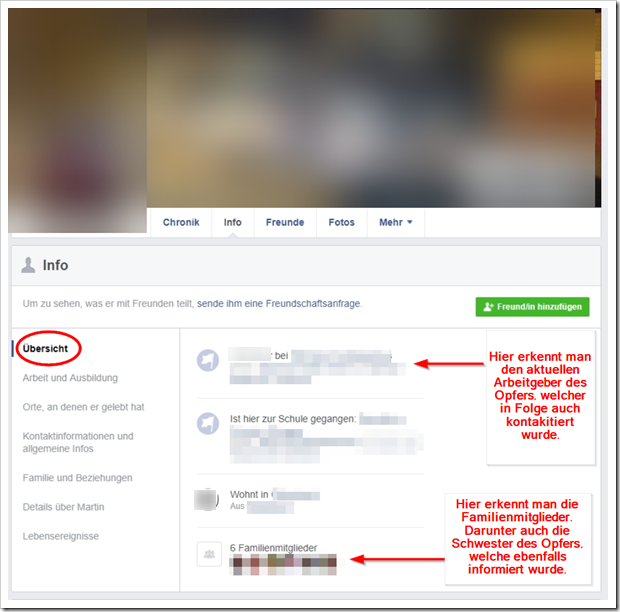

- Seine Schwester und sein Arbeitgeber konnte man relativ einfach darüber informieren, da der Nutzer seine Schwester unter der Option “Familienmitglieder” öffentlich gelistet hatte und seinen Arbeitgeber ebenfalls auf “öffentlich” gestellt hat.

Diverse Ausschnitte der uns vorliegenden Screenshots

1. Das Fake-Profil von “Alisa Princ”

2. Das Profil des Opfers, wo man u.a. den Arbeitgeber und seine Familie erkennen kann:

3. Der gefälschte Chatverlauf mit dem Betrugsprofil “Alisa Princ”. Man beachte, dass beide Chatpartner identisch schreiben. Beide Seiten schreiben durchgehend klein, ohne Satzzeichen. Die durchgehende Schreibweise ohne Großbuchstaben findet man übrigens auch in der Erpressermail wieder (siehe weiter unten). Hier ist die Ansicht des Opfers, bei den Verläufen an die Verwandten und Arbeitgeber sind die Farben jeweils umgekehrt, also aus Sicht des Gegenübers.

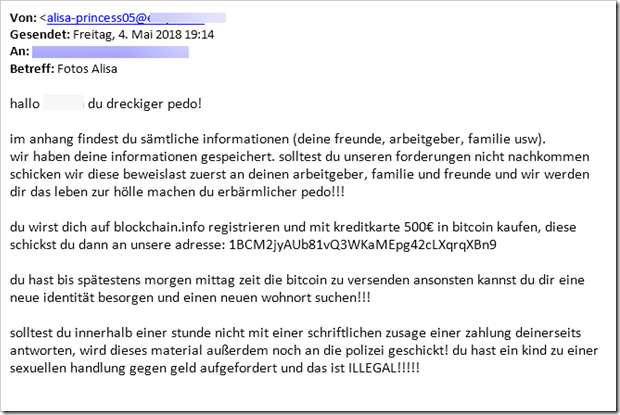

4. Eine Erpressermail trifft ein! Die E-Maildaten können die Erpresser logischerweise aus den Nutzerdaten des Accounts entnehmen, auf den sie Zugriff haben. Die E-Mail beinhaltet die Aufforderung, 500 EUR zu überweisen.

5. Da der Erpresste NICHT gezahlt hat, gibt es einen Chat zwischen “Alisa Princ” und der Schwester des Opfers

Diese Erpressungen werden derzeit massenweise versendet! Betroffenen wird geraten, DRINGEND zur Polizei zu gehen.

Mimikama-Tipps:

- Ändert SOFORT eure Zugangsdaten zu Facebook

- Dringend zur Polizei gehen und Anzeige erstatten

- Sucht in euren Facebooknachrichten nach dem Chatverlauf, sichert diesen inklusive der Uhrzeiten, in denen der Chat abgelaufen ist.

- Verschärft eure Privatsphäreneinstellungen auf Facebook.

- Wer hier erpresst wird, ist das Opfer!

FAKE NEWS BEKÄMPFEN

Unterstützen Sie Mimikama, um gemeinsam gegen Fake News vorzugehen und die Demokratie zu stärken. Helfen Sie mit, Fake News zu stoppen!

Mit Deiner Unterstützung via PayPal, Banküberweisung, Steady oder Patreon ermöglichst Du es uns, Falschmeldungen zu entlarven und klare Fakten zu präsentieren. Jeder Beitrag, groß oder klein, macht einen Unterschied. Vielen Dank für Deine Hilfe! ❤️

Mimikama-Webshop

Unser Ziel bei Mimikama ist einfach: Wir kämpfen mit Humor und Scharfsinn gegen Desinformation und Verschwörungstheorien.

Hinweise: 1) Dieser Inhalt gibt den Stand der Dinge wieder, der zum Zeitpunkt der Veröffentlichung aktuell

war. Die Wiedergabe einzelner Bilder, Screenshots, Einbettungen oder Videosequenzen dient zur

Auseinandersetzung der Sache mit dem Thema.

2) Einzelne Beiträge (keine Faktenchecks) entstanden durch den Einsatz von maschineller Hilfe und

wurde vor der Publikation gewissenhaft von der Mimikama-Redaktion kontrolliert. (Begründung)

Mit deiner Hilfe unterstützt du eine der wichtigsten unabhängigen Informationsquellen zum Thema Fake News und Verbraucherschutz im deutschsprachigen Raum

INSERT_STEADY_CHECKOUT_HERE

Kämpfe mit uns für ein echtes, faktenbasiertes Internet! Besorgt über Falschmeldungen? Unterstütze Mimikama und hilf uns, Qualität und Vertrauen im digitalen Raum zu fördern. Dein Beitrag, egal in welcher Höhe, hilft uns, weiterhin für eine wahrheitsgetreue Online-Welt zu arbeiten. Unterstütze jetzt und mach einen echten Unterschied! Werde auch Du ein jetzt ein Botschafter von Mimikama

Mehr von Mimikama

Mimikama Workshops & Vorträge: Stark gegen Fake News!

Mit unseren Workshops erleben Sie ein Feuerwerk an Impulsen mit echtem Mehrwert in Medienkompetenz, lernen Fake News und deren Manipulation zu erkennen, schützen sich vor Falschmeldungen und deren Auswirkungen und fördern dabei einen informierten, kritischen und transparenten Umgang mit Informationen.