Eine Illusion zerbricht: Phishing mit HTTPS Verbindung!

Autor: Andre Wolf

Wir brauchen deine Hilfe – Unterstütze uns!

In einer Welt, die zunehmend von Fehlinformationen und Fake News überflutet wird, setzen wir bei Mimikama uns jeden Tag dafür ein, dir verlässliche und geprüfte Informationen zu bieten. Unser Engagement im Kampf gegen Desinformation bedeutet, dass wir ständig aufklären und informieren müssen, was natürlich auch Kosten verursacht.

Deine Unterstützung ist jetzt wichtiger denn je.

Wenn du den Wert unserer Arbeit erkennst und die Bedeutung einer gut informierten Gesellschaft für die Demokratie schätzt, bitten wir dich, über eine finanzielle Unterstützung nachzudenken.

Schon kleine Beiträge können einen großen Unterschied machen und helfen uns, unsere Unabhängigkeit zu bewahren und unsere Mission fortzusetzen.

So kannst du helfen!

PayPal: Für schnelle und einfache Online-Zahlungen.

Steady: für regelmäßige Unterstützung.

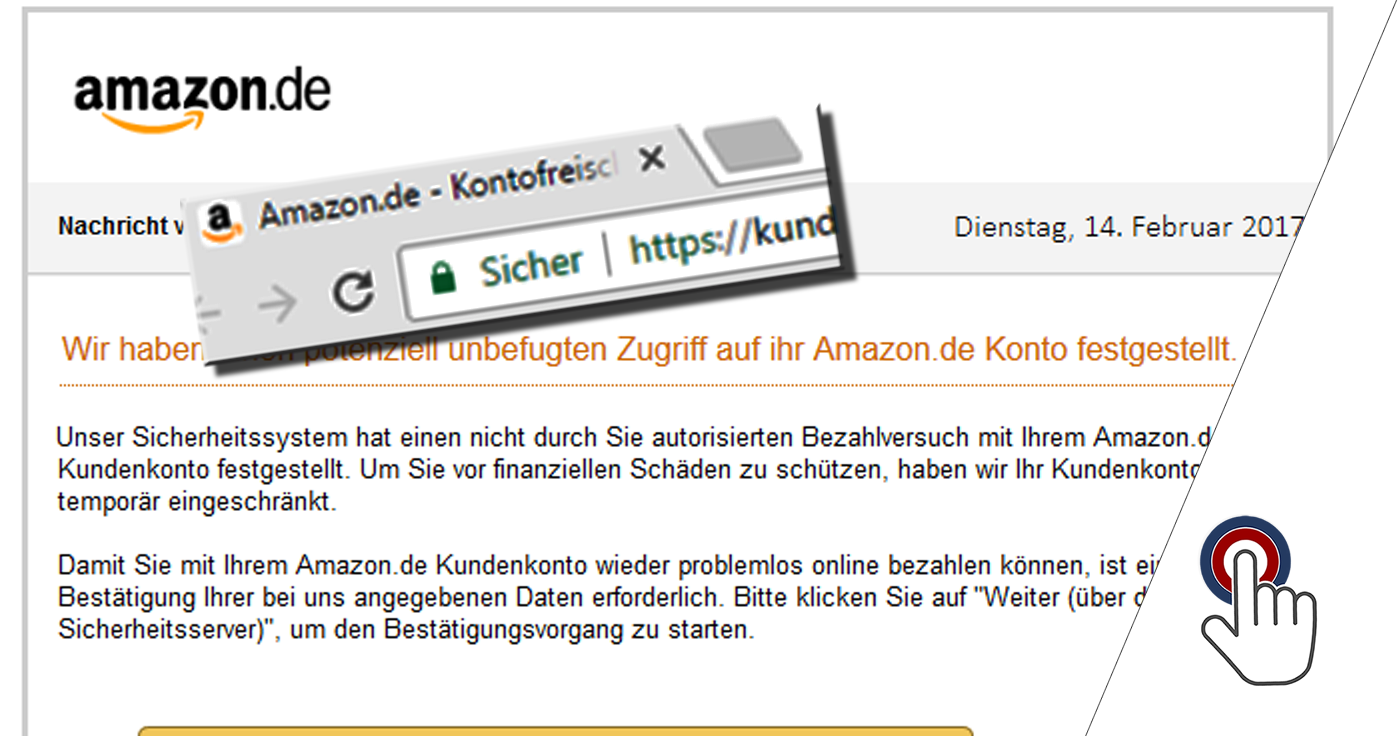

Banken und Bezahlportale nutzen immer eine sichere https-Verbindung. Ob eine Verbindung sicher ist, erkennt man mit einem schnellen Blick an dem Kürzel “https” in der Adresszeile des Browsers, sowie aber oftmals auch grafisch an einer Grünfärbung an dieser Stelle.

Blöd nur: der Umkehrschluss ist NICHT gültig. Man kann und darf nun nicht aus einer https-Verbindung schließen, dass es sich um eine vertrauenswürdige Seite am anderen Ende der Verbindung handelt. Bitter, jedoch leider die Realität, denn die Phishingfalle der folgenden, aktuellen Phishingmail nutzt eine gesicherte Verbindung.

Wichtiger Hinweis: Erwähntes Unternehmen (Amazon) hat mit der Betrugsmasche nichts zu tun. Sie selbst wurden hier Opfer, indem ihr Name missbräuchlich verwendet wird, um Nutzer in die Falle zu locken!

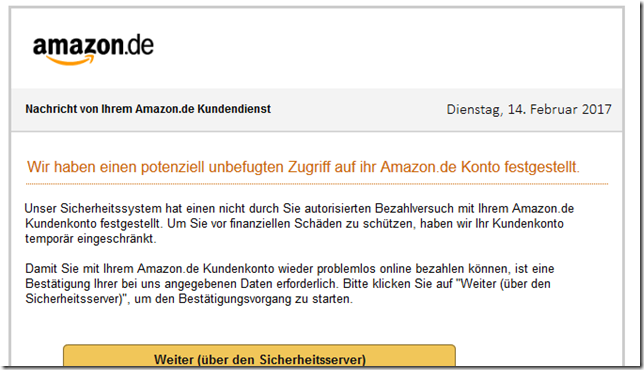

Da die E-Mail blind gestreut versendet wird, trifft sie natürlich auch auf Personen, die keinen Account bei Amazon haben. Die E-Mail an sich besteht aus einem Bild, es ist also KEIN KLARTEXT eingefügt. Das Bild selbst stellt den Text dar und ist als Ganzes klickbar. Insofern ist es nicht notwendig, einen bestimmten Teil anzuklicken. Gleichzeitig besteht aber auch die Gefahr, dass sich ungewollt die verlinkte Webseite öffnet, da man ungewollt irgendeine Stelle der Mail angeklickt hat.

Der Inhalt dieser E-Mail lautet:

Nachricht von Ihrem Amazon.de Kundendienst

Wir haben einen potentiell unbefugten Zugriff auf ihr Amazon.de Konto festgestellt

Unser Sicherheitssystem hat einen nicht durch Sie autorisierten Bezahlversuch mit Ihrem Amazon.de Kundenkonto festgestellt. Um Sie vor finanziellen Schäden zu schützen, haben wir Ihr Kundenkonto temporär eingeschränkt.

Damit Sie mit Ihrem Amazon.de Kundenkonto wieder problemlosonline bezahlen können, ist eine Bestätigung Ihrer bei uns angegebenen Daten erforderlich. Bitte klicken Sie auf “weiter (über den Sicherheitsserver)”, um den Bestätigungsvorgang zu starten.

Weiter (über den Sicherheitsserver)

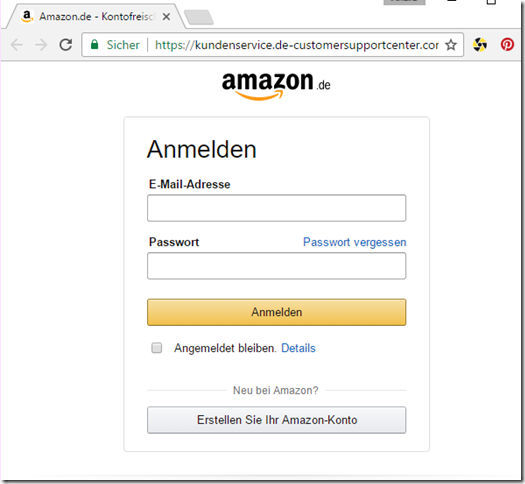

Und zu unser aller Verwunderung geht die Reise tatsächlich auf einen Server mit einer gesicherten Verbindung!

Vorsicht, Phishing!

Man landet nun nach dem getätigten Klick auf einer Webseite unter der Adresse “https://kundenservice.de-customersupportcenter.com”. Diese Seite ist einem Amazon-Login nachempfunden und bildet den Empfangsbereich. Bitte auf dem folgenden Screenshot genau auf die Adressleiste achten! Die Phishingwebseite besitzt eine gesicherte Verbindung!

Nach der Eingabe von ein paar Fantasiedaten zeigten sich die klassischen Phishingformulare, welche zunächst nach persönlichen und Adressdaten fragten, in einem weiteren Schritt dann den angeblichen Abgleich sensibler Bankdaten forderten. Wir warnen davor, auf diesen Seiten wahrheitsgemäße Angaben zu machen, da diese in den Händen von Betrügern landen.

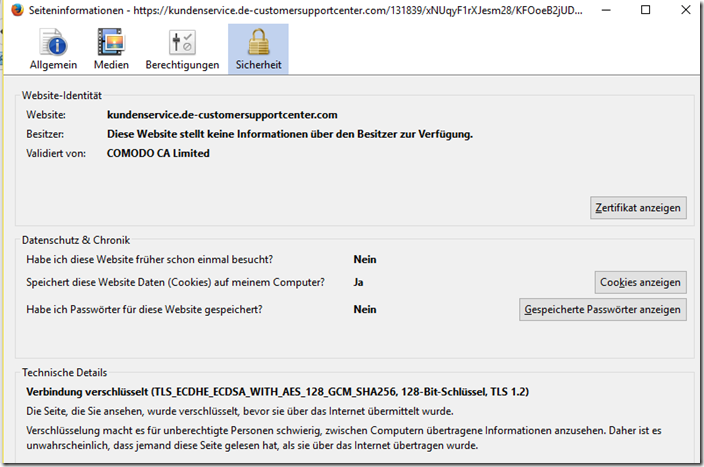

Was bedeutet denn nun “gesicherte Verbindung”

Was an dieser Stelle wichtig zu verstehen ist: eine gesicherte Verbindung mit dem HTTPS Protokoll (HyperText Transfer Protocol Secure „sicheres Hypertext-Übertragungsprotokoll“)sagt letztendlich NICHTS über den Inhalt der angesteuerten Seite aus. Das Protokoll sagt lediglich etwas über den Weg ZWISCHEN dem eigenen Rechner und der Webseite am anderen Ende aus, nämlich dass dieser sicher ist und nicht durch andere abgehört werden kann.

Somit ist es ein ganz klarer Trugschluss, wenn man sich darauf verlässt, dass eine gesicherte Verbindung auch gleichzeitig für eine authentische Webseite am anderen Ende des Kanals steht.

Um es zu verdeutlichen: HTTPS beschreibt lediglich die Straße, auf der ich fahre. Bedeutet in diesem Fall, dass ich auf dem Weg zu meinem Ziel keinen Unfall erleide. Dennoch sagt die Straße nichts über mein Ziel aus, denn mein Ziel kann sich als tolles Parkhaus ausgeben, sich aber am Ende als Schrottplatz entpuppen. Aber hey, immerhin bin ich auf einer sicheren Straße dort hingefahren.

Wieder haben wir leider lernen müssen: Phishingbetrüger werden immer raffinierter. Die früher geltenden Faustregeln finden immer seltener Geltung: es herrscht inhaltlich ein immer besserer Stil, die Argumente der Mails sind griffig. Grafiken und Aufbau sind plausibel, wir haben sogar schon Phishingmails gesehen, die auf Webseiten mit .de Kürzel verwiesen haben. Ebenso kommt es immer häufiger vor, dass Phishingmails personalisiert sind, sie tragen also die korrekte Anrede des Empfängers und manchmal auch Adressdaten des Empfängers. Und nun haben wir eine Phishingmail vorliegen, die mit eine gesicherten Verbindung arbeitet.

Allgemeine Phishingwarnung:

- Phishing E-Mails versuchen grundsätzlich so auszusehen, als stammen sie von dem entsprechenden Unternehmen. Mit diesen versuchen Betrüger, an persönliche Daten zu kommen, vorzugsweise Bank- Kreditkarten oder sonstige Zahldaten.

- Eine Schutzsoftware ist hilfreich! Bei aktualisierten Datenbanken und entsprechender Heuristik werden schädliche Seiten oftmals blockiert. Wir nutzen hierfür eine Kaspersky Schutzsoftware.

- Die eigentliche “Kunst” dieser Mails ist die Geschichte, mit welcher der Empfänger dazu verleitet werden soll, der E-Mail zu trauen und den eingefügten Link zu öffnen. Hier spielen Ausdruck, Grammatik und Rechtschreibung, sowie Plausibilität und auch Individualität eine sehr große Rolle. Speziell in der jüngeren Vergangenheit gab es zunehmend Mails, welche mit Individualität glänzten: die konnten den Empfänger mit korrektem Namen ansprechen und gaben auch tatsächliche Adress- und Personendaten an.

- Man kann jedoch generell beachten: Banken, Zahl- und Kaufportale fordern niemals mit Hilfe eines eingebauten Links zum Einloggen in das Konto auf! Zudem ist eine generische Anrede zwar immer ein Indiz für Phishing, eine vorhandene korrekte Anrede jedoch nicht der Beweis für die Echtheit einer Mail.

- Tipp am Smartphone: einen Link andrücken und halten, bis sich ein Dialogfenster mit der Linkvorschau öffnet. Daran kann man erkennen, wohin ein eingebetteter Link führen soll.

- Niemals über einen Link einloggen, der per Mail gesendet wird, sondern immer die betreffende Seite per Hand in die Adresszeile des Browsers eintippen und dort einloggen. Sollten tatsächlich Ankündigungen des entsprechenden Dienstes vorhanden sein, werden diese dort angezeigt. Zusätzlich ist es nach Möglichkeit ebenso zu unterlassen, über öffentliche/fremde WLAN-Netze Bankgeschäfte zu tätigen, da man nie genau weiß, ob (und im Ernstfall von wem) diese Netze protokolliert werden.

- Niemals reale Daten in die Formularfelder eintragen! Unter Umständen können die Daten sogar bereits während des Tippens an die Betrügerdatenbank weitergeleitet werden, ohne dass man mit “weiter” bestätigt.

FAKE NEWS BEKÄMPFEN

Unterstützen Sie Mimikama, um gemeinsam gegen Fake News vorzugehen und die Demokratie zu stärken. Helfen Sie mit, Fake News zu stoppen!

Mit Deiner Unterstützung via PayPal, Banküberweisung, Steady oder Patreon ermöglichst Du es uns, Falschmeldungen zu entlarven und klare Fakten zu präsentieren. Jeder Beitrag, groß oder klein, macht einen Unterschied. Vielen Dank für Deine Hilfe! ❤️

Mimikama-Webshop

Unser Ziel bei Mimikama ist einfach: Wir kämpfen mit Humor und Scharfsinn gegen Desinformation und Verschwörungstheorien.

Hinweise: 1) Dieser Inhalt gibt den Stand der Dinge wieder, der zum Zeitpunkt der Veröffentlichung aktuell

war. Die Wiedergabe einzelner Bilder, Screenshots, Einbettungen oder Videosequenzen dient zur

Auseinandersetzung der Sache mit dem Thema.

2) Einzelne Beiträge (keine Faktenchecks) entstanden durch den Einsatz von maschineller Hilfe und

wurde vor der Publikation gewissenhaft von der Mimikama-Redaktion kontrolliert. (Begründung)

Mit deiner Hilfe unterstützt du eine der wichtigsten unabhängigen Informationsquellen zum Thema Fake News und Verbraucherschutz im deutschsprachigen Raum

INSERT_STEADY_CHECKOUT_HERE

Kämpfe mit uns für ein echtes, faktenbasiertes Internet! Besorgt über Falschmeldungen? Unterstütze Mimikama und hilf uns, Qualität und Vertrauen im digitalen Raum zu fördern. Dein Beitrag, egal in welcher Höhe, hilft uns, weiterhin für eine wahrheitsgetreue Online-Welt zu arbeiten. Unterstütze jetzt und mach einen echten Unterschied! Werde auch Du ein jetzt ein Botschafter von Mimikama

Mehr von Mimikama

Mimikama Workshops & Vorträge: Stark gegen Fake News!

Mit unseren Workshops erleben Sie ein Feuerwerk an Impulsen mit echtem Mehrwert in Medienkompetenz, lernen Fake News und deren Manipulation zu erkennen, schützen sich vor Falschmeldungen und deren Auswirkungen und fördern dabei einen informierten, kritischen und transparenten Umgang mit Informationen.